Około ¾. Dokładne statystyki podane są na stronie deweloperów Androida. Google w najnowszym biuletynie bezpieczeństwa wydawanym każdego miesiąca zamieścił informację o kilku podatnościach zlokalizowanych w systemie Android.

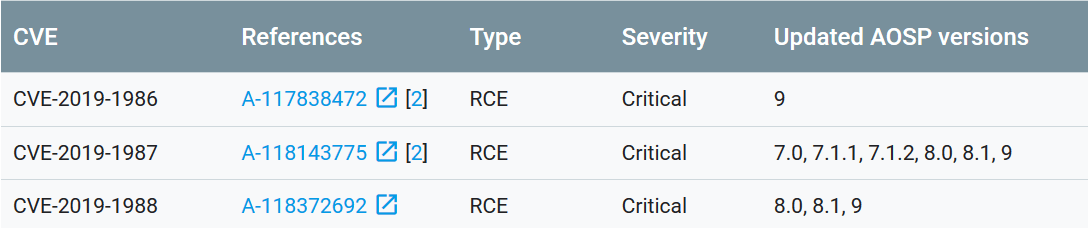

Najpoważniejsze trzy podatności (CVE-2019-1986, CVE-2019-1987, CVE-2019-1988) mogą umożliwić autorowi ataku zdalne wykonanie kodu. Najłatwiej zrobić to przekierowując użytkownika na złośliwą stronę ze spreparowanym obrazkiem PNG, w którym będzie znajdował się exploit. Tak — mamy tutaj do czynienia z transparentnym atakiem, czyli niewidocznym dla użytkownika urządzenia. Można to zrobić na wiele sposobów. Wyobraźnia ludzka nie zna granic. Oczywiście najprostszy sposób to socjotechniczny atak w miejscach publicznych z wykorzystaniem Fake AP lub atak ukierunkowany w konkretną osobę np. polityka, lub dyrektora IT.

Firma Zerodium, która znana jest ze skupowania exploitów na luki w oprogramowaniu i sprzęcie, w ostatnim czasie dwukrotnie podniosła wypłaty dla pentesterów i prawdziwych hakerów. Za podobną podatność należy się co najmniej 100 000 dolarów nagrody.

Google oprócz trzech poważnych podatności „critical” załatało jeszcze kilka „high” oraz „moderate”. Użytkownicy, którzy nie otrzymują aktualizacji od swojego operatora lub producenta urządzenia nie mają co liczyć na skuteczne zabezpieczenie. W tym zakresie ciągle ważne pozostają pakiety antywirusowe z ochroną podczas przeglądania stron internetowych. Alternatywą dla antywirusów jest VPN ze wbudowanym skanerem antyśledzącym i antymalware (F-Secure Freedome).

Aktualizację dla podatności „critical” dostały systemy Android 9, 8.1, 8.0, 7.1.1 i 7.0 w ramach projektu Android Open Source Project (AOSP). Szczegóły są dostępne w tabelce. Aktualizacja urządzeń innych niż tych od firmy Google jest w rękach producentów.

Czy ten artykuł był pomocny?

Oceniono: 0 razy