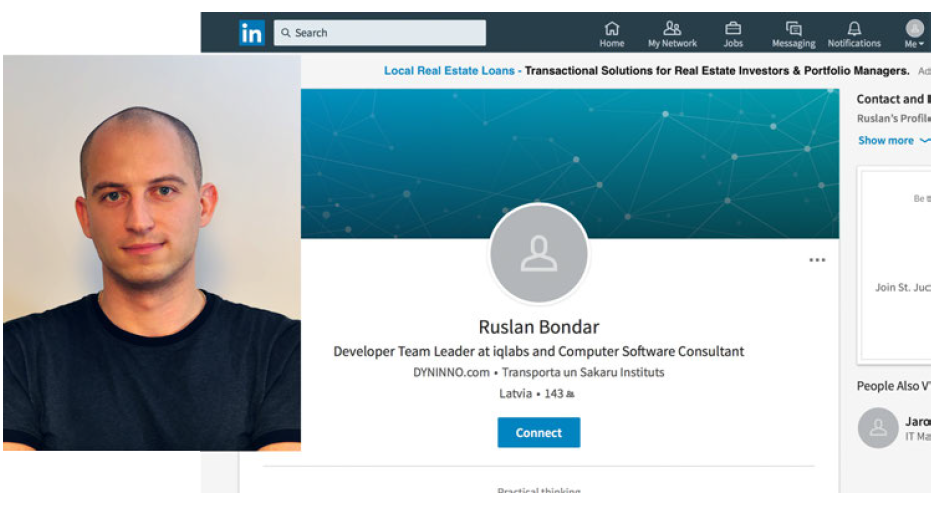

Trend Micro podał do publicznej wiadomości szczegóły bliskiej współpracy z FBI, w wyniku której zidentyfikowano, aresztowano i postawiono przed sądem osoby powiązane z usługą typu CAV (Counter Antivirus) o nazwie Scan4You, która pozwalała cyberprzestępcom omijać popularne antywirusy. Ruslans Bondars został uznany za winnego zarzucanych mu czynów, a Jurijs Martisevs przyznał się do winy w marcu 2018 r.

Usługa Scan4You pozwalała cyberprzestępcom sprawdzać, czy ich najnowsze szkodliwe oprogramowanie było wykrywane przez ponad 30 popularnych programów antywirusowych, co zapewniało większą skuteczność ataków. Ktoś mógłby zapytać — czym ów usługa różniła się od VirusTotal lub Jotti? Otóż była płatna, ale to jeszcze o niczym nie świadczy, gdyż nielegalnym procederem było wykorzystanie skanerów antywirusowych (prawdopodobnie działających z linii poleceń) bez zgody producentów.

Usługa Scan4You pojawiła się w 2009 roku i ostatecznie stała się jedną z największych usług antywirusowych typu CAV. Autorzy szkodliwego oprogramowania wykorzystywali Scan4You do skanowania opracowanych wirusów. Wynik pozwalał im upewnić się, które silniki antywirusowe nie wykrywają zagrożenia i w razie konieczności zastosować dodatkowe techniki ukrywające kod wirusa przed programami ochronnymi.

Nielegalne antywirusy: Counter Antivirus

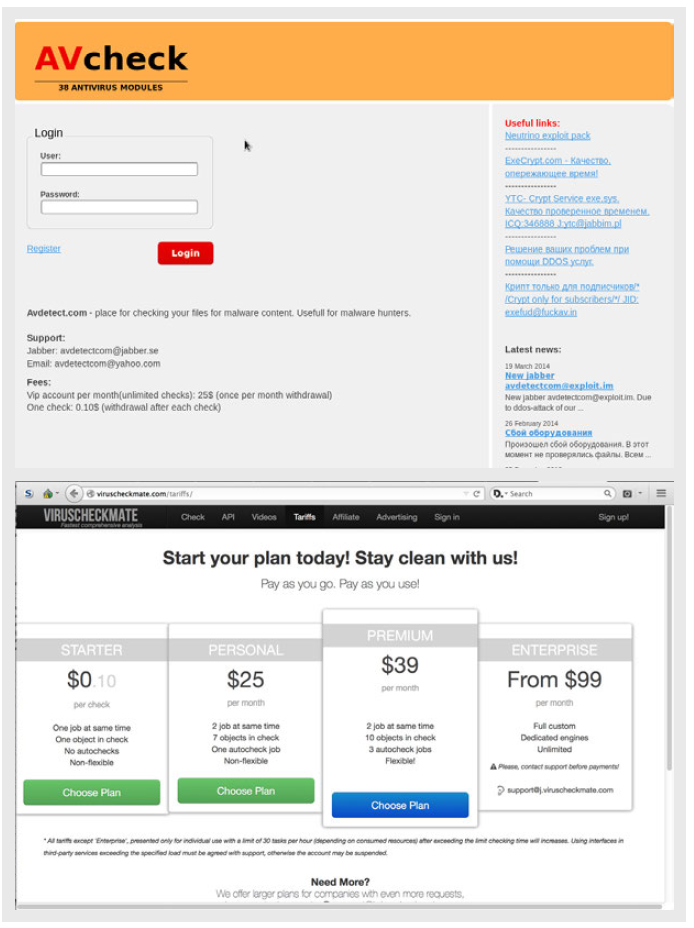

Usługi CAV są nielegalne, ponieważ pozwalają cyberprzestępcom skanować złośliwe oprogramowanie przed wykryciem przez silniki antywirusowe. I chociaż są bardzo podobne do VirusTotal lub Jotti, to wykorzystują programy antywirusowe w sposób niezgodny z prawem i bez umów z producentami.

Usługi CAV nie są nowe. Już w 2007 roku w podobny sposób zamknięto stronę AVCheck.ru po aresztowaniu domniemanych administratorów. W odróżnieniu od np. VirusTotal nie przesyłają pozostałym producentom antywirusów przeskanowanych plików lub adresów URL. W związku z tym cyberprzestępcy na ogół od VirusTotal trzymają się z daleka i decydują się na korzystanie z rozwiązania, które nie wysyła ich „pracy twórczej” do wszystkich zainteresowanych. Dodatkowo CAV żąda od autorów szkodliwego oprogramowania opłaty za każdy przeskanowany plik lub pozwalają wykupić pakiet. Legalne publiczne skanery tego nie robią, ale dla bardziej wymagających udostępniają API pozwalające na automatyczne przesyłanie próbek. Z usług VirusTotal korzysta m.in. SecureAPlus w technologii 12 silników antywirusowych (UniversalAV). Ze skanera Jotti korzysta polski produkt SpyShelter.

Usługi takie jak VirusTotal mają jeszcze jedną wadę — nie nadają się do weryfikowania bezpieczeństwa plików w taki sam sposób, jak antywirusy zainstalowane w komputerach, a więc nie mogą służyć do wykonywania porównawczych testów bezpieczeństwa, o czym pisze na blogu VirusTotal:

Silniki antywirusowe VirusTotal są wersjami uruchamianymi z wiersza poleceń, więc w zależności od produktu nie zachowują się dokładnie tak samo, jak te same wersje na komputery. Na przykład rozwiązania desktopowe mogą wykorzystywać techniki oparte na analizie behawioralnej i zaporach internetowych, które mogą blokować zagrożenia.

Wykorzystywane silniki antywirusowe ze skanowaniem z linii poleceń mogą być bardziej agresywne i generować więcej fałszywych alarmów. A niektóre silniki mogą wręcz być skonfigurowane indywidualnie, co oznacza, że dany producent dostarcza wersję silnika zgodnie z jego oczekiwaniami — taki silnik może być inaczej ustawiony niż ten na urządzeniu użytkownika końcowego.

Mając to na uwadze, jeżeli przeczytacie kiedyś, że silnik X lub Y nie wykrywa zagrożenia na VirusTotal pamiętajcie, w jaki sposób działa ta usługa i że dostarczane przez nią wyniki mogą różnić się od rzeczywistej ochrony.

Serwisy takie jak VirusTotal lub Jotti wykorzystując skanowanie z linii poleceń, które może zawierać behawioralną ochronę, techniki i mechanizmy blokowania zachowań, heurystyki lub sandboxingu, oczywiście pomagają w zweryfikowaniu bezpieczeństwa pliku, ale nie dowodzą prawdziwej skuteczności produktu zabezpieczającego, ponieważ nie odzwierciedlają pozostałych składników ochrony, takich jak IPS/IDS, zapory sieciowe, moduły anty-ransomware i inne.

Czy ten artykuł był pomocny?

Oceniono: 0 razy