Przygotowany raport zagrożeń przez pracowników G Daty w drugiej połowy zeszłego roku przyniósł nam najważniejsze statystyki i informacje o najnowszych wariantach zagrożeń, złośliwych stronach internetowych, aktywności botnetów oraz cyberprzestępców wykorzystujących trojany bankowe.

Najistotniejsze fakty od G DATA SecurityLabs:

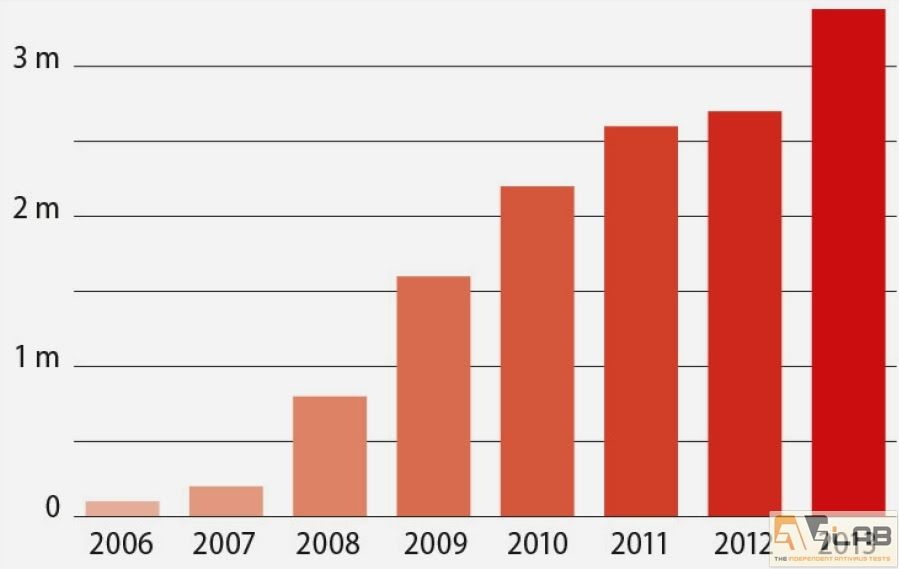

- W drugiej połowie roku 2013 łączna liczba nowych zagrożeń wzrosła o 24% do ponad 1,874 mln. W porównaniu do roku 2012 liczba nowych zagrożeń wzrosła o 28%.

- W 2013 liczba złośliwych plików przekroczyła magiczną trójkę i osiągnęła 3 384 075 co równa się 9271 nowym zagrożeniom każdego dnia!

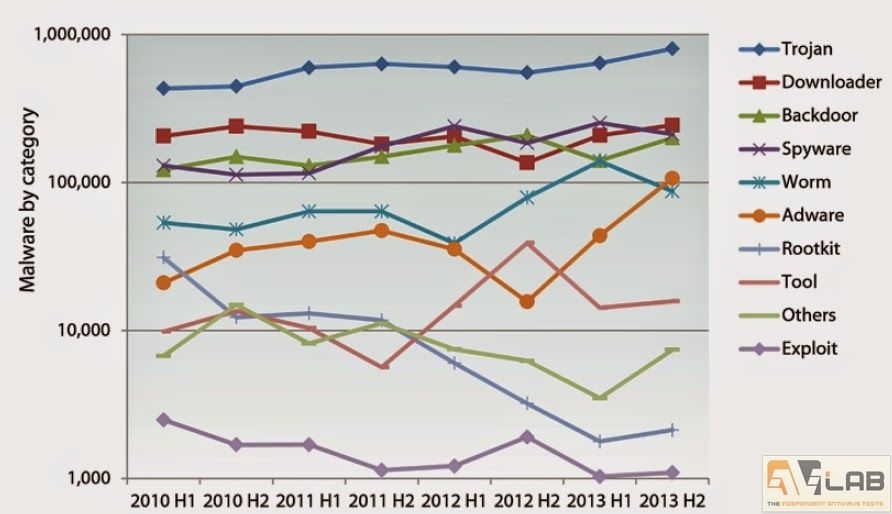

- Adware jest na fali wznoszącej i nie chodzi wyłącznie o jego ilość.

- Zwiększa się także liczba rodzin tego typy zagrożenia co możemy łatwo zaobserwować analizując Top 10 najbardziej popularnych zagrożeń.

- Nie odnotowano wzrostu liczby exploitów jednak ich rola jest zauważalna.

- Celem 99,9% wszystkich szkodników jest system Windows. Już ponad 5% z nich napisanych zostało w języku .NE

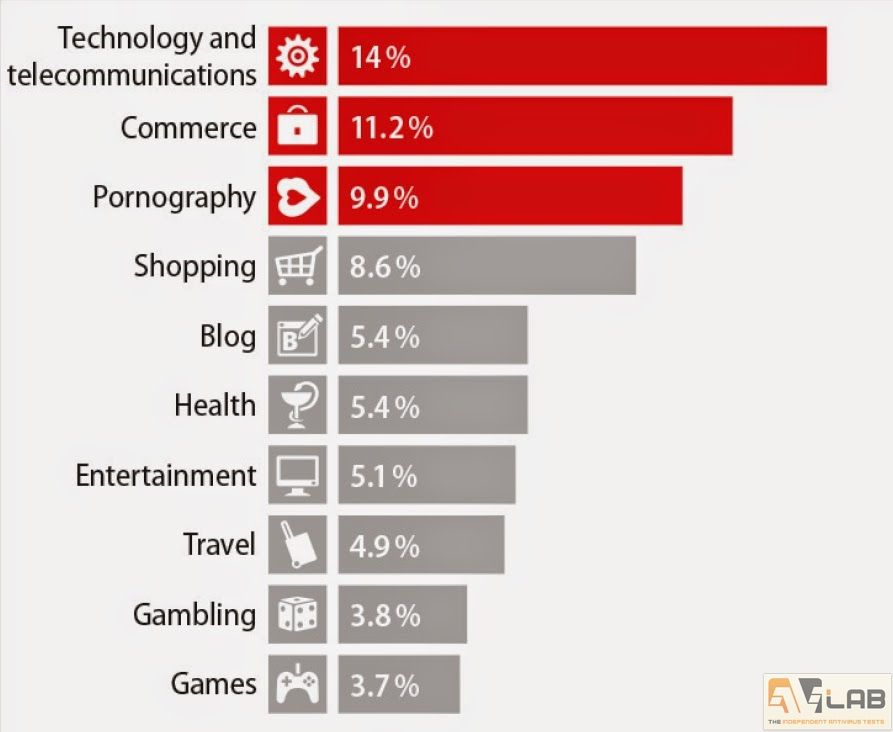

- Do TOP 10 kategorii złośliwych stron dystrybuujących malware po raz pierwszy trafił Hazard. Natomiast strony skategoryzowane w dziale Edukacja wypadły z pierwszej dziesiątki.

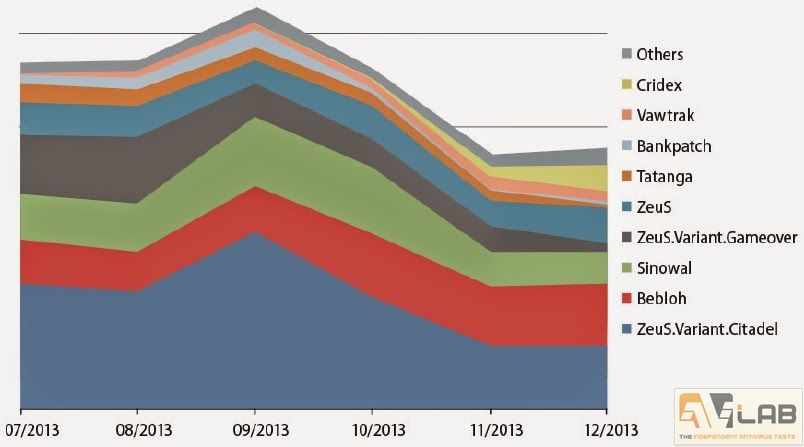

- Głośna akcja przejęcia serwerów wykorzystywanych przez przestępców do zarządzania botnetem przeprowadzona przez Microsoft w pierwszej połowie roku zakończyła się całkowitym fiaskiem (nie zmniejszyło to dystrybucji Trojanów bankowych).

- Aresztowanie twórcy exploit kit Blackhole miało większy wpływ na zmniejszenie zagrożenia ze strony bankowych Trojanów, a w szczególności jednego z klonów trojana ZeuS – Citadel.

- Trojan bankowy Bebloh utrzymał swoje udziały w rynku, a nawet udało mu się je lekko powiększyć.

- Trojan bankowy Cridex (inaczej Feodo) osiągnął dużą liczbę infekcji z wykorzystaniem kampanii spamowych.

Co dalej?

- Dalszy wzrost liczby nowego malware’u. 10 000 nowych złośliwych plików na dzień – dziś to bardziej realne niż kiedykolwiek.

- Adware oraz trojany szyfrujące to przyszłość dla cyberprzestępców i całej branży.

- Trojany bankowe dalej będą rozwijane przez twórców . Ich coraz bardziej wyrafinowane wersje mogą stać się utrapieniem nadchodzących miesięcy.

Pełny raport: http://pliki.gdata.pl/partner/materialy_prasowe/2014/07/GData_PCMWR_H2_2013_EN.pdf?utm_source=Newsletter+G+Data&utm_campaign=f7e050400d-Blog_G-Data_RSS&utm_medium=email&utm_term=0_b0f50ce831-f7e050400d-66809389

Czy ten artykuł był pomocny?

Oceniono: 0 razy