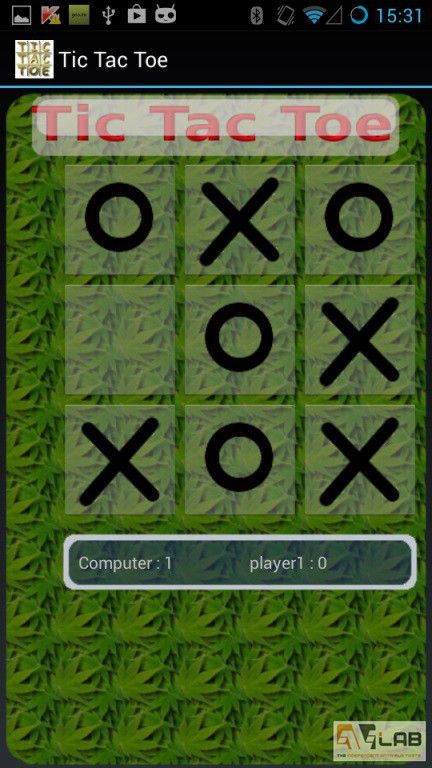

Kaspersky Lab informuje o wykryciu nowego trojana mobilnego, który atakuje urządzenia z Androidem, podszywając się pod grę w kółko i krzyżyk. Trojan Gomal zbiera informacje dotyczące zainfekowanych urządzeń i wysyła wszystkie te dane do serwera kontrolowanego przez cyberprzestępców. Szkodnik posiada również funkcje, które rzadko spotyka się w zagrożeniach mobilnych.

Gomal posiada wszystkie typowe funkcje oprogramowania szpiegującego. Potrafi rejestrować dźwięki, przetwarzać połączenia telefoniczne i kraść SMS-y. Oprócz tego jest wyposażony w mechanizmy, które zapewniają dostęp do różnych usług systemu Linux, na którym opiera się Android. W szczególności, trojan ten potrafi czytać pamięć procesów, stanowiąc zagrożenie dla wielu aplikacji służących do komunikacji. Może na przykład kraść wiadomości e-mail z aplikacji Good for Enterprise sprzedawanej jako bezpieczny klient pocztowy do użytku biznesowego.

„Ta pozornie nieszkodliwa gra w kółko i krzyżyk daje cyberprzestępcom dostęp do ogromnej ilości danych osobistych użytkownika oraz danych korporacyjnych należących do jego pracodawcy. Techniki wykorzystywane przez Gomala były początkowo stosowane w trojanach dla systemu Windows, teraz jednak zostały przeniesione na grunt mobilny. Jeszcze bardziej niepokojące jest to, że technika ta może zostać wykorzystana do kradzieży danych również z aplikacji innych niż Good for Enterprise – możliwe, że w przyszłości pojawią się różne mobilne szkodliwe programy stworzone do atakowania popularnych klientów e-mail, komunikatorów i innych programów”

– komentuje Anton Kiwwa, analityk szkodliwego oprogramowania, Kaspersky Lab.

Jak się chronić

W celu zmniejszenia ryzyka infekcji mobilnym szkodliwym oprogramowaniem użytkownicy powinni stosować się do poniższych zaleceń:

- Nie aktywuj opcji “Instaluj aplikacje od osób trzecich”.

- Instaluj tylko aplikacje pochodzące z oficjalnych kanałów (np. Google Play).

- Podczas instalowania nowych aplikacji, dokładnie przeanalizuj, jakich uprawnień żądają.

- Jeśli żądane uprawnienia nie odpowiadają funkcjom aplikacji, nie instaluj jej.

- Korzystaj z oprogramowania bezpieczeństwa.

źródło: Kaspersky Lab

Czy ten artykuł był pomocny?

Oceniono: 0 razy