We wrześniu eksperci bezpieczeństwa firmy Doctor Web opublikowali raport dotyczący działającego na platformie Steam Trojana SteamBurglar.1. Wykradał on cenne przedmioty należące do użytkowników gry komputerowej Dota 2. Analitycy Doctor Web przebadali ostatnio próbkę nowego szkodliwego wirusa (Trojan.SteamLogger.1) o cechach bardzo podobnych do swojego poprzednika. Wyniki analiz wskazują, że poszerzyło się grono gier, których użytkownicy mogą czuć się zagrożeni.

Nowy wirus może wykradać przedmioty użytkowników gier Dota 2, Counter-Strike: Global Offensive oraz Team Fortress 2. Ponadto zapisuje on sekwencję wybieranych klawiszy i przekazuje te informacje przestępcom. Można przypuszczać, że podobnie jak jego poprzednik, Trojan. SteamLogger.1 jest rozpowszechniany za pośrednictwem forum lub czatu platformy Steam, poprzez wiadomości z ofertą kupna, sprzedaży, bądź wymiany wirtualnych przedmiotów.

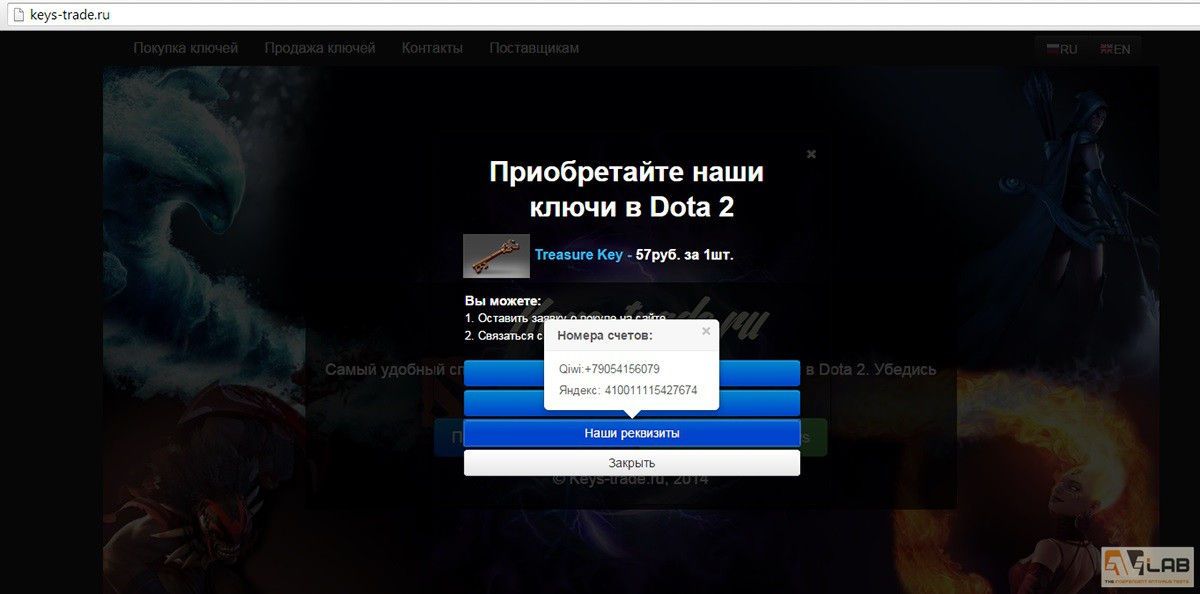

Złośliwy program składa się z trzech modułów: pierwszy to tzw. dropper, który rozszyfrowuje i wyodrębnia ze swojego kodu dwa pozostałe moduły, główny oraz serwisowy. Ten ostatni jest zapisywany w tymczasowym folderze jako Update.exe, aby następnie mógł zostać uruchomiony. Moduł główny jest ładowany do zainfekowanej pamięci systemowej, co oznacza, że staje się procedurą systemową. Następnie moduł serwisowy pobiera grafikę ze strony atakującego, zapisuje ją w katalogu tymczasowym i natychmiast potem wyświetla na ekranie:

Moduł serwisowy sprawdza czy podkatalog Common Files\Steam\ jest zlokalizowany w Program Files, a jeśli go tam nie ma to moduł tworzy go. Następnie moduł kopiuje siebie do folderu o nazwie SteamService.exe, ustawia atrybuty pliku wykonywalnego na „systemowy” i „ukryty”, po czym dodaje wpis do rejestru, po to, aby SteamService.exe był uruchamiany automatycznie. Kolejnym etapem jest wysłanie zapytania przez moduł serwisowy do strony cyberprzestępców, a jeśli instrukcja „OK” nie wraca to próbuje on nawiązać połączenie z serwerem dowodzenia i kontroli za pośrednictwem któregokolwiek z serwerów proxy ze swojej listy. Trojan.SteamLogger.1 przekazuje informacje na temat zainfekowanego komputera do serwera zdalnego. Zgromadzone dane zawierają informacje o platformie i wersji systemu operacyjnego, jak również unikalny identyfikator tego systemu, generowany za pomocą numeru seryjnego dysku twardego, na którym zwarta jest partycja C. Ponadto, Trojan.SteamLogger.1 może otrzymać instrukcję aktualizacji swojego modułu serwisowego.

Gdy moduł główny programu Trojan. SteamLogger.1 zostanie uruchomiony i zainicjowany, przeszukuje zainfekowaną pamięć systemową pod kątem procesu Steam, aby zweryfikować, czy użytkownik zalogował się na serwerze Steam poprzez swoje konto. Jeżeli tak się nie dzieje to szkodliwy program czeka na autoryzacje gracza przez serwer, po czym pozyskuje informacje o jego koncie Steam, takie jak dostępność SteamGuard, steam-id czy tokeny bezpieczeństwa. Następnym etapem jest przekazanie uzyskanych danych przestępcom.

W odpowiedzi, Trojan.SteamLogger.1 otrzymuje listę kont użytkowników, do których mogą zostać przesłane elementy gier, pozyskane z zaatakowanego konta. Wszystkie zgromadzone w ten sposób dane są przesyłane do serwera cyberprzestępców, po czym wirus sprawdza czy włączona jest automatyczna autoryzacja w ustawieniach Steam. Jeśli funkcja jest wyłączona, malware tworzy osobny wątek do uruchomienia programów rejestrujących klawisze naciskane przez użytkownika, tzw. keyloggery. Informacje o użytych klawiszach są wysłane do napastników w odstępach 15 sekund.

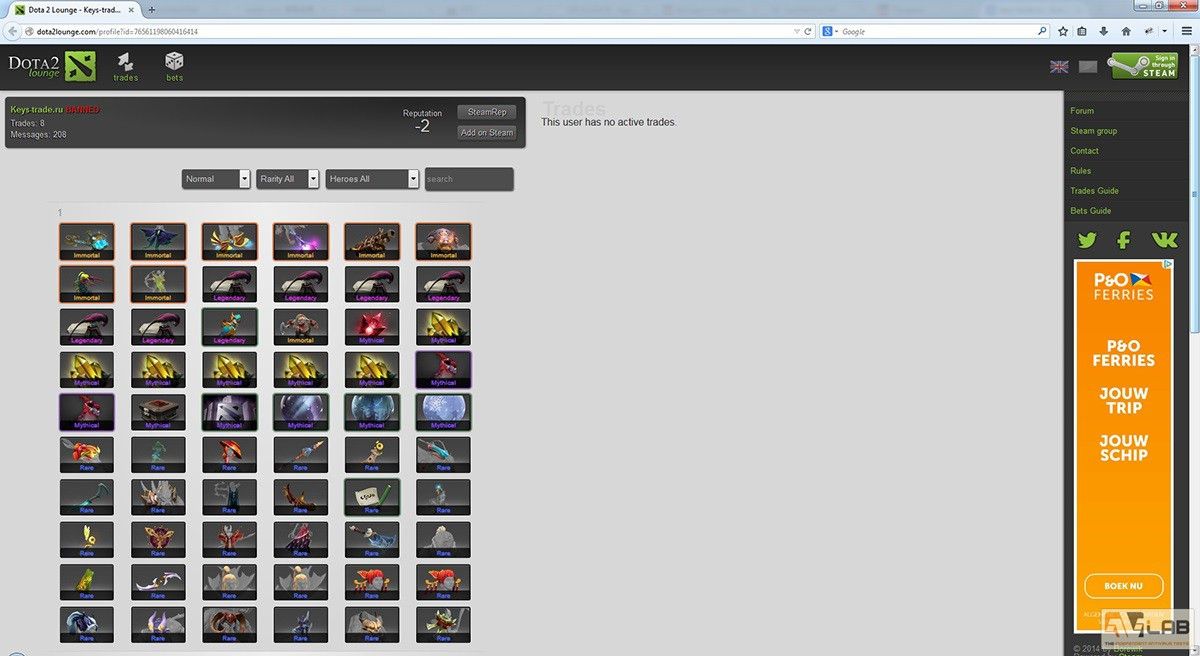

Aby wyszukać listę wartościowych przedmiotów z gier, Trojan korzysta z takich słów jak Mythical, Legendary, Arcana, Immortal, DOTA_WearableType_Treasure_Key, Container, Supply Crate. W ten właśnie sposób Trojan próbuje wykraść najcenniejsze przedmioty, skrzynie oraz klucze skrzyń. Trojan.SteamLogger.1 monitoruje również czy gracze próbują odsprzedać sobie wirtualne elementy gry, a jeśli tak, automatycznie usuwa te elementy z dialogowego okna sprzedaży.

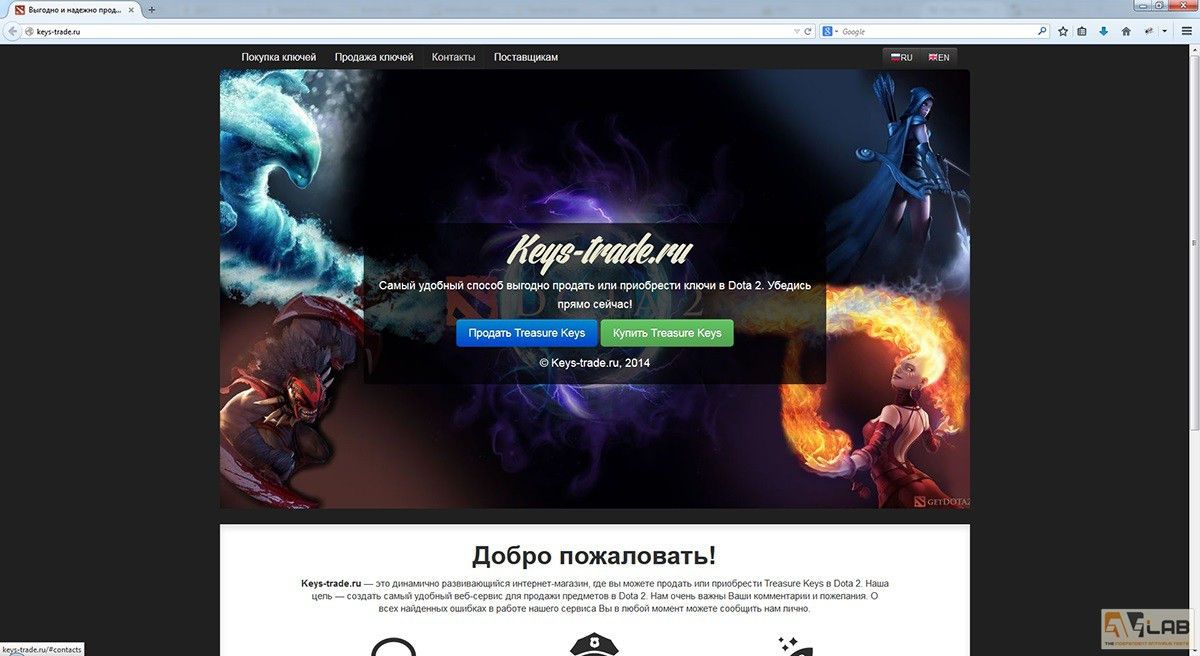

Trojan.SteamLogger.1 atakuje przede wszystkim użytkowników gry Dota 2, Counter-Strike: Global Offensive, Team Fortress 2. Może być jednak z łatwością ulepszony i użyty do kradzieży elementów, pochodzących z innych gier. Wszystkie zdobyte w ten sposób przedmioty są przesyłane na konto cyberprzestępców zgodnie z instrukcjami otrzymanymi z serwera sterująco-zarządzającego. Przestępcy używają specjalnie w tym celu utworzonego e-sklepu i za jego pośrednictwem sprzedają tę część zgromadzonego łupu, która jest najtańsza, czyli klucze skrzyń do gry Dota 2. Na razie nie wiadomo, w jaki sposób hakerzy zarabiają na innych skradzionych przedmiotach.

Sygnatura programu Trojan.SteamLogger.1 została dodana do bazy wirusów programu Dr.Web, dzięki czemu użytkownicy korzystający z oprogramowania firmy Doctor Web są chronieni przed tym zagrożeniem.

źródło: Doctor Web

Czy ten artykuł był pomocny?

Oceniono: 0 razy