Wydano ostrzeżenie o poważnym problemie bezpieczeństwa routerów Netgear, który wpływa na WiFi i może przyczynić się do kradzieży poufnych informacji, w tym haseł administratora i kluczy do sieci bezprzewodowejWydano ostrzeżenie o poważnym problemie bezpieczeństwa routerów Netgear, który wpływa na WiFi i może przyczynić się do kradzieży poufnych informacji, w tym haseł administratora i kluczy do sieci bezprzewodowej.

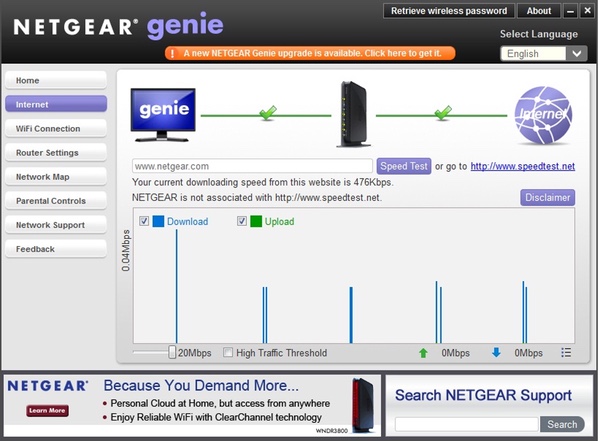

Szczegóły luki zostały opublikowane przez badacza Petera Adkinsa, który wyjaśnił, że błąd leży w usłudze SOAP, która jest osadzona wewnątrz routerów. SOAP (Simple Object Access Protocol) jest używany przez aplikację Netgear Genie, która umożliwia swoim użytkownikom dostęp do konfiguracji szeregu funkcji na routerze, w tym kontroli rodzicielskiej, sieci bezprzewodowych i innych.

Adkins znalazł sposób, aby wysłać starannie spreparowane żądania HTTP do usługi SOAP osadzonej wewnątrz routerów, nakłaniając je do wykonywania poleceń bez uwierzytelnienia. W ten sposób mógł pozyskać poufne informacje.

Krótko mówiąc, ktoś złośliwy, podłączony do sieci WiFi może wykorzystać tę lukę, aby uzyskać hasło administratora, szczegóły dotyczące sieci bezprzewodowej, numer seryjny urządzenia lub szczegółowe informacje na temat urządzeń podłączonych do routera.

Niestety to nie koniec – jeśli włączone jest zdalne zarządzanie routerem Netgear, hakerzy mogą wykorzystać je zdalnie przez Internet. Poinformowano, że luka została potwierdzona w urządzeniach: NetGear WNDR3700v4, NetGear WNR2200, NetGear WNR2500, NetGear WNDR3700v2, NetGear WNDR3700v1, NetGear WNDR4300, NetGear R6300v2 oraz NetGear WNDR3800. Podejrzanymi urządzeniami są również: NetGear WNDRMAC, NetGear WPN824N i NetGear WNDR4700, jednak Adkins ostrzega, że usterka może występować również w innych urządzeniach, które nie zostały jeszcze przetestowane.

Adkins twierdzi, że próbował wyjaśnić sprawę z zespołem pomocy technicznej firmy Netgear już w styczniu, jednak był rozczarowany odpowiedzią:

„Początkową reakcją wsparcia technicznego NetGear była odpowiedź „sieć nadal powinna pozostać bezpieczna” ze względu na szereg wbudowanych zabezpieczeń. Próby dalszego wyjaśnienia z obsługą charakteru tej luki były bezskuteczne. Moje zapytanie zostało automatycznie zamknięte podczas oczekiwania na odpowiedź. Kolejne e-maile wysłane do NetGear „OpenSource” również pozostały bez odpowiedzi.”

Więc, co należy zrobić? W trakcie oczekiwań na poprawki zabezpieczeń od NetGear najbardziej logicznym kierunkiem działania w celu zabezpieczenia sieci jest wyłączenie w routerze opcji zdalnego zarządzania i stworzenie listy, która pozwoli łączyć się z siecią lokalną tylko zaufanym urządzeniom. Można również lobbować NetGear poprzez wszystkie dostępne kanały kontaktu, aby zajął się sprawą luki, gdyż próby Adkinsa, aby znaleźć kogoś, kto rozumiałby powagę sytuacji w dziale wsparcia technicznego NetGear nie powiodło się.

źródło: Marken Systemy Antywirusowe

Czy ten artykuł był pomocny?

Oceniono: 0 razy