Angielski lab MRG Effitas opublikował wyniki z testu, którego celem było sprawdzenie skuteczność blokowania zagrożeń, głównie trojanów bankowych, które próbują przechwycić poświadczenia i wysłać je do serwerów C2 kontrolowanych przez przestępców. Publikowany co kwartał raport pokazuje także, jak nieskuteczne są niektóre programy antywirusowe w walce ze szkodliwym oprogramowaniem, które zostało specjalnie zaprogramowane do kradzieży poświadczeń potrzebnych do logowania się do systemów bankowych i kradzieży informacji z kart płatniczych.

Test został przeprowadzony w drugim kwartale tego roku. Całe badanie pomyślnie przeszły tylko rozwiązania firm Kaspersky, Quarri, Webroot i Wontok.

Do testu wykorzystano produkty antywirusowe, w szczególności pakiety Internet Security, które posiadają składniki ochrony przed oszustwami finansowymi.

- Avast Internet Security 2015

- AVG Internet Security 2015 Build 6140

- Avira Internet Security 2015 15.0.12.420

- BitDefender Internet Security 19.2.0.151

- ESET Smart Security 8.0.319

- F-Secure Internet Security 15.3

- G Data Internet Security 2015 25.1.0.2

- Kaspersky Internet Security 2016 16.0.0.614

- McAfee AntiVirus Plus 2015

- Microsoft Security Essentials 4.8.204.0

- Norton Security 22.5.2.15

- Panda Internet Security 2016

- Quarri POQ

- Trend Micro Internet Security 2016 10.0.0.1150

- VIPRE Internet Security 2015 8.2.1.16

- Webroot SecureAnywhere Internet Security 9.0.2.21

- Wontok SafeCentral

- Zemana Anti-Logger 1.8.2.198

Test ochrony przed bankowymi trojanami

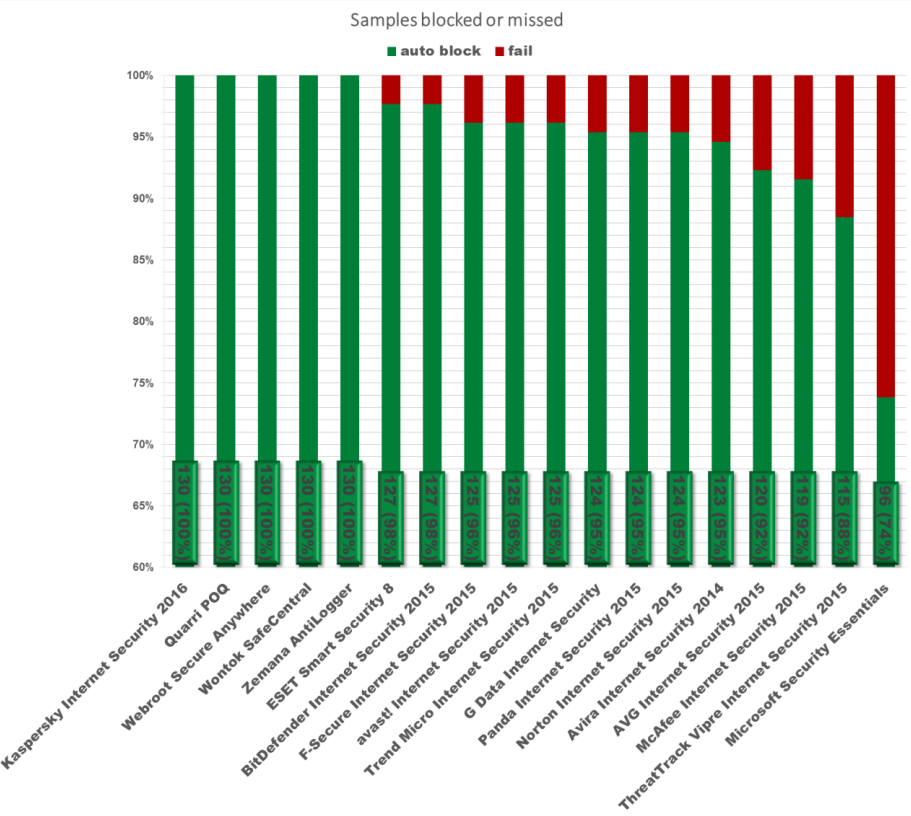

Do testu przygotowano 130 próbek wykradających dane podczas korzystania z e-bankowości. Produkty przetestowano pod kątem skutecznej ochrony przed prawdziwymi trojanami bankowymi, które reprezentowane były przez śmietankę najgroźniejszych wirusów bankowych ostatnich miesięcy, m.in. ZeuS (ZeuS P2P, Ice IX, KINS, Power ZeuS, Ramnit, Licat (aka Murofet)), Citadel, SpyEye, Tinba, Zberp i Dyre.

Tylko 5 programów antywirusowych potrafiło automatycznie (bez żadnych komunikatów) i bez trudu zablokować uruchomione zagrożenie na testowym komputerze. Za najskuteczniejsze pakiety należy uznać rozwiązania firm: Kapersky, Quarri, Webroot, Wontok i Zemana. Pozostałe aplikacje zatrzymały większość zagrożeń, jednak jak to w prawdziwym życiu, wystarczy, by tylko jedno zainfekowało system, a nieszczęście gotowe.

Komunikacja z botnetami

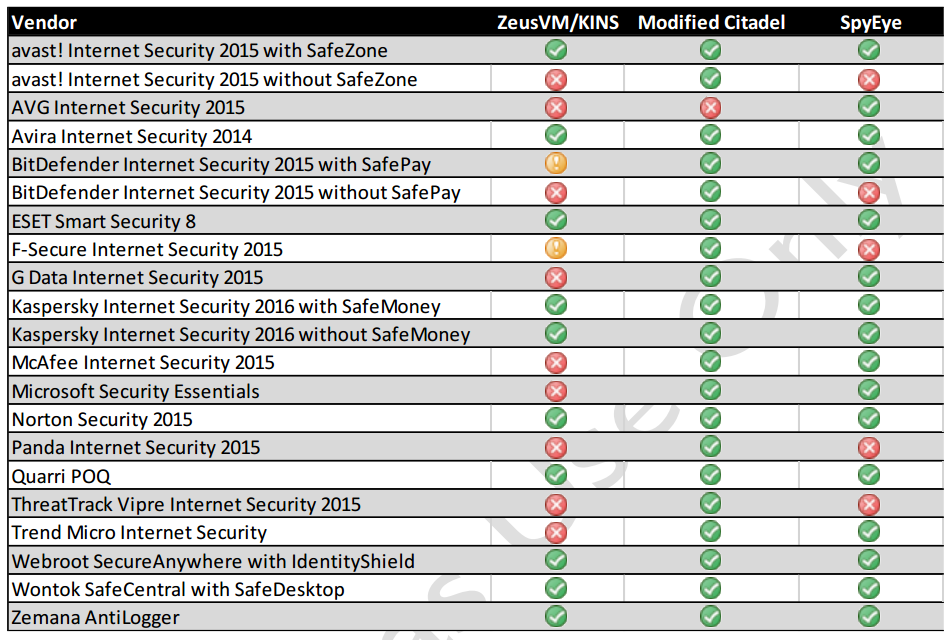

Testerzy odwzorowali rzeczywiste środowisko działania szkodliwego oprogramowania bankowego (ZeuS, Cytadela, SpyEye) – stworzono droppery, a więc malware przenoszące inne złośliwe pliki na komputer ofiary i skonfigurowano serwery Command and Control (C&C, aka C2).

W tym badaniu testowane programy antywirusowe miały za zadanie zablokować niebezpieczną komunikację sieciową droppera (ZeusVM/KINS, Citadel, SpyEye) z serwerem C2 i zapobiec:

1) pobraniu docelowego szkodliwego oprogramowania,

2) dołączeniu komputera do botnetu. Zainfekowana maszyna stałaby się tzw. komputerem zombie i mogłaby otrzymywać zdalne polecenia od przestępcy, np. pobrania kolejnych szkodników, m.in. keyloggerów, backdoorów, trojanów RAT (Remote Access Trojan), itp.

Test ten odwzorowuje prawdziwy wyciek informacji z komputera użytkownika, które trafiają „do rąk” przestępców.

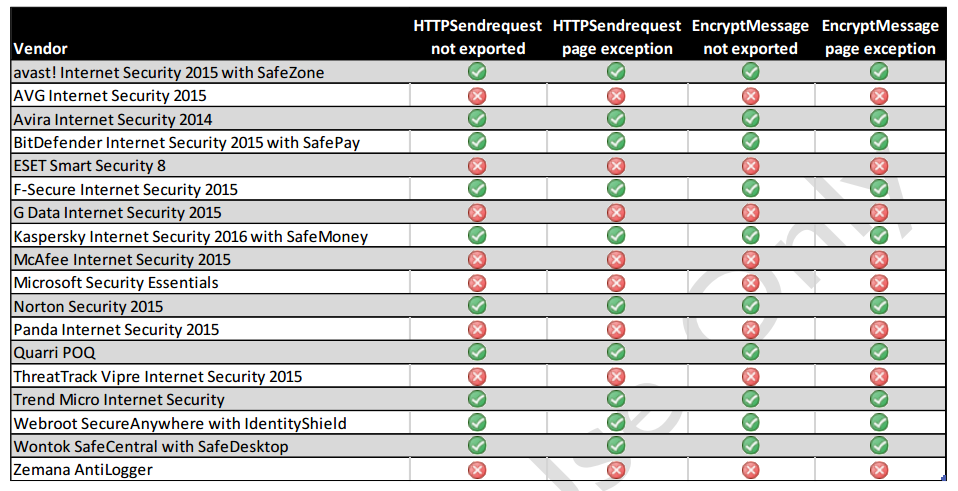

„Haki” na API Internet Explorera

Twórcy szkodliwego oprogramowania zawsze szukają nowych sposobów na ominięcie ochrony antywirusowej. W tym przypadku malware miało za zadanie zmodyfikować bazę danych kompatybilnych aplikacji, czekać na uruchomienie procesu przeglądarki i pozwolić atakującemu wstrzyknąć złośliwą bibliotekę DLL do przeglądarki Internet Explorer, która następnie za pomocą systemowych „haków” uzyskuje dostęp do bufora, a stamtąd już do wpisywanych haseł w formularzu na stronie internetowej.

Dziesięciu vendorów skutecznie blokowało szkodliwą aktywność malware w systemie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy