Rozwój szkodliwego oprogramowania to zawsze gorący temat do dyskusji. Szczególnie nieprzyjemne są działania typu ‘ransomeware’, podczas których hakerzy przechwytują dane użytkowników w imię wysokiego okupu. W 2015 roku niejednokrotnie poruszaliśmy ten temat, pisząc chociażby o Teslacrypt, TorrentLocker czy Los Pollos Hermanos oraz o CryptoWall, być może najbardziej znanym współcześnie zagrożeniu, który po ostatniej aktualizacji występuje w wersji 4.0.

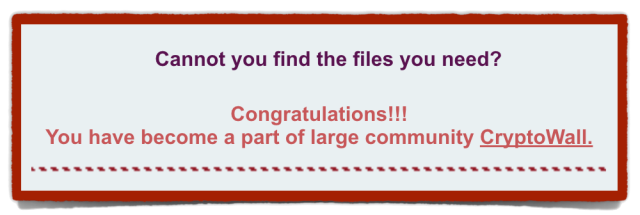

Nowa, „ulepszona” wersja CryptoWall 4.0 opatrzona została w drwiące wiadomości skierowane do użytkowników np.: „Teraz to już musisz zapłacić.”, „Nie możesz znaleźć pliku? Gratulacje! Dołączyłeś do społeczności CryptoWalll”.

Jak działa CryptoWall?

CryptoWall 3 instalował kilka kopii samego siebie, po to, aby dać sobie większe szanse na sukces, czyli zainfekować sprzęt użytkownika. Najpopularniejsze miejsca używane do zainfekowania to:

- Folder Dane Aplikacji (%AppData%), gdzie legalne aplikacje powinny przechowywać swoje dane, natomiast nie powinny ukrywać innych programów.

- Folder Autostart (%startup%, wykaz programów, które ładują się automatycznie po ponownym uruchomieniu)

- Losowo wybrany folder znajdujący się na dysku głównym, zazwyczaj ‘c’.

W przeciwieństwie do innych szczepów ransomware, CryptoWall nie uruchamia szyfrowania od razu. Czeka, aż uzyska połączenie z jednym z serwerów zarządzanych przez cyberprzestępcę i otrzyma z powrotem jednorazowy klucz szyfrujący. Klucz ten musi być przechowywany w pamięci komputera, bowiem nie ma żadnej innej lokalnie dostępnej kopii, którą można by usunąć i uniknąć płacenia okupu.

Podsumowując, jeśli użytkownik jest w trybie offline lub jest zalogowany do sieci, a komenda „call home” zawodzi, szkodliwe oprogramowanie musi przetrwać dłużej, nawet do ponownego uruchomienia komputera. Cyberprzestępca zapisując większą liczby kopii szkodliwego oprogramowania, nie tylko wzmacnia swoją pozycję względem użytkownika, ale i zwiększa ryzyko wykrycia, zarówno celowego, jak i przypadkowego. CryptoWall 4.0 nieco uprościł sprawę, ukrywa się tylko w folderze z danymi aplikacji i wymusza rejestrację przy wejściu, dlatego ładuje się przy każdym logowaniu lub restarcie.

Co robi CryptoWall?

CryptoWall 4.0 szyfruje pliki w taki sam sposób, jak jego poprzednicy, używając algorytmu AES z losowo wygenerowanym kluczem dla każdego pliku. Klucze AES (Advanced Encryption Standard) przechowywane są lokalnie, ale tylko klucz, który jest w posiadaniu hakera, jest w stanie je wszystkie odszyfrować.

Oznacza to, że każdy plik, nawet jeśli zawiera taką sama treść co pozostałe, szyfrowany jest inaczej. Ostatecznie wszystkie klucze mogą być rozszyfrowane za pomocą jednego klucza generalnego, tzw. „master key”, którego jedyna kopia zapisana jest w sieci hakera i to właśnie ją można odkupić za niemałe pieniądze.

CryptoWall 4.0 wyróżnia się tym, że szyfruje zarówno nazwy plików, jak i ich zawartość. Hakerzy dokonali najprawdopodobniej takich zmian w dotychczas stosowanej przez nich procedurze, aby silniej uderzyć w użytkownika i jego sprzęt. Nie trzeba otwierać próbki zainfekowanych plików, żeby dowiedzieć się, że są one nieczytelne. Wystarczy zerknąć na menadżera plików, tj. File Explorer, a zakres szkód jaki CryptoWall 4.0 wyrządził jest namacalny.

Jak CryptoWall wodzi za nos?

W każdym folderze, w którym zawarta jest zaszyfrowana treść, malware pozostawia po sobie „liściki” dotyczące okupu zapisane w formacie HTML, PNG i TXT, co oznacza, że zostaną one otworzone w aplikacjach służących do przeglądania obrazów, edytorze tekstu lub w przeglądarce internetowej.

W poprzedniej wersji CryptoWall, pliki infekujące nazywano DECRYPT-INSTRUCTIONS. Nazwa stosowana obecnie ma bardziej proszący charakter, nie brak tu jednak ironicznego wydźwięku: HELP_YOUR_FILES. Zmiana nazwy plików i ich zawartości przede wszystkim ma utrudnić wykrycie i usuniecie szkodliwego oprogramowania. Ostatnią rzeczą, której życzy sobie haker jest zainstalowanie antywirusa, który wykryje zagrożenie i usunie wszystkie zainfekowane pliki.

Co robić?

Lepiej zapobiegać niż leczyć.

- Oprogramowanie i system operacyjny należy utrzymywać w dobrej formie (wszelkie złośliwe oprogramowanie, w tym ransomware, często przenika przez zestawy typu ‘exploit’, które wykorzystują znane luki w zabezpieczeniach, celem dokonania nielegalnych instalacji).

- Programy antywirusowe, powinny działać w czasie rzeczywistym i być regularnie aktualizowane (antywirusy nie zawsze wykryją szkodliwe działania, na szczęście często skutecznie blokują złośliwe oprogramowanie i umiejętnie zapobiegają atakom typu ‘ransomware’, które bywają „dostarczane” przez stare, nieodpowiednio zabezpieczone oprogramowanie).

- Należy unikać niechcianych lub nieznanych załączników (ransomware mogą ukrywać się w plikach-pułapkach np. w dokumentach udających fałszywe czy niezapłacone faktury).

- Warto regularnie tworzyć kopie zapasowe, a przynajmniej jedną z nich przechowywać na zewnętrznym nośniku (w ten sposób użytkownik chroni siebie i swoje prywatne dane. Jeżeli dysk twardy użytkownika padnie, nic mu już nie może).

źródło: SOPHOS

Czy ten artykuł był pomocny?

Oceniono: 0 razy