Pełnicie obowiązki na stanowisku administratora IT? Stawiane w Waszej firmie przez osoby decyzyjne wymagania w kwestii cyberbezpieczeństwa sugerują, że przypuszczalnie nie potrzebujecie rozbudowanych antywirusów z integralnymi funkcjonalnościami monitorująco-zarządzającymi? A może skupiacie działania tylko na solidnej ochronie antywirusowej (która nie będzie spowalniać i tak już nie najnowszych komputerów roboczych) i w dodatku przekonaliście się na własnej skórze, że popularne programy antywirusowe w naszym kraju są już trochę przereklamowane? Jeżeli na choćby jedno pytanie odpowiedzieliście twierdząco, to jest to dobry czas, by wypróbować wreszcie coś innego – rozwiązanie, które będzie realizowało swoje zadanie – zadanie, do którego zostało stworzone. Nic ponadto.

Dlaczego by nie Emsisoft?

Obecnie, aplikacji bezpieczeństwa dla firm (co by tu nie mówić) jest dużo. Oferty poszczególnych producentów są naprawdę interesujące – w większości przypadków spełniają wymagania małych i średnich przedsiębiorstw w naszym kraju, a wybór konkretnego rozwiązania sprawia niemały problem.

Jednak współczesne „antywirusy” mają jedną podstawową wadę – albo oferują solidną ochronę przed całym spektrum złośliwego oprogramowania (i przy tym nie posiadają korzystnych z punktu widzenia konkretnej firmy praktycznych funkcji monitorująco-zarządzających), albo wręcz przeciwnie – administratorzy są tak przyzwyczajeni do wybranej funkcji (np. zdalnego pulpitu wbudowanego w produkt antywirusowy), że są skłonni poświęcić nawet niektóre mechanizmy zabezpieczające, aby tylko ułatwić sobie pracę.

Co powiecie na skorelowaną pracę Axence nVision Pro z programem antywirusowym? To całkiem niezłe połączenie, dzięki któremu otrzymujemy kompleksowe rozwiązanie do monitorowania aktywności pracowników oraz ochrony firmowych aktywów.

Krypto-ransomware, zagrożenie roku 2016

Unikalne statystyki w skali naszego kraju, które zaprezentowaliśmy na potrzeby testu ochrony przed krypto-ransomware nie są najlepsze dla polskich firm. Weryfikują one, jak na przestrzeni ostatnich kilku lat rozwijały się ransomware i do czego doprowadziła skala tego zjawiska. Z naszych analiz wynika, że protekcja przed ciągle ewoluującymi tego typu zagrożeniami jest w większości programach antywirusowych po prostu nie najlepsza, a powtarzane jak mantra te same „bezpieczne praktyki” korzystania z komputera (nie klikać w załączniki, nie otwierać podejrzanych stron WWW, itp.) zdają się nie przynosić pokładanych w nich oczekiwań lub po prostu nie docierają do osób, które najbardziej mogłoby na tym skorzystać.

Czy ochrona przed zaszyfrowaniem plików w bardziej znanych na rynku IT rozwiązaniach antywirusowych jest skuteczna, udowodnił nasz ostatni test – oczywiście w tej materii moglibyśmy zastosować inną metodologię (konfigurując każdy pakiet ochronny osobno i włączając maksymalną ochronę), jednak w testach porównawczych ustawienia inne niż domyślne są niesprawiedliwe, o ile nie zostanie to wyraźnie ujęte w metodologii.

Wyniki naszego testu są jakie są, chociaż nie wszystkim producentom się to podoba (pozwolimy sobie zachować szczegóły tych rozmów), to o niektórych komentarzach musimy wspomnieć: kilku producentów do tego stopnia nie zgadzało się z wynikami naszych testów, że życzyli sobie, abyśmy testowali jedynie na „sprawdzonych” próbkach – chociaż możemy tutaj polemizować, co znaczy „sprawdzonych” lub przez kogo sprawdzonych. W odróżnieniu od AV-Comparatives, stanowczo odcinamy się od wykorzystywania próbek dostarczonych przez producentów i nie zgadzamy się na to, aby ktokolwiek sugerował nam, jakiego rodzaju i od kogo powinniśmy dobierać materiał badawczy.

Jeżeli chcecie dowiedzieć się, jak współczesne antywirusy dla firm i dla użytkowników domowych radzą sobie z najnowszymi zagrożeniami krypto-ransomware, to polecamy nasz najnowszy test, który obnażył słabości niektórych produktów pod kątem nieodpowiednio dobranych ustawień domyślnych.

W XXI wieku nie ma firm bez dostępu do Internetu

To bardzo ryzykowne stwierdzenie, jednakże chcemy poruszyć dwie kwestie. Pierwsza z nich dotyczy prowadzenia biznesu w XXI i zabezpieczania swoich aktywów. Drugi temat dotyczy naszego sprzeciwu wobec słów eksperta pracującego dla Google – Darrena Bilby’iego , który stwierdził, że „antywirusy to pożyteczne narzędzia… ale właściwie to się nie sprawdzają”.

1. W jaki sposób prowadzić skuteczne biznesowe działania bez dostępu do Internetu? To pytanie mogłaby zadawać sobie każda firma, jeśli awarii uległa sieć Internet na całej Ziemi. Niemożliwe? Stało się to w październiku, kiedy nieznani sprawcy przeprowadzili skuteczny atak DDoS na firmę Dyn – usługodawcę serwerów DNS, bez których komunikacja użytkowników ze stronami internetowymi jest znacznie utrudniona. Podczas tego ataku redakcje serwisów: Netflix, Twitter, Spotify, Reddit, CNN, PayPal, Pinterest i Fox News, a także The Guardian, New York Times oraz Wall Street Journal, przez kilka godzin miały znaczne problemy w prowadzeniu swojej działalności biznesowej, która opiera się na sieci Internet.

Chyba nie ma już takiej działalności gospodarczej, w której w rozwiniętych lub rozwijających się krajach nie wykorzystuje się korzyści płynących z reklamy (portali social media), szybkich kontaktów z kontrahentami oraz natychmiastowego dostępu do globalnej informacji. Dlatego biorąc pod uwagę powyższe stwierdzenie, możemy się pokusić o tezę, że właściwie każdy użytkownik sieci Internet potrzebuje ochrony przed różnymi rodzajami ataków lub chociażby kontroli, monitoringu do uprzywilejowanego dostępu i określonych zasobów w chmurze, w sieci lokalnej lub Intranetu.

2. Na konferencji KIWCON poświęconej bezpieczeństwu, Darren Bilby stwierdził, że chociaż antywirusy to pożyteczne narzędzia, to ich dominacja powinna się zakończyć. Czyżby?

AVLab jako portal o bezpieczeństwie w Sieci chyba „nie powinien podcinać sobie gałęzi, na której siedzi”? – Ktoś mógłby zarzucić nam jednostronne podejście do sprawy. Jednak biorąc pod uwagę wieloaspektowość stwierdzenia „pożyteczności antywirusów”, słowa wypowiedziane przez Darrena wydają się nam nie do końca przemyślane:

Darren, jako ekspert ds. bezpieczeństwa rozumie współczesne zagrożenia i słabości programów antywirusowych, ale czy jego firma – Google – potrafi obejść się bez programów antywirusowych? Chcielibyśmy to zobaczyć.

To stwierdzenie rozdzielmy na kilka składowych:

- Eksperci ds. bezpieczeństwa nie zawsze biorą pod uwagę dodatkowe czynniki, które przemawiają za stosowaniem programów antywirusowych.

- Użytkownicy indywidualni mogą obejść się bez antywirusów, o ile ich wiedza z zakresu cyberbezpieczeństwa osiągnie poziom średnio-zaawansowany.

- Firmy prywatne i instytucje publiczne zatrudniają przede wszystkim zwykłych ludzi, którzy w znacznej mierze nie są przeszkoleni z zakresu rozpoznawania ataków. Jeżeli postawicie się na miejscu właściciela takiej firmy – czy zatrudniając 100 osób zaryzykujecie swoje bezpieczeństwo teleinformatyczne (które ma przełożenie na płynność finansową) i całkowicie zrezygnujecie z programów antywirusowych?

Emsisoft dla firm

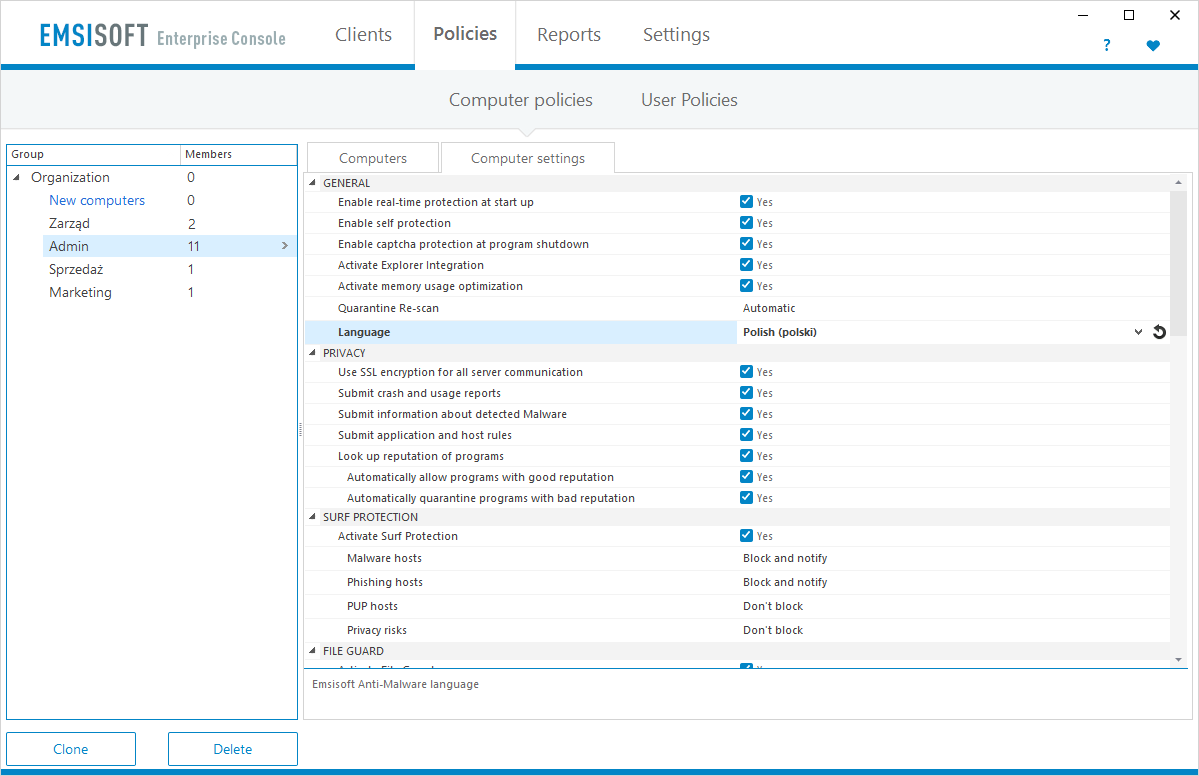

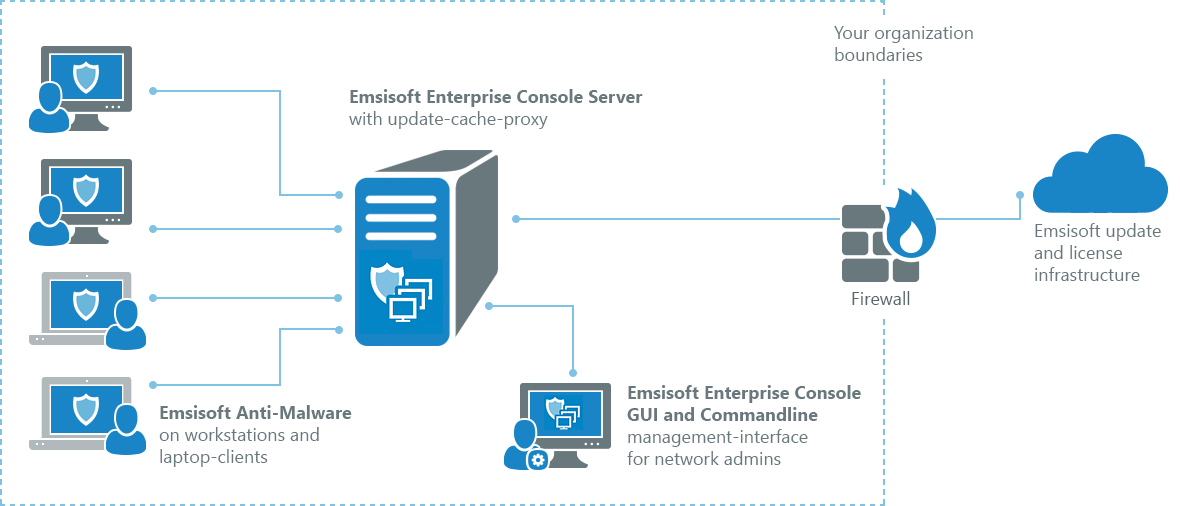

Produkty od Emsisoft na tle konkurencji sytuują się… to zależy do którego rozwiązania zostaną porównane. Antywirus na stacje robocze Emsisoft Anti-Malware (nota bene technologiczna kopia Emsisoft Anti-Malware dla użytkowników indywidualnych) jest po prostu dobry. Pomimo, że konsola on-premise Emsisoft Enterprise Console nie oferuje wsparcia dla urządzeń mobilnych, zdalnego pulpitu, zarządzania w chmurze, czy gospodarowania aktualizacjami systemowymi, to jednak stanowić może łakomy kąsek dla firm, które wiedzą czego chcą – przy czym nie wymagają od programu antywirusowego wszystkich tych mechanizmów, które polityce monitorowania i zarządzania nadają praktyczną formę.

W praktyce, sposób wdrożenia ochrony na stacjach roboczych nie odbiega od ogólnie przyjętych norm w tym zakresie. Informatyk może to zrobić na kilka sposobów:

a. importując komputery podłączone do firmowej domeny lub grupy roboczej,

b. przeszukać sieć lokalną przy pomocy protokołu PING – komputer z zainstalowaną konsolą Emsisoft Enterprise Console sprawdzi dostępność komputerów w podsieci macierzystej lub w innej sieci LAN.

Na uwagę zasługuje fakt, że konsola nie wymaga od środowiska informatycznego posiadania własnej domeny w Active Directory. Powoduje to, że konsola Emsisoft Enterprise Console sprawdzi się w małych firmach.

Jeżeli chodzi o ustawienia, dzięki którym administrator sprawuje kontrolę nad komputerami, to nie zabrakło tutaj właściwie niczego: możliwe jest tworzenie wyjątków dla stron WWW (w tym przechwytywanie ruchu na własne proxy), definiowane harmonogramu skanowania, tworzenie wyjątków dla plików i folderów ze skanowania – wydaje się, że z podstawowych i obligatoryjnych funkcji wszystko jest na swoim miejscu. My jednak mamy nieodparte wrażenie, że czegoś tutaj brakuje – chociaż możliwe, że jest to spowodowane zbyt częstym obcowaniem z bardziej rozbudowanymi rozwiązaniami tego typu.

Testy Emsisoft Anti-Malware

Do zweryfikowania skuteczności ochrony w czasie rzeczywistym zainstalowaliśmy program Emsisoft Anti-Malware na ustawieniach domyślnych. Bazy sygnatur zostały zaktualizowane do najnowszej wersji, a przez cały okres badania antywirus miał dostęp do internetu.

Ochrona w czasie rzeczywistym

Test był podzielony na trzy fazy, w którym każda następna była zależna od poprzedniej.

1. Pierwszy etap przewidywał zablokowanie szkodliwego oprogramowania już w przeglądarce. Sekwencyjnie każdego dnia uruchamiano 40 złośliwych stron WWW, które były bezpośrednim odnośnikiem do szkodliwych plików, m.in.: trojanów, backdoorów, ransomware, downloaderów.

2. Druga faza sprawdzała skuteczność ochrony lokalnej przed zagrożeniami, które nie zostały wykryte w fazie pierwszej.

3. Trzecia faza odzwierciedlała ochronę heurystyczną – jeśli w fazie drugiej zagrożenie nie zostało zablokowane.

Test ochrony przed stronami typu phishing

Test miał na celu sprawdzić wykrywalność stron typu phishing, a więc takich, które wyłudzają od ofiary dane dostępowe do banków, numery kart płatniczych oraz loginy i hasła do różnych serwisów internetowych. W każdym dniu testów strony phishingowe nie były starsze niż 24 godziny od pojawienia się online.

| Dzień | 1 | 2 | 3 | 4 | 5 | 6 | 7 | Razem |

|---|---|---|---|---|---|---|---|---|

|

Ochrona real-time |

40/40 — 1: 16 2: 10 3: 14 |

40/40 — 1: 10 2: 14 3: 16 |

40/40 — 1: 12 2: 7 3: 21 |

40/40 — 1: 24 2: 10 3: 7 |

40/40 — 1: 17 2: 5 3: 18 |

40/40 — 1: 11 2: 2 3: 27 |

40/40 — 1: 11 2: 14 3: 15 |

280/280 |

|

Phishing |

38/40 | 39/40 | 35/40 | 32/40 | 39/40 | 39/40 | 37/40 | 259/280 |

Na naszą uwagę zasługuje bardzo dobry mechanizm blokowania zagrożeń przy wykorzystaniu tylko ochrony behawioralnej. Oczywiście, programy antywirusowe Emsisoft posiadają dwa monitory plików, to jednak mechanizmem, który wyróżnia te produkty na tle konkurencji jest własnie Behaviour Blocker.

Wydajność

Z uwagi na fakt, że testowany w tym artykule agent dla stacji roboczych Emsisoft Anti-Malware jest to ten sam program, z którego korzystają użytkownicy indywidualni, zachęcamy czytelników do zapoznania się z recenzją i testem wydajności Emsisoft Anti-Malware w wersji 12.0 w dedykowanym artykule.

Podsumowanie

Produkt dla firm od Emsisoft zasługuje na naszą rekomendację?

Na niekorzyść tego rozwiązania przemawia pomoc techniczna, która dostępna jest tylko w języku angielskim (chociaż oficjalni resellerzy Emsisoft w Polsce, firmy: mojosoft, vebo oraz e-antywirusy robią co mogą) – może to stanowić problem nie do przejścia dla pewnej grupy informatyków w Polsce, ale co najistotniejsze – w przetargach, gdzie strona zainteresowana zwraca się do producenta lub dystrybutora z prośbą o sprawdzenie, czy oferowane przez nich produkty spełniają zapotrzebowanie na poszczególne funkcjonalności oprogramowania antywirusowego, np.: wsparcia dla konkretnych systemów operacyjnych, ochrony przed ransomware (ze wskazaniem konkretnego modułu), funkcjonalności zdalnego pulpitu, tworzenia wyjątków w sposób dostępny tylko dla konkretnego producenta, skanowania protokołów pocztowych, ochrony przed spamem przy wykorzystaniu algorytmu Bayesa lub adresów serwerów zapisanych w RBL i wspomnianej pomocy technicznej w języku polskim.

Z punktu widzenia wielu organizacji, w szczególności publicznych instytucji i firm państwowych, aspekty te podczas zamówień publicznych są nierozłącznym elementem dokumentu SIWZ. Dla firm prywatnych problem ten właściwie nie istnieje. I właściwe wśród takich klientów Emsisoft może znaleźć uznanie administratorów.

Czy ten artykuł był pomocny?

Oceniono: 0 razy