Firma Kaspersky udostępniła swoje nowe rozwiązanie analizy zagrożeń, które może pomóc analitykom z centrów operacji bezpieczeństwa oraz osobom zajmującym się reagowaniem na incydenty przypisać próbki szkodliwego oprogramowania do znanych ugrupowań cyberprzestępczych. Wykorzystując autorską metodę, Kaspersky Threat Attribution Engine porównuje wykryty szkodliwy kod z zawartością jednej z największych w branży baz danych szkodliwego oprogramowania i na podstawie podobieństw łączy go z określonym ugrupowaniem APT lub kampanią cyberprzestępczą. Takie informacje pomagają ekspertom ds. bezpieczeństwa IT priorytetyzować zagrożenia wysokiego ryzyka w stosunku do incydentów o mniejszym znaczeniu.

Wiedząc, kto oraz w jakim celu atakuje ich firmę, zespoły ds. bezpieczeństwa mogą szybko opracować najodpowiedniejszy dla danego ataku plan reagowania na incydent. Jednak zidentyfikowanie stojącego za atakiem ugrupowania jest trudne – trzeba posiadać nie tylko ogromne ilości danych o zagrożeniach, ale również potrafić je odpowiednio interpretować. Dlatego aby umożliwić automatyczną klasyfikację i identyfikację wyrafinowanego szkodliwego oprogramowania, firma Kaspersky wprowadziła swoje nowe rozwiązanie: Kaspersky Threat Attribution Engine.

Rozwiązanie to zostało stworzone na podstawie wewnętrznego narzędzia wykorzystywanego przez Globalny Zespół ds. Badań i Analiz firmy Kaspersky (GreAT) – światowej klasy zespół doświadczonych ekspertów zajmujących się wyszukiwaniem zagrożeń. Kaspersky Threat Attribution Engine został użyty między innymi w dochodzeniu dotyczącym implantu iOS LightSpy oraz takich kampanii jak TajMahal, ShadowHammer, ShadowPad i Dtrack.

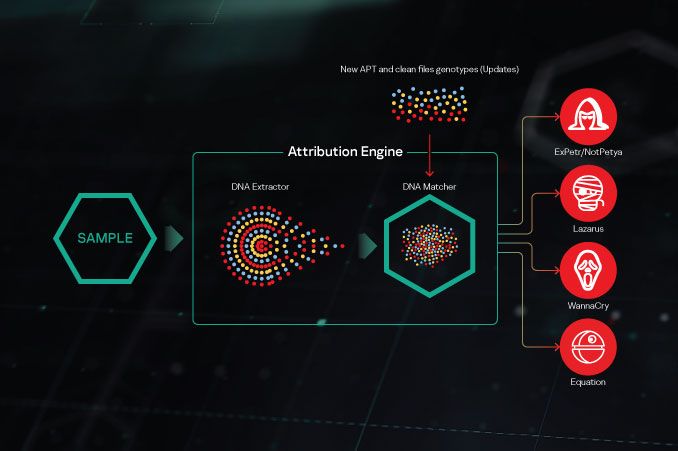

W celu ustalenia, czy dane zagrożenie jest powiązane ze znaną kampanią cyberprzestępczą lub ugrupowaniem APT, a jeśli tak, z którym, rozwiązanie rozkłada nowo wykryty szkodliwy plik na małe elementy binarne. Następnie porównuje je z tymi znajdującymi się w kolekcji ponad 60 000 plików związanych z atakami APT, zgromadzonej przez firmę Kaspersky. W celu zapewnienia dokładniejszego przypisania autorstwa rozwiązanie wykorzystuje również obszerną bazę bezpiecznych plików (tzw. białą listę). To znacząco poprawia jakość klasyfikacji szkodliwego oprogramowania oraz identyfikacji ataków oraz usprawnia reagowanie na incydenty.

Kaspersky Threat Attribution Engine został zaprojektowany z myślą o wdrażaniu lokalnie w sieci klienta, a nie w środowisku chmury podmiotu zewnętrznego. W ten sposób klient uzyskuje kontrolę nad wymianą danych. Dodatkowo klienci mogą stworzyć własną bazę danych, wypełniając ją próbkami szkodliwego oprogramowania wykrytymi przez wewnętrznych analityków. W ten sposób Kaspersky Threat Attribution Engine nauczy się dopasowywać szkodliwe oprogramowanie do tego, które znajduje się w bazie danych klienta, zapewniając poufność tych informacji.

Istnieje kilka sposobów identyfikowania sprawcy ataku. Analitycy mogą opierać się na artefaktach w szkodliwym oprogramowaniu, które pozwolą określić ojczysty język przestępców, lub na adresach IP, które zasugerują ich lokalizację. Jednak wprawny cyberprzestępca potrafi łatwo manipulować takimi informacjami, w rezultacie czego prowadzone przez badacza dochodzenie grzęźnie w martwym punkcie, co zdarza się często. Z naszego doświadczenia wynika, że najlepszym sposobem jest szukanie podobieństw w kodzie pomiędzy badanymi próbkami a tymi, które zostały zidentyfikowane we wcześniejszych incydentach czy kampaniach. Niestety, wykonanie tego ręcznie może zająć kilka dni, a nawet miesięcy. Aby przyspieszyć to zadanie, stworzyliśmy Kaspersky Threat Attribution Engine, który jest już dostępny dla naszych klientów –

Powiedział Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz (GReAT) firmy Kaspersky.

Kaspersky Threat Attribution Engine jest dostępny w sprzedaży na całym świecie. Więcej informacji na temat tego rozwiązania można uzyskać na tej stronie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy