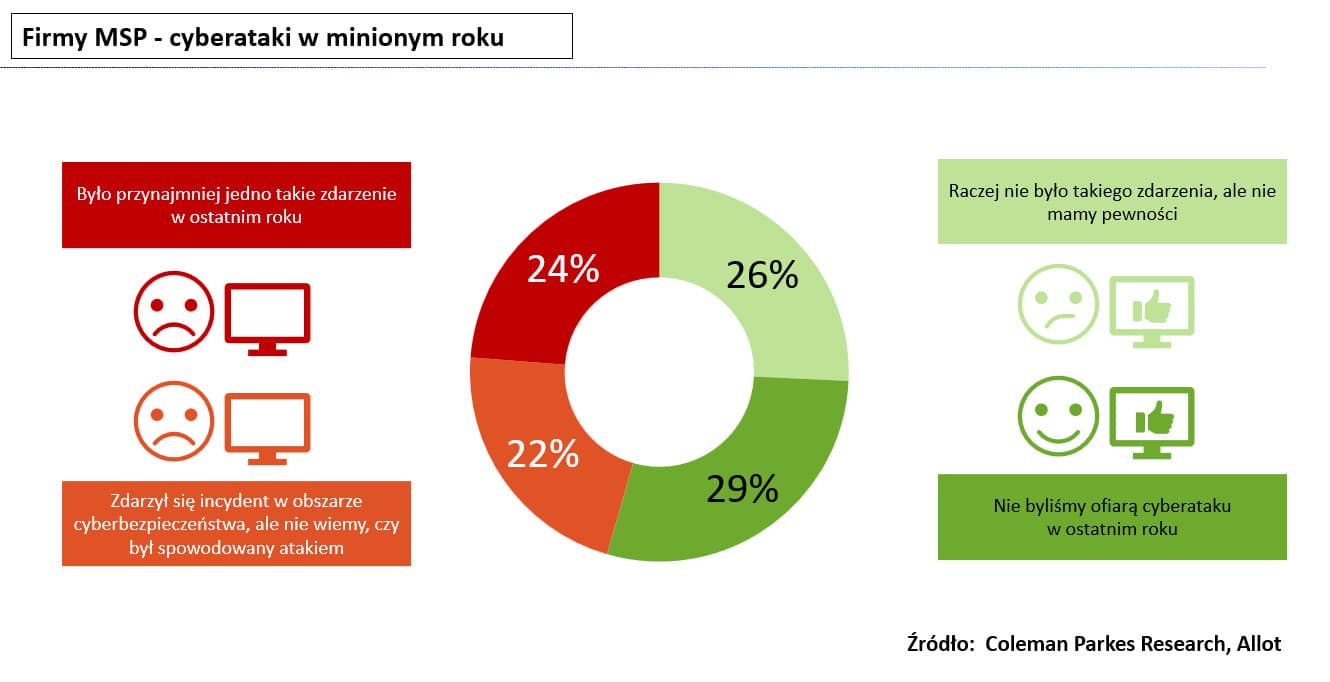

Miniony rok był trudny dla małych i średnich przedsiębiorstw. Nie tylko doświadczyły one perturbacji związanych z pandemią, ale także znalazły się w jeszcze większym stopniu na celowniku cyberprzestępców. W efekcie w 2021 roku co czwarta mała i średnia firma na świecie doświadczyła przynajmniej jednego cyberataku, a skala utraconych korzyści dla każdej z zaatakowanych firm wyniosła ok. 146 tys. dolarów, czyli blisko 600 tys. złotych – według badania Coleman Parkes Research, które zostało zrealizowane na zlecenie Allot, jednego z globalnych liderów oferujących rozwiązania w obszarze cyberbezpieczeństwa.

Badanie internetowe Allot i Coleman Research zostało zrealizowane wśród osób zarządzających obszarem IT w 400 firmach z sektora MSP w USA, Wielkiej Brytanii, Niemiec i Szwecji we wrześniu 2021 roku.

Główne wnioski z badania

Przestępcy coraz częściej atakują małe i średniej wielkości firmy, ponieważ są one dla nich łatwym i atrakcyjnym celem. Nie mają takich zabezpieczeń jak korporacje, a jednocześnie skala potencjalnych korzyści z udanego ataku jest większa niż w przypadku działań wymierzonych w zwykłych ludzi. Stąd duża liczba cyberataków – najczęściej z wykorzystaniem złośliwego oprogramowanie typu malware (64% wskazań) oraz oprogramowania ransomware (34%). Często dochodzi także do ataków na skrzynki pocztowe (22%) z wykorzystaniem phishingu (18%).

Ransomware – płacić czy nie płacić?

W ocenie firm MSP to ataki ransomware, które polegają na zablokowaniu dostępu do komputera i baz danych użytkownika, wiążą się z największym zagrożeniem.

- Obawia się ich aż 93% przedsiębiorców.

- W tej grupie 8% respondentów uważa, że tego typu atak mógłby doprowadzić do unicestwienia ich firmy lub bardzo poważnych szkód (32%).

- Aż 73% firm przyznało, że choć niechętnie, to jednak byłaby gotowa zapłacić okup cyberprzestępcom za odblokowanie dostępu do swoich komputerów i baz danych.

Problemy z deszyfracją

Najskuteczniejszą metodą odzyskania danych po takim cyberataku jest posiadanie przetestowanej procedury wykonywania i odzyskiwania kopii zapasowej. Ransomware również szyfruje dyski sieciowe, a także kopie zapasowe Windows, więc warto stosować odpowiednią konfigurację izolacji zasobów i sieci.

Do opracowania dekryptora producenci często współpracują z policją, Interpolem i EC3 – europejską jednostką ds. zwalczania cyberprzestępczości. Dopiero ich kooperacja doprowadza do przejęcia serwera dowodzącego i pozyskania kluczy deszyfrujących. Przestępca może dostać mniejszy wyrok za współpracę z policją – w taki właśnie sposób powstało wiele z dostępnych deskryptorów.

Jest jeszcze inny PROBLEM z deszyfracją: marna jakość próbek ransomware. Niestety przestępcy korzystają z gotowców i niejednokrotnie okazywało się, że sposób szyfrowania został źle zaimplementowany w kodzie wirusa. I niestety udawało się wówczas odszyfrować wyłącznie pliki np. nie większe niż 54Mb (pomimo zapłacenia okupu!), a więc pliki baz danych nie należały do takiego zestawu danych.

Pracownicy najsłabszym ogniwem

Aż 79% firm z sektora MSP uważa, że zagrożenie ze strony cyberprzestępców jeszcze bardziej wzrośnie w kolejnych latach, zaś 65% uważa prawdopodobieństwo ataku na ich firmę za duże.

Oceniając źródła zagrożeń, przedsiębiorstwa na pierwszym miejscu wskazują własnych pracowników, którzy mogą wprowadzić zainfekowane oprogramowanie do sieci firmowej łącząc się z nią z własnych urządzeń (36% wskazań), wykazując się nieroztropnością w zakresie bezpieczeństwa IT (35%) lub podczas korzystania z firmowych aplikacji po zdalnym połączeniu z służbowych laptopów i smartfonów (33%). Często wskazywanym zagrożeniem jest także nieaktualne oprogramowanie zabezpieczające (30%).

Szkolenia pracowników

Bardzo ważne jest podnoszenie świadomości, kompetencji pracowników z zakresu postępowania cyberprzestępców, prostych ataków, mechanizmów, sztuczek socjotechnicznych, ale też poprawnej obsługi popularnych incydentów, zabezpieczania smartfonów osobistych oraz firmowych. Ciekawe szkolenie przeprowadzone specjalnie dla pracowników zostanie na długo zapamiętane.

Używane zabezpieczenia

Najczęściej stosowane przez firmy MŚP zabezpieczenia obejmują:

- firewalle (48% wskazań),

- specjalne zabezpieczenia do połączeń z internetem przez przeglądarkę (33%),

- programów email (30%),

- Web Application Firewall (30%),

- oprogramowanie na telefony komórkowe chroniące pracowników (28%),

- wielostopniowa weryfikacja użytkowników (26%),

- oprogramowanie antywirusowe (20%),

- ochrona AntyDDos (19%).

Ile MŚP mogą płacić za swoje bezpieczeństwo?

Pomimo dużej świadomości zagrożeń tylko 34% firm planuje zwiększyć wydatki na cyberbezpieczeństwo w 2022 roku. W przypadku 40% firm budżet na ten cel pozostanie taki sam, a 22% przedsiębiorstw planuje ograniczyć takie wydatki.

Czy ten artykuł był pomocny?

Oceniono: 0 razy