Robić szyfrowanie na światowym poziomie nie jest łatwe, ale dostarczać oprogramowanie security and privacy by design, jest jeszcze trudniejsze. Taki jest Cypherdog E-mail Encryption, jako aplikacja do szyfrowania poczty. Jej wydawcą jest firma z oddziałem w Polsce oraz w USA. Producent oświadcza, że spełnia standardy certyfikacji ISO 27000, dyrektywę RODO, NIS, znowelizowane NIS 2, a także amerykańskie akty prawne, takie jak DORA, HIPAA i CCPA – ponieważ za granicą Cypherdog zyskuje dużą popularność i tam też budowane są kanały dystrybucyjne dla międzynarodowego narzędzia cyfrowego, które przeciwdziała wyciekom danych. Problemem aplikacji i usług cyfrowych jest zaufanie do serwera dostawcy. Tutaj serwer producenta nie uczestniczy w generowaniu kluczy czy przechowywaniu ich kopii zapasowych. Zatem mamy do czynienia z rozwiązaniem od początku projektowanym w myśl zasad security by design oraz privacy by design. To ta sama myśl technologiczna, wykorzystująca blockchain, która przyczyniła się do powstania narzędzia do wymiany i przechowywania danych Cypherdog File Exchange & Storage oraz do komunikatora Cypherdog Messenger.

Do czego służy Cypherdog E-mail Encryption?

Cypherdog E-mail Encryption to rozwiązanie do szyfrowania poczty e-mail, w tym załączników oraz treści o dowolnej długości, by przesyłane informacje do odbiorcy stały się niepodrabialne – nie do odczytania przez stronę trzecią np. przez operatora serwera pocztowego lub hakera, który przejął kontrolę nad infrastrukturą krytyczną.

Dla kogo przeznaczona jest aplikacja do szyfrowania?

Dla pojedynczych użytkowników prowadzących działalność gospodarczą oraz dla firm dowolnej wielkości, które zatrudniają pracowników stacjonarnie, zdalnie albo hybrydowo.

Licencja jednostanowiskowa obejmuje integrację z przeglądarkami Google Chrome, Microsoft Edge (wkrótce Firefox) poprzez wtyczkę do obsługi szyfrowania poczty w przeglądarce (np. Gmail lub służbowej). Natywnie jest wspierane rozszerzenie dla znanego klienta pocztowego Microsoft Outlook od wersji 2016 aż po Microsoft 365 (wkrótce także dla Thunderbird). Licencja wielostanowiskowa dla biznesu oferuje to samo oraz panel administratora do zarządzania użytkownikami i licencjami.

Ważne jest, że jeśli odbiorca korzysta z niestandardowego klienta poczty albo przeglądarki, to Cypherdog E-mail umożliwia skopiowanie szyfrogramu i odczytanie zaszyfrowanej treści z wiadomości pocztowej, jak również załącznika.

Jakie są zalety i wyróżniki Cypherdog do szyfrowania?

Producent wystąpił w USA o przyznanie dwóch patentów:

- US 62/811.365: metoda deszyfrowania plików i weryfikacja tożsamości nadawcy w trybie offline bez użycia centrum certyfikacyjnego.

- US 62/948.624: metoda szyfrowania treści i metadanych załączników.

W Cypherdog zastosowano szyfrowanie asymetryczne z użyciem bezpiecznej metody end-to-end, bardziej znanej z komunikatorów Signal, Threema, Session i innych, w którym wyłącznie osoby komunikujące się mogą odczytać wiadomości w formie jawnej. Szyfrowanie jest jednym z kilku rekomendowanych sposobów zabezpieczenia cyfrowych informacji przed niezaufaną stroną trzecią, ponieważ przekształcone dokumenty do postaci niemożliwej do odczytania, będą dla hakerów i osób postronnych zupełnie bezużyteczne.

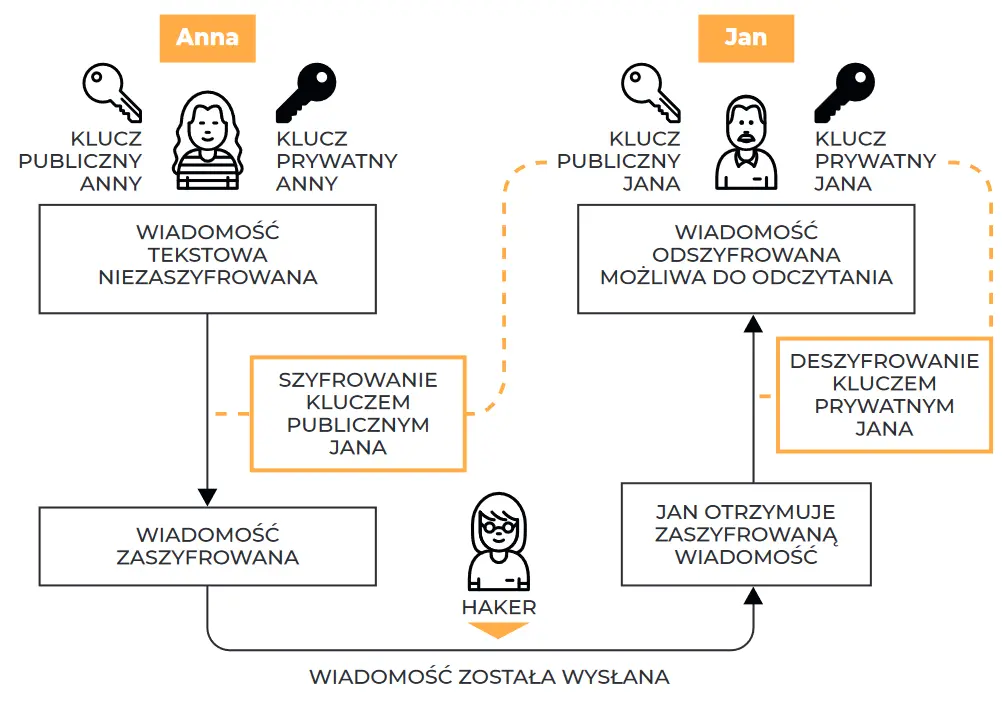

W zastosowanej kryptografii asymetrycznej z kluczem publicznym obie strony, które się komunikują, posiadają dwa własne klucze: łącznie cztery klucze.

Praktyka kryptografii klucza publicznego polega na tym, że wiadomość zaszyfrowaną kluczem publicznym można odszyfrować tylko za pomocą klucza prywatnego należącego do tej samej pary kluczy. Tak więc, aby wysłać zaszyfrowaną wiadomość do nadawcy, należy posiadać jego klucz publiczny, którym szyfrowane są pliki. Tym zajmuje się aplikacja Cypherdog przy pierwszym wysłaniu wiadomości do adresata.

Rozpatrując to na przykładzie ze zdjęcia powyżej: Jeżeli Anna szyfruje wiadomość za pomocą klucza publicznego Jana i pomimo tego, że haker wie, iż Anna używała klucza publicznego Jana, oraz że haker zna klucz publiczny Jana, to nie jest on w stanie odszyfrować wiadomości. Tylko Jan, używając swojego tajnego klucza prywatnego, może odszyfrować wiadomość od Anny.

Jak się korzysta z Cypherdog w firmie lub podczas home office?

W przypadku małych działalności pojedynczy użytkownik ma taki sam dostęp do panelu internetowego, jak w większych środowiskach zarządzanych. Może zrobić kopię klucza na własnym nośniku USB albo w formie szyfrogramu, jako kod QR. Producent nie przechowuje żadnych kopii danych od użytkowników. W panelu internetowym (administratora) znajdują się materiały edukacyjne i szkoleniowe, jak obsługiwać aplikację.

Dlaczego warto szyfrować?

- Szyfrowanie zataja informacje przed niezaufanymi osobami.

- Szyfrowanie chroni dane przed nieautoryzowanym dostępem z zewnątrz i z wewnątrz firmy.

- Szyfrowanie to dodatkowa ochrona służbowego laptopa i smartfonu (są deklaracje producenta, że będą dostępne aplikacje dla iOS oraz Androida).

- Szyfrowanie nie stwarza dodatkowego ryzyka wycieku danych.

- Szyfrowanie jest niezależne od innych zabezpieczeń.

- Wykradzione zaszyfrowane dokumenty nie są wartościowe dla przestępców.

Kto powinien używać Cypherdog E-mail Encryption?

Istnieją grupy zawodowe czy też branże, dla których bezpieczeństwo jest kluczowe. Należą do nich: osoby odpowiedzialne za finanse spółek, biura rachunkowe, prawnicy, lekarze, sędziowie, adwokaci. Już o politykach nie wspominając…

Szczególnie chronione powinny być dane osobowe przetwarzane przez służby ratunkowe, policję i banki. Przedsiębiorstwa prywatne oraz instytucje państwowe powinny korzystać z szyfrowania ze względu na poufność dokumentów przetargowych, informacyjnych, projektów badawczo-rozwojowych, ofert i umów handlowych.

Bezpieczeństwo informacji dotyczy także osób, które nie zgadzają się na dzielenie się kontaktami i metadanymi z firmami, takimi jak: Google, Apple, Facebook.

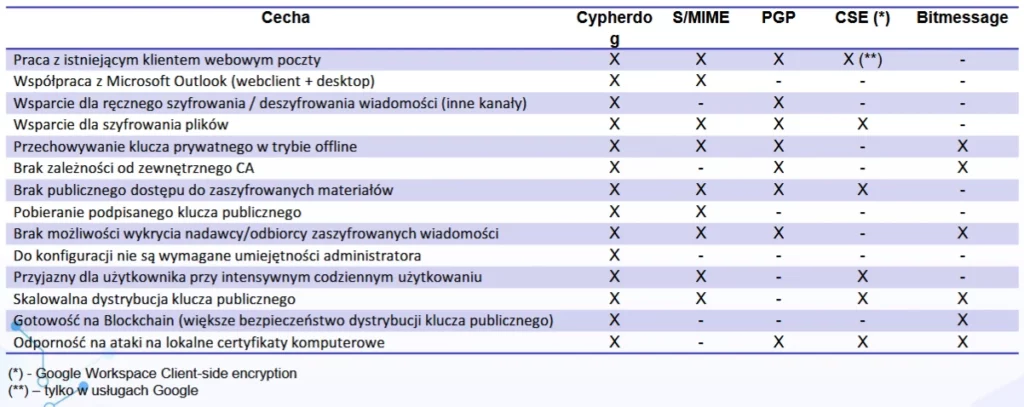

Więcej informacji technicznych o kryptografii publicznej i samym szyfrowaniu znajdziesz w naszym porównaniu aplikacji do szyfrowania dokumentów.

Aplikacja do szyfrowania Cypherdog E-mail Encryption jest dostępna bez opłat przez 14 dni. Na kanale YT producent omawia, jak działa oprogramowanie i jak jest łatwe w użytkowaniu. Oczywiście, aby nadawca i odbiorca mogli się bezpiecznie komunikować szyfrowanymi mailami, muszą obaj korzystać z Cypherdog E-mail Encryption. Co ważne, nie muszą wymieniać się kluczami publicznymi, jak w innych rozwiązaniach do szyfrowania np. OpenPGP, ponieważ automatycznie robi to Cypherdog: w przyszłości wykorzystując technologię blockchain, a obecnie klucze publiczne są podpisane certyfikatem generowanym przy zakładaniu konta użytkownika i przechowywane w chmurze oraz na urządzeniu końcowym.

Powstały w 2019 r. startup Cypherdog sp. z o.o. wspierany jest przez grupę inwestycyjną JR Holding ASI S.A oraz licznych partnerów specjalizujących się w dystrybucji rozwiązań na rynki krajowe i międzynarodowe. Ostatnio do tego grona dołączyło wrocławskie InfoSolutions, które dostarczania produkty IT, głównie do sektora rządowego i samorządowego.

Czy ten artykuł był pomocny?

Oceniono: 0 razy