Przywykliśmy już wszyscy do tego, że w kwestii bezpieczeństwa komputerowego nieodzownym elementem są programy antywirusowe. Jedne są bardziej skuteczne, inne trochę mniej, jeszcze inne konkurują dodatkowymi funkcjami i ponadprzeciętnymi usługami, które wspomagają pracę informatyków. A gdyby tak monitory antywirusowe całkowicie wyrzucić z komputerów i pozostawić jedynie dodatkowe funkcje kontrolno-zarządzające? Co jeśli powiemy, że złośliwy kod może wykrywać… procesor? Czy to w ogóle jest możliwe?

Procesor i szkodliwe oprogramowanie

Zapomnijcie o swoich procesorach w smartfonach, laptopach, komputerach, urządzeniach IoT— nie przydadzą się do analizy szkodliwego oprogramowania. Do tego niezbędny jest całkowicie nowy chip, który już na poziomie sprzętowym będzie wykrywał wszelkie anomalie.

Prace nad taką technologią już trwają i prowadzone są przed dwa zespoły naukowców z Uniwersytetu Binghamton i Uniwersytetu Kalifornijskiego w Riverside. Projekt nosi nazwę „Practical Hardware-Assisted Always-On Malware Detection” i jest finansowany przez National Science Foundation w ramach trzyletniego programu badawczego.

Nowa konstrukcja procesora opiera się na sprawdzaniu wszelkich nieprawidłowości podczas otwierania np. programu Microsoft Word.

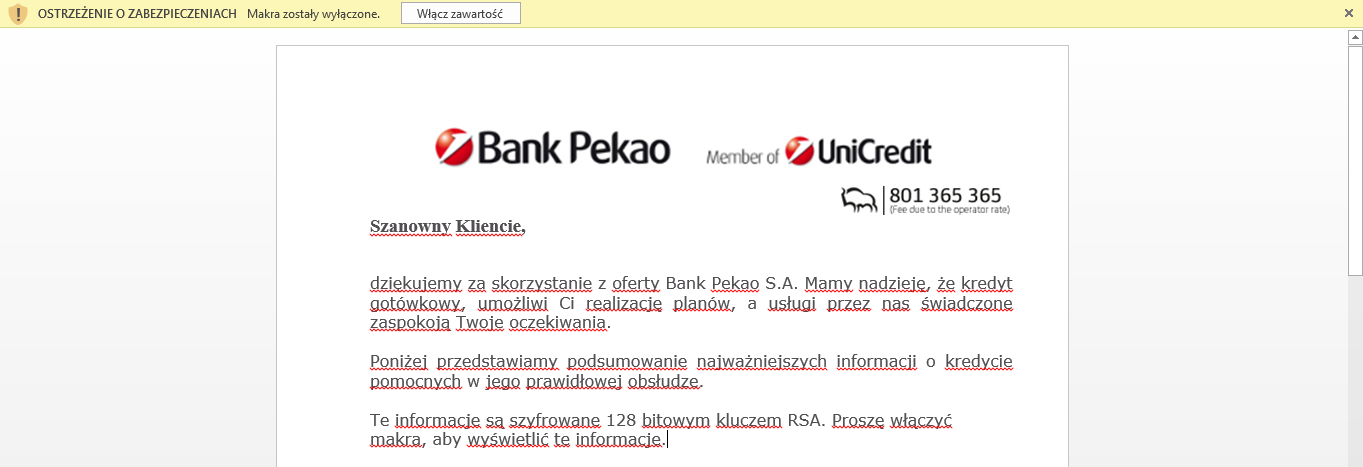

Tradycyjnie, użytkownik, który padnie ofiarą socjotechniki może zobaczyć fałszywą wiadomość, w której sugeruje się mu, że do obejrzenia pełnej treści dokumentu konieczne jest włączenie obsługi makr. Dalej to już wiadomo — wykonywany jest złośliwy kod, który najczęściej pobiera z sieci docelowego wirusa.

Zagadkę stanowi fakt, w jaki sposób CPU jest w stanie wykryć szkodliwą aktywność. Skoro dla procesora nie istnieje coś takiego jak „złośliwy kod” — i można powiedzieć więcej: w Waszych komputerach nie ma liter A, B, C, itd. Dla procesora kod programu lub wciśnięcie dowolnego znaku na klawiaturze widoczne jest „zero-jedynkowo”.

Aby zmusić procesor do tak zaawansowanych mechanizmów „behawioralnych”, nowe konstrukcje CPU muszą zawierać dodatkowe jednostki arytmetyczno-logiczne tylko na potrzeby wykrywania anomalii wewnątrz CPU. Chodzi o to, że gdy CPU wykryje coś podejrzanego, ostrzeże lokalne zainstalowane oprogramowanie zabezpieczające, że dzieje się coś odbiegającego od aktywności „normalnego” oprogramowania, które np. próbuje modyfikować sektor MBR lub infekować BIOS.

Naukowcy tłumaczą, że technologia ta nie będzie żadną alternatywą dla współczesnych antywirusów jako samodzielny strażnik bezpieczeństwa systemu — będzie stanowiła kolejny krok w poszerzaniu metod obrony przed zaawansowanym i nowoczesnym szkodliwym oprogramowaniem oraz atakami APT. Zadaniem takiego CPU będzie błyskawiczne wykrywanie anomalii oraz przekazywanie szczegółów na temat podejrzanego zachowania do programu zabezpieczającego, po to, aby korelować wysiłki w detekcji malware.

Przyszłość antywirusów

Co najmniej kilka raz w roku (i rok po roku) słyszymy od tzw. ekspertów bezpieczeństwa, że programy antywirusowe za kilka lat będą niepotrzebne. Trochę w tym prawdy jest — na pewno nie wszystkie antywirusy radzą sobie ze szkodliwym oprogramowaniem w taki sposób, aby zagwarantować 100-procentowe bezpieczeństwo. Nie wyobrażamy sobie, aby całkowicie zrezygnować z tego typu rozwiązań, które w sposób programowy lub sprzętowy realizują strategię cyberbezpieczeństwa. W końcu ktoś lub coś musi czuwać na straży bezpieczeństwa sieci firmowych, domowych oraz niekompetencji niewyszkolonych pracowników.

Synergizm CPU i antywirusów? Dlaczego by nie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy