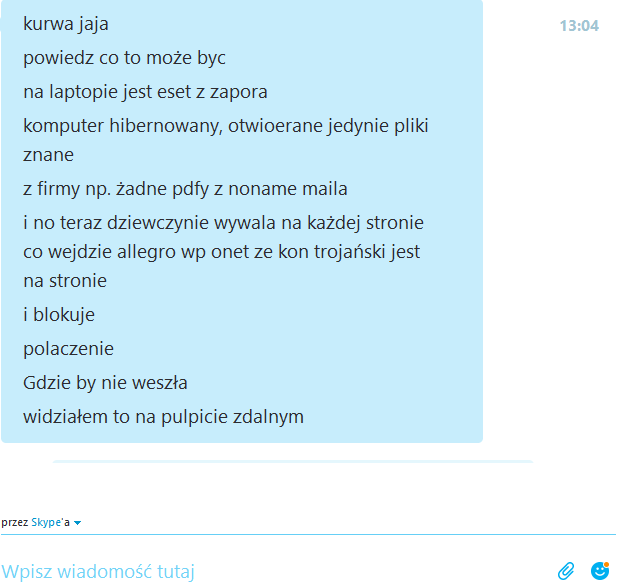

Wczoraj, niedługo przed południem aplikacje antywirusowe ESET NOD32 Antivirus i Smart Security dla użytkowników indywidualnych oraz agenty ESET Endpoint Antivirus/Security chroniące stacje robocze zaczęły zgłaszać fałszywe komunikaty po wejściu na przypadkowe strony internetowe.

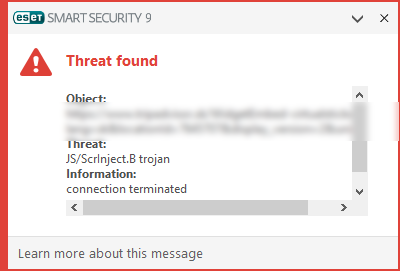

Winowajcą okazała się aktualizacja bazy sygnatur oznaczona jako V13102, która powodowała, że składnik odpowiedzialny za ochronę www blokował witrynę internetową wyświetlając komunikat o znalezionym zagrożeniu w nomenklaturze JS/ScrInject.B trojan lub HTML/Refresh.BC trojan.

Użytkownicy zgłaszali, że blokowane są strony Onetu, WP, Allegro, OLX, ESET-a, oraz wiele innych. Aktualizacja V13103 wydana o 12:30 naprawiła ten problem.

Na przyszłość warto pamiętać, że w podobnych sytuacjach należy cofnąć wersję bazy sygnatur do poprzedniej. A ESET wyjaśnia jak to zrobić – AV dla domu | AV dla biznesu.

Wpadka ESETa, choć niegroźna, to mogła położyć na kilka godzin niejedną firmę. Zanim zaczniecie wieszać psy na produktach ESET, warto przypomnieć, że:

- McAfee unieruchomił ponad 800 tysięcy komputerów przenosząc do kwarantanny plik svchost.exe,

- Autodestrukcja Bitdefendera – antywirus usuwał własne pliki oraz te systemowe,

- W przeszłości, ESET wydając niepoprawną aktualizację doprowadził do zasypywania użytkowników błędami,

- Comodo, które samo uznało swój serwis weryfikacji SSL za niegodny zaufania,

- F-Secure omyłkowo infekował komputery w Wielkiej Brytanii,

- Malwarebytes Anti-Malware wykrywał samego siebie jako zagrożenie,

- Sophosh, który usunął swój moduł aktualizacji,

- Trend Micro identyfikował niektóre pliki systemowe jako trojany,

- Avira, która Windowsy wyłączyła,

- Aktualizacja Pandy mogła uszkodzić system,

- Nieudana aktualizacja Avasta unieruchamia programy.

Czy ten artykuł był pomocny?

Oceniono: 0 razy