Jednym z ważniejszych cichych sukcesów w tym miesiącu przypisywanym firmom z branży bezpieczeństwa to unieszkodliwienie botnetu WireX składającego się z urządzeń z systemem Android. Były to przede wszystkim smartfony i tablety, niekiedy także smartTV z zainstalowanymi szkodliwymi aplikacjami z Google Play (a jakże!). Dzięki kooperacji firm Akamai, Cloudflare, Flashpoint, Google, Oracle Dyn, RiskIQ, Team Cymru i innych, wielu użytkowników systemu Android może się dzisiaj czuć bardziej bezpiecznymi.

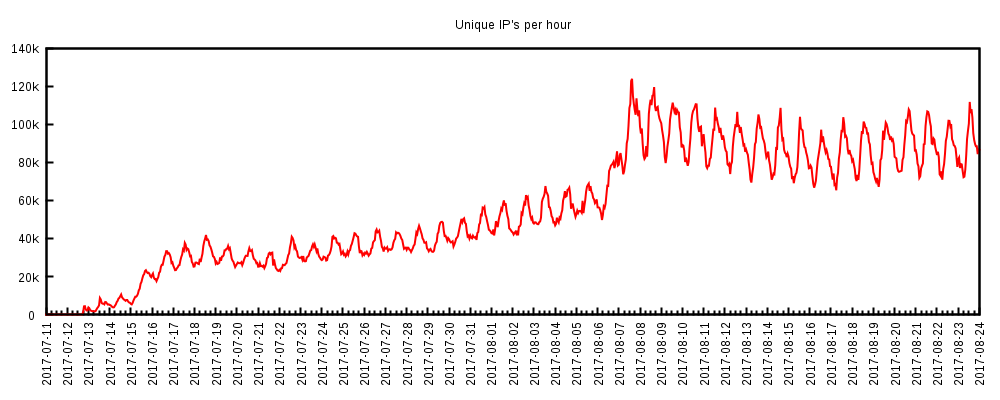

Ataki rozpoczęły się 13 lipca i trwały jeszcze ponad miesiąc. Strony internetowe wielu klientów usług CDN były w tym czasie atakowane zmasowanym DDoS-em. Skutkował to niedostępnością witryny. W konsekwencji możliwe było przeprowadzenie ataków wykorzystujących podatności w zainstalowanym oprogramowaniu, dlatego nie należy lekceważyć takich incydentów. Tym bardziej że w tym czasie zabezpieczenie serwera lub wgranie najnowszych aktualizacji może być znacznie utrudnione.

W początkowej fazie ataków obserwowano żądania HTTP, które identyfikowały urządzenia pseudolosowymi znakami nagłówka:

User-Agent: jigpuzbcomkenhvladtwysqfxr User-Agent: yudjmikcvzoqwsbflghtxpanre User-Agent: mckvhaflwzbderiysoguxnqtpj User-Agent: deogjvtynmcxzwfsbahirukqpl User-Agent: fdmjczoeyarnuqkbgtlivsxhwp User-Agent: yczfxlrenuqtwmavhojpigkdsb User-Agent: dnlseufokcgvmajqzpbtrwyxih

Zaobserwowano również warianty szkodliwego oprogramowania, które zgłaszały zainfekowane urządzenie różnymi ciągami znaków:

User-Agent: xlw2ibhqg0i User-Agent: bg5pdrxhka2sjr1g User-Agent: 5z5z39iit9damit5czrxf655ok060d544ytvx25g19hcg18jpo8vk3q User-Agent: fge26sd5e1vnyp3bdmc6ie0 User-Agent: m8al87qi9z5cqlwc8mb7ug85g47u User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; nl; rv:1.9.1b3) Gecko/20090305 Firefox/3.1b3 (.NET CLR 3.5.30729) User-Agent: Mozilla/5.0 (X11; U; Linux i686; en-US; rv:1.8.1.7) Gecko/20071018 BonEcho/2.0.0.7 User-Agent: Mozilla/5.0 (Macintosh; U; PPC Mac OS X 10_5_7; en-us) AppleWebKit/530.19.2 (KHTML, like Gecko) Version/4.0.2

Analiza wykazała, że urządzenia składające się na botnet Wirex pochodziły z ponad 100 różnych krajów. Początkowe ataki, w których szkodliwe oprogramowanie zgłaszało zainfekowane urządzenie serwerowi WWW, miało ten sam podpis user-agenta. Udało się zidentyfikować winowajcę – malware o nazwie „twdlphqg_v1.3.5_apkpure.com.apk”.

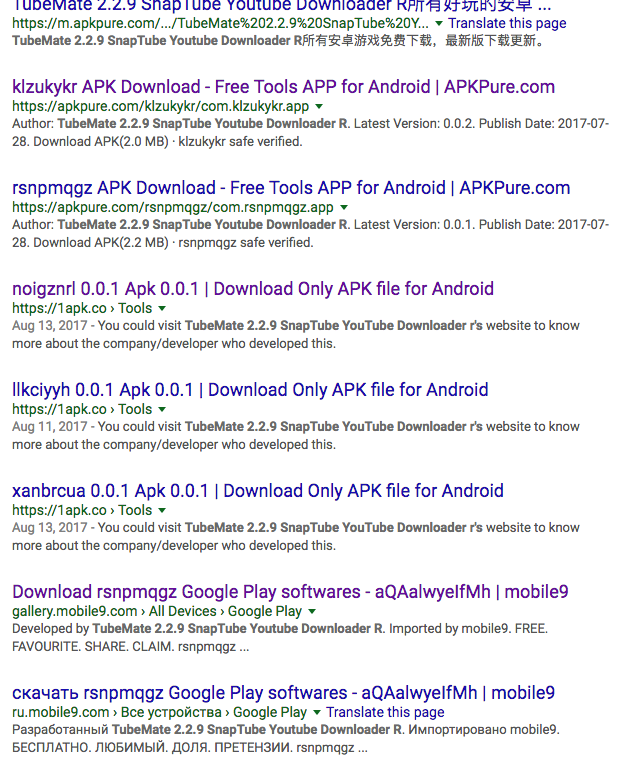

Analizując różne nazwy aplikacji i parametry, z którymi działały, a także nazwy przypisanym im autorów, badaczom udało się odkryć wiele podobnych szkodliwych programów:

Eksperci skontaktowali się z dostawcami alternatywnych sklepów oraz z samym Google Play. Tylko Google Play znajdowało się ponad 300 zainfekowanych aplikacji. Wiele z nich przypisano do kategorii odtwarzaczy multimedialnych, dzwonków, narzędzi i menadżerów plików.

Wiele programów antywirusowych wykrywało podobne zagrożenia jako „Android Clicker”. Autorzy badania wskazują na niepoprawną nomenklaturę – ich zdaniem kampania nie miała za wiele wspólnego z oszustwami polegającymi na wyłudzaniu kliknięć w reklamy, ale właśnie na przeprowadzeniu ataków DDoS. Tak czy owak, złośliwe oprogramowanie zostało usunięte z oficjalnego i alternatywnych sklepów z aplikacjami, ale nie rozwiązuje to całkowicie problemu bezpieczeństwa. Google Play już nie raz udowodniło, że nie jest bezpiecznym źródłem oprogramowania dla systemu Android.

Czy ten artykuł był pomocny?

Oceniono: 0 razy