Artykuł jest już nieaktualny. Prosimy o zapoznanie się z nowszą wersją na stronie https://avlab.pl/producent/arcabit

Dziewiątego lutego 2014 roku producent Arcabit wydał swój najnowszy produkt oznaczony numerem 2014 – Arcabit Internet Security 2014. Ta flagowa aplikacja Arcabit’u wcześniej była znana pod nazwą ArcaVir. Przypominamy, że od wersji 2014 producent postanowił zmienić nomenklaturę i upodobnić ją do nazewnictwa swojej firmy w celu ujednolicenia marki.

Wielu użytkowników pamięta nie za bardzo udaną wersję poprzednią – słaba wykrywalność, duże zużycie zasobów komputera i błędy w działaniu programu nie zachęcały do kupna czy nawet instalacji wersji testowej. Co zmieniło się od tego czasu? Sprawdziliśmy to i trzeba przyznać, że całkiem sporo:

1. Całkowicie odmieniono stronę producenta – będzie sukcesywnie rozwijana.

2. Zaprojektowano całkiem nowy GUI.

3. Zaimplementowano silnik Bitdefendera – co na pewno wpłynie pozytywnie na wykrywalność.

4. Ulepszono własny silnik antywirusowy – od wersji 2014 Arcabit korzysta z własnego silnika opartego o technologię „Ochrona w chmurze”.

5. Dodano nowe mechanizmy kontroli rodzicielskiej (w wersji dla firm pod nazwą „Kontrola dostępu”) – kontrola obejmuje także protokół HTTPS.

6. Dodano całkiem nowe mechanizmy ochrony przeglądarki.

7. Własna chmura – zrezygnowano z nazwy „Cloud Molecule” na rzecz „Ochrona w chmurze”. Chmura będzie miała za zadanie wykryć podejrzane zachowanie programów. Ich kod będzie wysyłany do chmury Arcabit, gdzie będą poddawane analizie. Następnie takie sygnatury będą trafiać do bazy silnika antywirusowego.

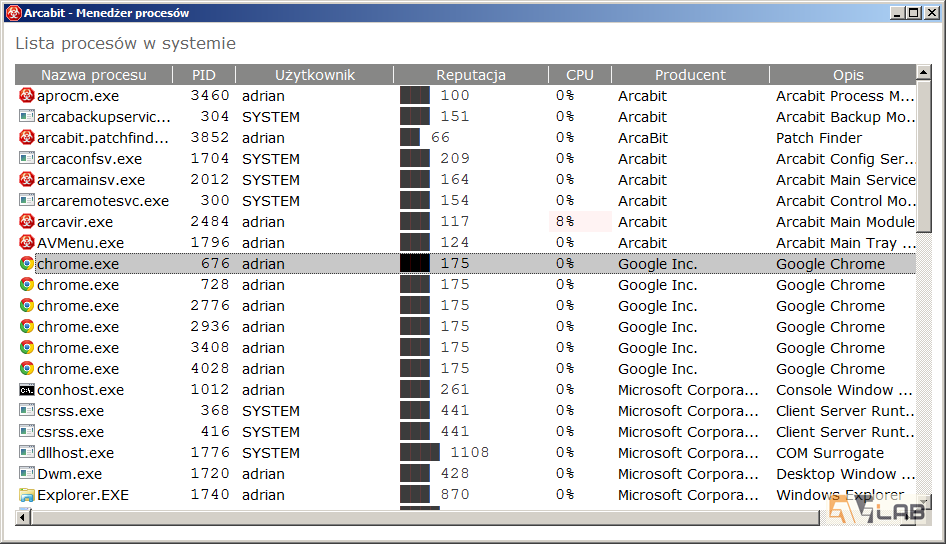

8. Dodano system reputacji plików wykonywalnych – można go zobaczyć w menedżerze procesów dostępnym w narzędziach.

9. Automatyczne aktualizacje systemu – moduł będzie dbał o aktualizacje Windows.

10. Nowy skaner poczty.

Ochrona

Jak wspomnieliśmy wcześniej, główna zmiana w programie to przede wszystkim porozumienie z Bitdefenderem mające na celu korzystanie z jednej z ich wersji silnika antywirusowego. Jest to dobre posunięcie Arcabit’u z prostego powodu:

Od co najmniej 3 lat Bitdefender zdobywa laury w testach antywirusowych. Ich technologia wykorzystująca ochronę proaktywną oraz cloud computing tylko potwierdza, że decyzja Arcabit’u została przemyślana. Rozwiązanie takie zwiększy wykrywalność (a zdecydowana liczba użytkowników zainteresowana tematyką antywirusową doskonale wie jaka była) oraz nie przekreśla szans na rozwijanie własnych technologii i równoczesne użycie ich w programie.

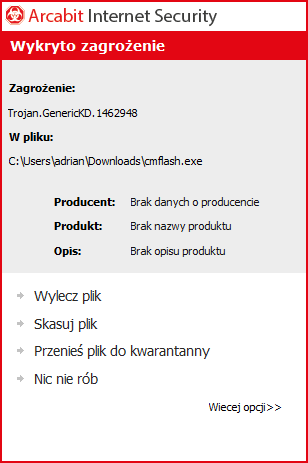

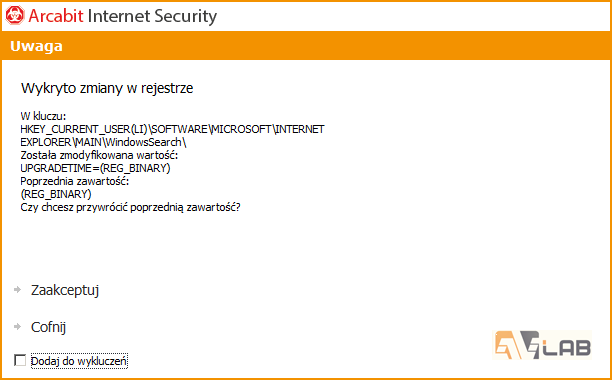

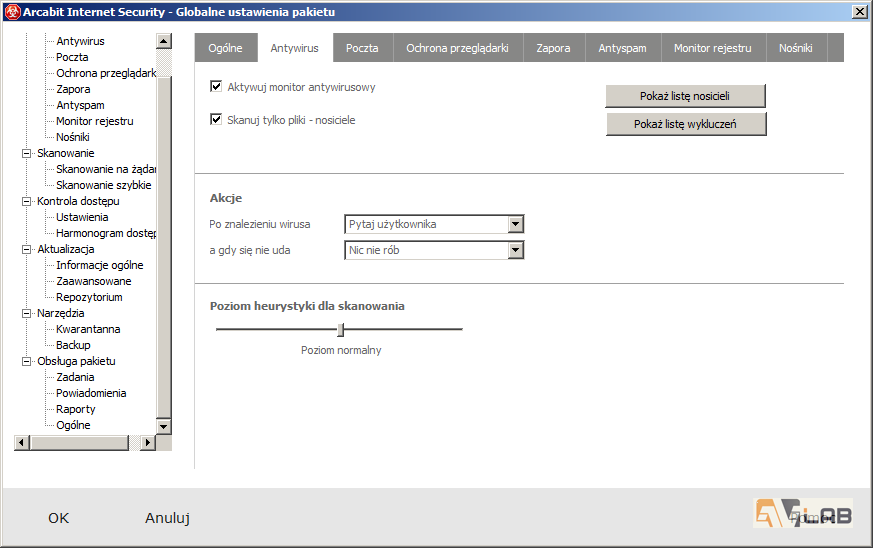

Wykrywalność w wersji 2014 wygląda o niebo lepiej niż w poprzedniej. Oczywiście głównie za sprawą Bitdefendera. Jeszcze bardziej można zwiększyć ochronę systemu włączając monitor rejestru dostępny w programie, który domyślnie jest wyłączony oraz zmieniając opcje zapory na tryb interaktywny. Pozwoli to na kontrolę modyfikacji kluczy systemowych przez instalowane / uruchamiane programy oraz nadzorowanie ruchu out / in. W przypadku monitora rejestru zwiększy to oczywiście ilość komunikatów często niezrozumiałych dla zwykłych użytkowników. Zalecamy tylko dla „technicznych” osób.

A co z innymi, autorskimi technologiami w polskim projekcie Arcabitu?

Na pierwszy rzut oka niczego nie da się zauważyć. Ale jeśli czegoś nie widać, nie oznacza to, że tego nie ma. Arcabit rozwija własną technologię opartą o chmurę wykorzystywaną do przechowywania „podejrzanych zachowań programów”. Ich kod będzie wysyłany do chmury Arcabit, gdzie są poddawane analizie. Następnie takie sygnatury trafiają z powrotem do bazy silnika antywirusowego.

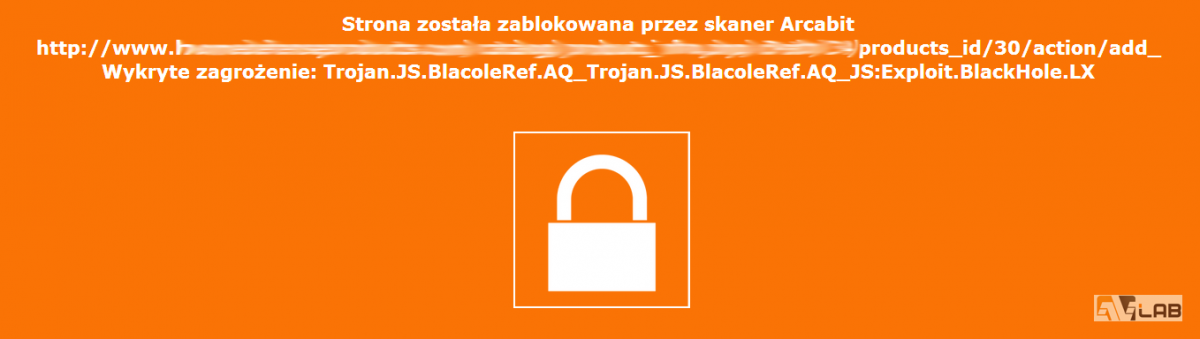

Ochrona przeglądarek

Zaimplementowano nowe mechanizmy ochrony mające na celu skanowanie ruchu HTTP/HTTPS, które są niezależne od używanej przeglądarki. Wykrywalność szkodliwej zawartości jest na przyzwoitym poziomie, jednak ochrona przed phishingiem już nie należy do najwyższych lotów. Jednakże, aby się chronić przed wyłudzeniem danych należy pamiętać o kilku prostych czynnościach, które znajdziecie w artykule pt. „Phishing i oszustwa„.

Kontrola dostępu – tak mieni się bowiem kontrola rodzicielska zaimplementowana w tym programie. Administrator lub rodzic może dla swojej pociechy ustawić grupę wiekową, która na podstawie białych / czarnych list wyświetli / zablokuje witrynę. Niedozwolone kategorie z przedziału wiekowego zostaną zablokowane. Dodatkowym atutem modułu jest skanowanie HTTPS co pozwoli na kontrolę zawartości na zabezpieczonych witrynach.

Firewall

Obecnie zapora jest jedną z ważniejszych funkcji ochrony systemów. Pozwala na kontrolę nieautoryzowanego ruchu wychodzącego i przychodzącego z sieci. W programie Arcabit firewall domyślnie ustawiony jest, aby wszystkie połączenia na zewnątrz były przepuszczane. Zmniejsza to częstotliwość komunikatów, ale też bezpieczeństwo. Jeśli chcesz pełnej kontroli nad połączeniami programów z Internetem i nie boisz się tworzyć dla nich reguły zalecamy wyłącznie opcji „przepuszczaj połączenia wychodzące”. Co więcej, producent poinformował nas, że pracują nad ulepszeniami firewalla. Zostaną dołączone w formie aktualizacji po ukończeniu nad nimi wszystkich prac.

Inne funkcje

W programie znajdziemy kilka narzędzi. Jedne są mniej, drugie bardziej przydatne. Jednym z nich jest audyt, gdzie zbierane są pełne dane na temat systemu, które można wysłać do analizy w celu np. rozwiązania problemu. Inne narzędzia to kopia zapasowa, prosty menadżer plików czy wreszcie legendarna gra ArcaCoolka. Swoją drogą bardzo przyjemna gra biurowa 🙂

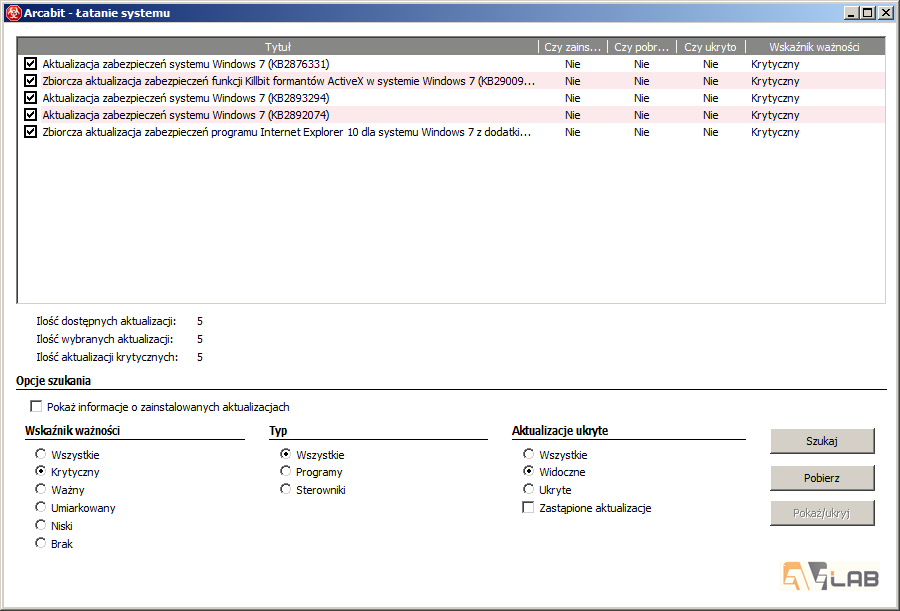

Łatanie systemu – wyszukiwane są aktualizacje systemu Windows oraz programów. Obecnie jedną z przyczyn infekcji komputerów są nieaktualne programy oraz system, dlatego narzędzie to jest tym bardziej potrzebne.

Menadżer procesów – lista procesów w systemie wraz z reputacją plików. Sama reputacja zależy oczywiście od ilości użytkowników korzystających z Arcabit 2014 oraz sum kontrolnych programów wykonywalnych.

Kontrola nośników – szczególnie przydatne w szkołach i biurach. Moduł ten pozwoli na zablokowanie dostępu do portów USB lub kontrolę urządzeń USB rozpoznawanych po ID producenta sprzętu, z których będą mogli skorzystać pracownicy.

Podsumowanie

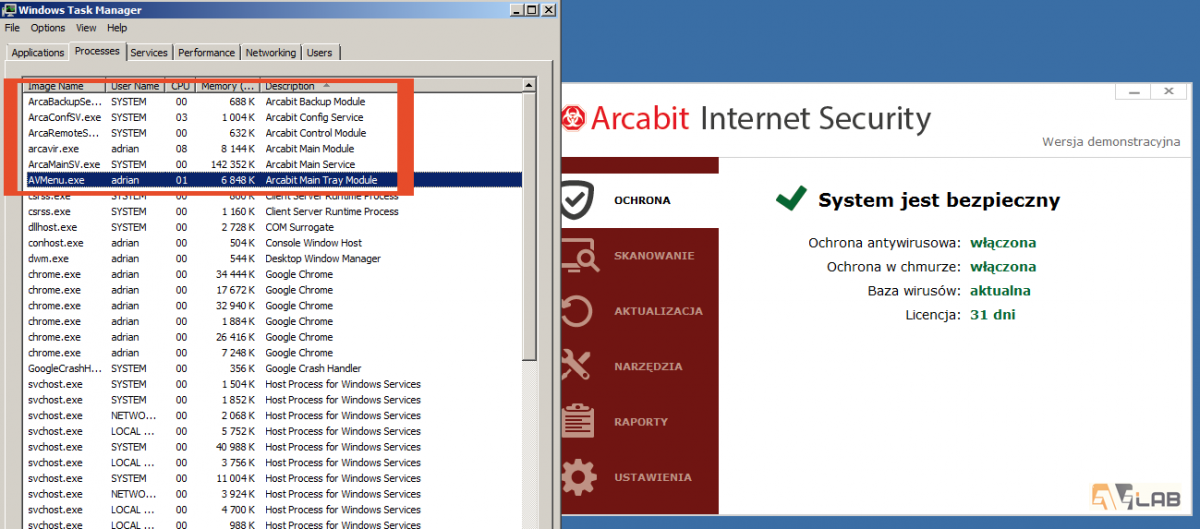

Prawie brak błędów w działaniu Arcabit…Korzystając przez parę dni z tego programu przyznam, że starałem się na siłę znaleźć jakiegoś „haka”. Większych błędów nie znalazłem. Wszystkie funkcje działały prawidłowo z jednym wyjątkiem. Po instalacji nie pojawiła się ikona w zasobniku systemowym. Restart systemu rozwiązał problem. Co do wydajności…

Nie jest źle, ale zawsze może być lepiej. Z uwagi na fakt, że Arcavir korzysta z dwóch silników – Bitdefendera i własnego, zapotrzebowanie na około 150MB pamięci RAM nie jest wcale tragedią. Apetyt za zasoby jest porównywalny do Trustporta, Bitdefendera czy G Daty. Dodatkowo, ani dysk, ani procesor nie są „szarpane”, więc tak naprawdę odczucia pochłaniania 150MB nie jest zauważalne dla maszyn wyposażonych w kilka GB pamięci RAM.

Zdaję sobie sprawę, że kilka dni to o wiele za mało, aby znaleźć wszystkie mankamenty, dlatego proszę mieć to na uwadze przy końcowej ocenie. Ewentualne błędy zauważone przez innych użytkowników niekoniecznie musiały się pojawić przy okazji testowania przez nas tego programu.

Podchodząc do recenzji Arcabit 2014 miałem mieszane odczucia. Pamiętałem niedoskonałą wersję 2013 oraz pewne niedociągnięcia z „bety 2014″. Muszę też przyznać, że producent wszystkie zgłaszane przez AVLab błędy z wersji beta 2014 naprawił i żadne z nich nie wystąpiły podczas testów. Dziękujemy za współpracę!

Arcabit zrobił zdecydowany krok do przodu. Znacznie poprawił wykrywalność, funkcjonalność, przejrzystość interfejsu oraz naprawił błędy z wersji 2013.

Jeśli ktoś korzysta z poprzedniej wersji programu, czym prędzej powinien zaktualizować ArcaVir 2013 do Arcabit 2014.

Wady

- niska wykrywalność stron phishingowych

Zalety

- znaczny przyrost wykrywalności wirusów i szkodliwej zawartości na stronach www

- ulepszony firewall

- moduł antyspamowy

- dodatkowe narzędzia: audyt systemu, monitor procesów i reputacja plików, kopia zapasowa

- własna technologia oparta o cloud computing

- ładny interfejs programu

Czy ten artykuł był pomocny?

Oceniono: 0 razy