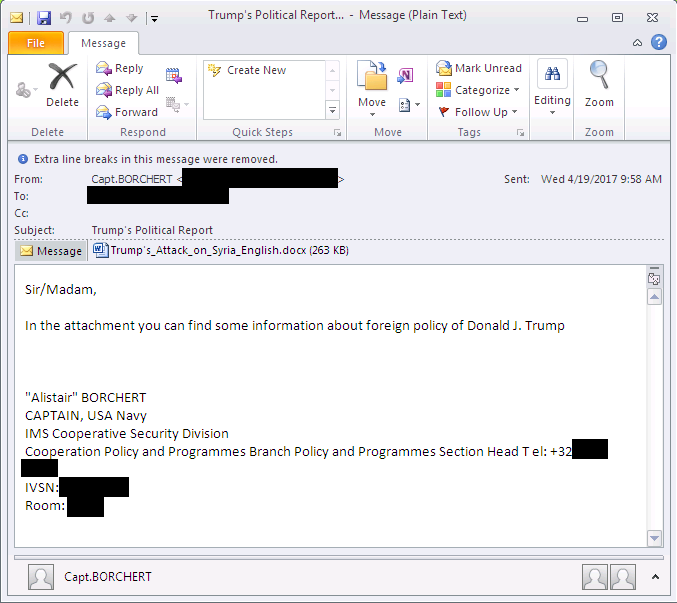

Eksperci z firmy ESET zaobserwowali falę wiadomości mailowych zawierających złośliwy załącznik przygotowanych przez grupę cyberprzestępców zwaną Sednit. Niedawno ta sama grupa próbowała od osób zaangażowanych w kampanię prezydencką Emmanuela Macrona wyłudzić loginy i hasła. Tym razem Sednit wysłała wiadomości mailowe do pracowników ministerstwa spraw zagranicznych jednego z europejskich państw. Aby skłonić użytkownika do otwarcia maila, a następnie kliknięcia w zainfekowany załącznik, grupa wykorzystuje fakt kwietniowego amerykańskiego ataku rakietowego na Syrię.

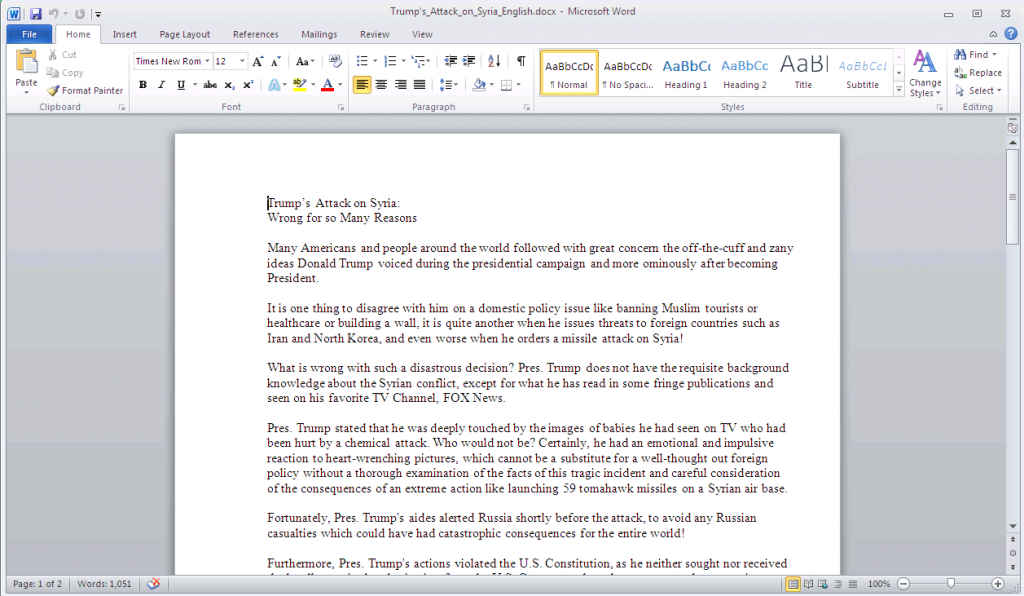

W zainfekowanym dokumencie o nazwie „Trump’s_Attack_on_Syria_English.docx” rozsyłanym w wiadomościach mailowych, znajduje się artykuł „Trump’s Attack on Syria: Wrong for so Many Reasons”, który ukazał się 12 kwietnia na łamach „The California Courier”.

W złośliwym pliku grupa Sednit używała dwóch exploitów 0-day, czyli programów mających na celu wykorzystanie błędów w oprogramowaniu. Pierwsza luka znajdowała się w programie Microsoft Word i umożliwiała wykonanie dowolnego kodu. Natomiast druga służyła do przyznania atakującemu uprawnień administratora w systemie Windows. Wykorzystanie obu tych luk pozwalało cyberprzestępcom na uzyskanie pełnej kontroli nad zainfekowanym komputerem. Analitycy z firmy ESET zgłosili te luki firmie Microsoft, która przygotowała odpowiednie łatki i udostępniła je we wczorajszej aktualizacji w ramach „Patch Tuesday”.

W 2014 roku grupa Sednit wykorzystała polski element w swoim ataku. Jak informowali wtedy eksperci, przez co najmniej pięć wcześniejszych lat grupa Sednit atakowała różne instytucje, w szczególności w Europie Wschodniej, wykorzystując do jego realizacji m.in. stronę internetową polskiej instytucji finansowej. Korzystała wtedy z domen, których adresy WWW przypominały istniejące strony internetowe związane z wojskiem, obronnością i sprawami zagranicznymi.

Czy ten artykuł był pomocny?

Oceniono: 0 razy