Jak wynika z doniesień mediów, coraz częściej ofiarą cyberataków stają się wielkie koncerny, takie jak np. ThyssenKrupp – niemiecki producent wyrobów hutniczych. Przypadek firmy ThyssenKrupp pokazuje, że atak ukierunkowany na sieć pozostawał niewykryty przez 90-120 dni od infiltracji, ale dział bezpieczeństwa ThyssenKrupp wykazał się całkiem dużą skutecznością.

Anatomia ukierunkowanego ataku

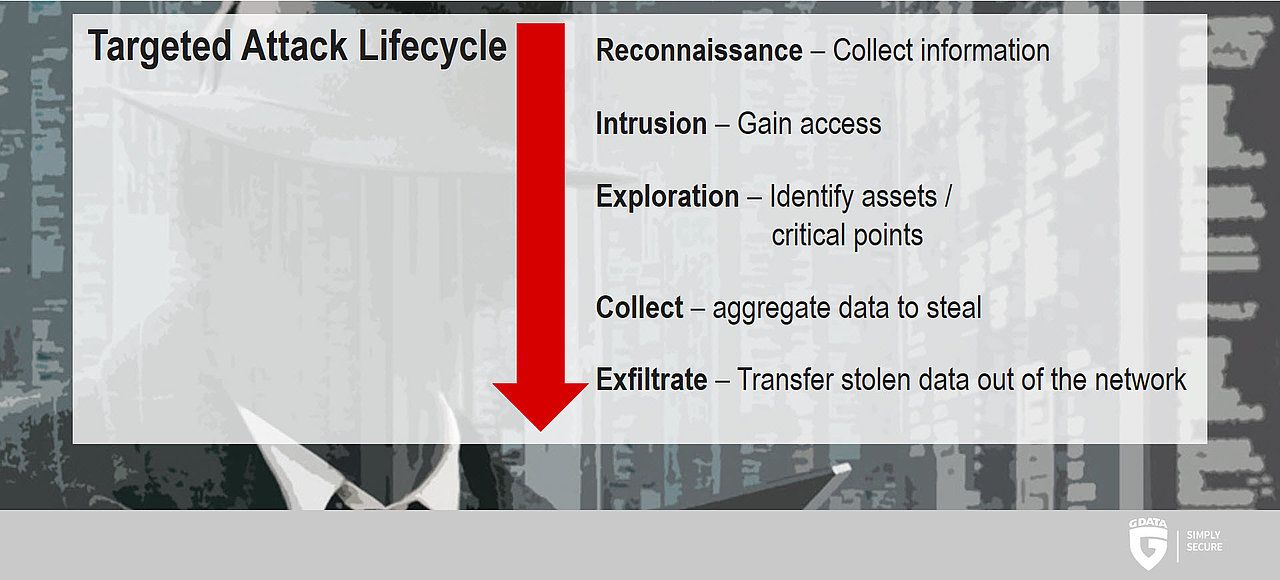

Ukierunkowane ataki opierają się na pewnym schemacie. W pierwszym etapie napastnicy zbierają dokładne informacje o przyszłym celu. Dane można uzyskać na kilka sposobów, stosując złośliwe oprogramowanie lub metody inżynierii społecznej. Kiedy cyberprzestępcy uzyskają dostęp do zasobów ofiary, starają się zwiększyć skalę ataku i uzyskać dodatkowe uprawnienia dostępowe. Po identyfikacji i wyselekcjonowaniu interesujących informacji, hakerzy rozpoczynają eksfiltrację, a następnie kradzież danych.

Walkę z oprogramowaniem szpiegowskim utrudnia fakt, iż czasami są to niestandardowe narzędzia, opracowane z myślą o konkretnym ataku. Jednak znacznie częściej cyberprzestępcy sięgają po gotowe narzędzia, aby obniżyć koszty ataku.

Uroburos – zaawansowane oprogramowanie szpiegowskie z rosyjskimi korzeniami

W 2014 roku eksperci z G DATA odkryli i przeanalizowali wysoce wyrafinowany i złożony fragment złośliwego oprogramowania, które zostało zaprojektowane w celu wykradania danych z sieci należących do agencji rządowych, służb wywiadowczych i dużych koncernów. Rootkit nazywany Uroburos pracował niezależnie, rozprzestrzeniając się w sieci, zarażając także maszyny nie podłączone do Internetu. Specjaliści G DATA na podstawie analizy oprogramowania doszli do wniosku, że mogło być one zrealizowane jedynie przez wyszkolony personel i wymagało dużych nakładów finansowych. Architektura oraz złożoność Uroburos pozwala sądzić, że ma on swoje korzenie w branży wywiadowczej i posiada rosyjskie korzenie. Co ciekawe, to złośliwe oprogramowanie pozostawało niezauważone do momentu zainteresowania się nim przez ekspertów ds. bezpieczeństwa.

Duże firmy nie są jedynym celem

Według analiz GE Capital 44% patentów w Europie zostało zarejestrowanych przez średnie przedsiębiorstwa. Dlatego nie powinno być zaskoczeniem, iż firmy tej wielkości znajdują się w orbicie zainteresowań cyberprzestępców. Według niemieckiego Federalnego Urzędu Bezpieczeństwa Informacji, 58% prywatnych firm, a także instytucji publicznych w Niemczech wykryło ślady ataków na systemy IT oraz narzędzia służące do komunikacji.

Tim Berghoff z G DATA Security Evangelist wyjaśnia, że w Niemczech nie ma ani jednej dużej organizacji, która nie znalazłaby się na celowniku cyberprzestępców. Ponadto tego typu ataki pozostaję niewykryte przez 120 dni od rozpoczęcia infiltracji sieci. Ich przygotowanie wymaga dużych nakładów finansowych, pochłania także dużo czasu, mają charakter szpiegostwa gospodarczego i są inicjowane przez organizacje przestępcze, wynajmowane przez konkurentów potencjalnej ofiary. Czasami bywają też zaaranżowane przez służby wywiadowcze. Warto jednak zaznaczyć, że duże koncerny nie są jedynym celem, bardziej od wielkości przedsiębiorstwa liczą się jego innowacyjność i wartość danych należących do organizacji.

Czy ten artykuł był pomocny?

Oceniono: 0 razy