Laboratorium antywirusowe G DATA SecurityLabs odnotowało trzeci największy w tym roku atak realizowany za pomocą exploit kit. Tysiące sklepów internetowych z niezaktualizowaną wersją Magento eCommerce zostało zaatakowanych przez złośliwe oprogramowanie, inwazja rozpoczęła się 18 października bieżącego roku – informuje raport Sucuri (https://goo.gl/76pDyn).

Zainfekowane sklepy internetowe dystrybuują wirusy, które przechwytują płatności oraz dane do logowania użytkowników. To trzecia pod względem wielkości fala ataków przy użyciu exploit kit, wykrytych przez ekspertów G DATA w tym roku. Co gorsza, są one wciąż kontynuowane.

W Polsce z platformy Magento korzysta około 5% wszystkich sklepów internetowych.

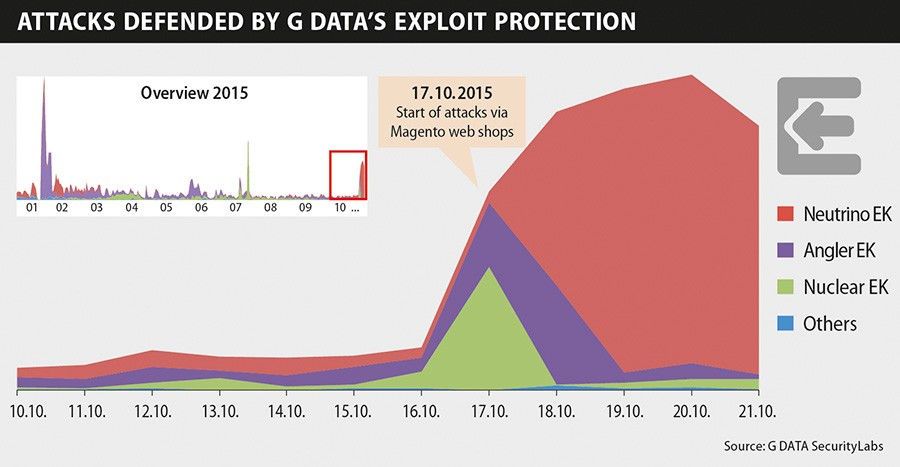

Eksperci z G DATA SecurityLabs zauważyli, począwszy od 17 października, wyraźny wzrost ilości powstrzymanych ataków exploit kit przez oprogramowanie antywirusowe G DATA. Moduł Exploit Protection stanowi integralną część produktów niemieckiego producenta, które skutecznie chronią klientów przed malwarem i innymi zagrożeniami z sieci.

Cyberprzestępcy wykorzystują różne rodzaje exploit kit.

Co ciekawe, lab Malwarebytes (https://goo.gl/CH0efi) informuje o ataku wykorzystującym Neutrino exploit kit. Tymczasem eksperci G DATA SecurityLabs odnotowują wyraźny wzrost powstrzymywania ataków Nuclear i Angler exploit, które zostały zapoczątkowane już 17 października. Aktywność wirusa Angler wygasła 18 października. Jednak tego samego dnia nastąpił wzrost ataków Neutrino, które trwają aż do dnia dzisiejszego.

Jak malware przenika na strony sklepów?

Cyberprzestępcy atakują sklepy, które posiadają nieaktualizowane oprogramowanie, wykorzystując luki w systemie. Dlatego użytkownicy platform internetowych bazujących na Magento, powinni natychmiast dokonać aktualizacji oprogramowania do najnowszej wersji.

Czym jest exploit kit

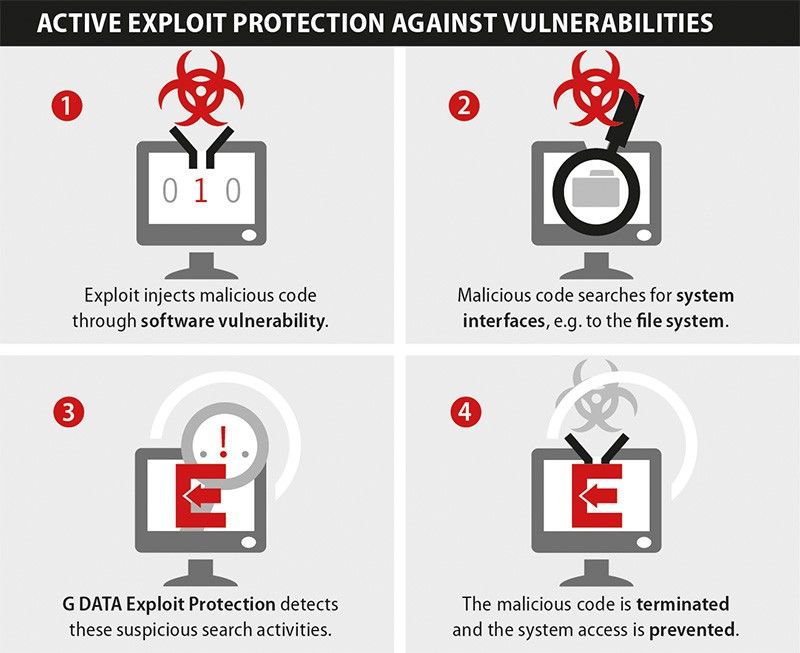

Exploit kit jest narzędziem, zawierającym dane lub kod wykonywalny, który może wykorzystać jedną lub wiele luk w oprogramowaniu działającym na komputerze lokalnym lub zdalnym. Kiedy użytkownik odwiedza zaatakowaną stronę, w tym przypadku są to sklepy wykorzystujące platformę Magento, exploit kit skanuje jego system, poszukując luk w aplikacjach, przeglądarce czy systemie operacyjnym. Następnie wykorzystuje odkrytą lukę bezpieczeństwa i potajemnie wprowadza dodatkowy kod złośliwego oprogramowania do komputera ofiary.

G DATA Exploit Protection kontroluje system pod kątem niecodziennych zachowań

Złośliwe oprogramowanie, określane jako exploity, należą do najpopularniejszych narzędzi stosowanych przez cyberprzestępców. Malware jest bardzo często rozpowszechniany za pośrednictwem stron internetowych. Niestety, ich właściciele są zazwyczaj nieświadomi, że padli ofiarą cyberataku.

źródło: G DATA

Czy ten artykuł był pomocny?

Oceniono: 0 razy