Ataki na WordPress’a, SQL Injection, spam przez formularze, próby odgadnięcia haseł typu brute force. To najczęstsze ataki, jakie są dokonywane na polskie strony internetowe. Atakujący boty pochodzą przede wszystkim z Finlandii, Francji, Ukrainy oraz Rosji. Takie wyniki przyniosło badanie sposób i źródeł ataków w polskim internecie, które zostało przeprowadzone w pierwszym półroczu br. przez grupę hostingową H88.

Badanie zrealizowane przez H88 polegało na umieszczeniu skryptów zliczających i blokujących podejrzane żądania. Skrypty zostały umieszczone na stronach marek hostingowych należących do grupy H88, w tym Linuxpl.com, Hekko.pl, stronie H88.pl, wybranych blogach i systemach. Trzeba przy tym pamiętać, że każda strona będzie mieć własny „profil ataków”, który może być inny (większość typów ataków będzie jednak się pokrywać). W ciągu pierwszej połowy 2019 roku zarejestrowano 101 121 adresów IP, z których doszło do 114 711 zanotowanych incydentów. Na tej podstawie określono źródła i najczęstsze sposoby ataków.

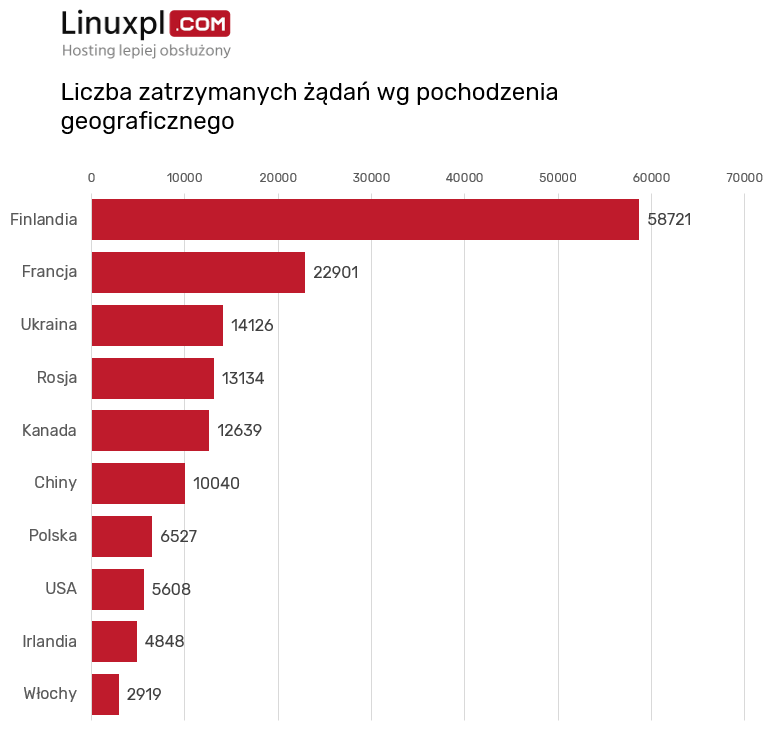

Najwięcej problematycznego ruchu przyszło niespodziewanie z Finlandii. Była to niemal połowa żądań. Na kolejnych miejscach znalazły się Francja, Ukraina, Rosja, Kanada oraz Chiny. Dopiero na siódmy miejscu są wewnętrzne ataki wykonywane z Polski, a potem kolejno z USA, Irlandii oraz Włoch.

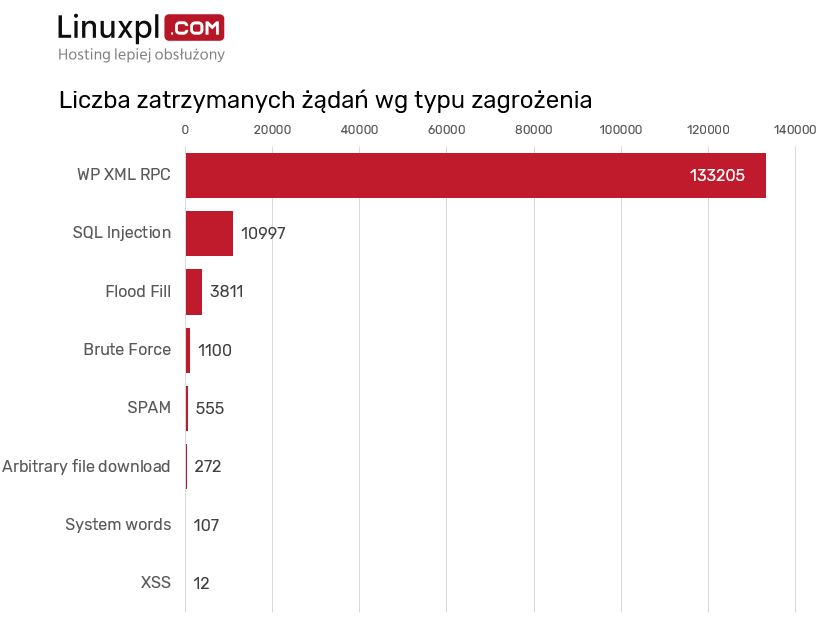

W badaniu najwięcej zarejestrowano prób dotarcia do pliku odpowiedzialnego za XML-RPC w systemie CMS WordPress. To mechanizm zdalnego wywoływania procedur, który – jeśli wykorzysta się go niewłaściwie – potrafi bardzo szybko i efektywnie „popsuć” stronę.

Mechanizm ten jest rzadko potrzebny na stronach. Tam, gdzie zainstalowaliśmy nasz monitoring zagrożeń, był on wyłączony. Mimo to roboty uparcie o niego odpytywały, co traktowaliśmy jako szukanie podatności. Zarejestrowaliśmy ponad 133 tys. takich prób ataków. Interesującą kategorią ataków było też szukanie podatności w pluginach i to nawet, jeśli strona w ogóle nie działała w oparciu o WordPress’a. To tylko pokazuje, jak istotnym jest, żeby stosować aktualne wersje wtyczek i szablonów

– mówi Artur Pajkert z Linuxpl.com

Drugim co do powszechności zagrożeniem okazał się atak SQL Injection – H88 zarejestrował prawie 11 tys. prób ataków tą metodą. Polega ona na spreparowaniu informacji w taki sposób, aby aplikacja wykonała polecenie bazodanowe, którego nie przewidział autor aplikacji. W ten sposób atakujący zamiast np. zapisać się na newsletter, może próbować otrzymać listę wszystkich zapisanych osób, do czego nie powinien być uprawniony.

Kolejną najpopularniejszą formą ataków na polskie strony internetowe jest „flood fill”. Ten rodzaj ataków zdefiniowano jako próbę zalania formularza na stronie (np. kontaktowego, do komentowania wpisów na blogu, do zakładania usług) masowymi wpisami o charakterze spamerskim.

Bardziej od treści szkodliwy jest masowy charakter takiego działania, które może powodować wykorzystanie limitów serwera, sparaliżowanie pracy osób obsługujących takie zgłoszenia, czy radykalne obniżenie atrakcyjności strony w oczach zwykłych użytkowników.

– wyjaśnia Artur Pajkert.

Odmianą tego typu ataku jest masowe wysyłanie do strony żądań zawierających wpisy, które mają skłonić do kliknięcia w określony link – czy to człowieka, czy też robota Google. Pojawiać się mogą one jako recenzje produktów, zgłoszenia serwisowe, komentarze pod wpisami itp. Najwięcej było spamu zawierającego podejrzane linki, reklam środków na potencję, odchudzanie i porost włosów, ofert finansowych, porno oraz innych ofert darmowych usług i produktów przeróżnego rodzaju.

Czy ten artykuł był pomocny?

Oceniono: 0 razy