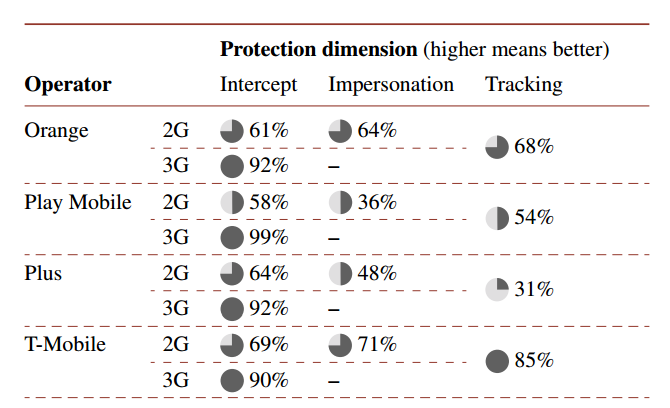

Play, T-Mobile, Orange, Plus — który operator posiada najbardziej odporną infrastrukturą na różnego rodzaju ataki pozwalające odszyfrowywać lub nasłuchiwać swoich klientów? Według drugiej edycji badania przedstawionego w raporcie „Mobile Network Security Report” niemieckiej firmy Security Research Labs, Orange i T-Mobile szczególnie dobrze chronią swoich klientów przez próbami podsłuchiwania. Nieco więcej problemów mają z tym Plus i T-Mobile.

- Kolumna „Intercept” przedstawia procent odporności polskich sieci 2G i 3G na podsłuchanie (nagrywanie i zdekodowanie sygnału — w czasie rzeczywistym lub po uprzednim zapisaniu transmisji).

- Kolumna „Impresionation” przedstawia odporność na spoofing (podszywanie się pod odbiorcę — wykonywanie i odbieranie połączeń i wiadomości SMS w jej imieniu [numeru telefonu]).

- Kolumna „Tracking” (śledzenie) zawiera procent odporności na możliwość zlokalizowania użytkownika.

Raport powstał w oparciu o dane przesyłane w okresie grudzień 2011 — sierpień 2016 przez użytkowników do serwisu gsmmap.org. Autorzy badania zaznaczają, że zawarte w dokumencie informacje niekoniecznie muszą być nad wyraz dokładne.

Czy ten artykuł był pomocny?

Oceniono: 0 razy