Firma Bitdefender wychodząc naprzeciw problemom, które dotykają wielu ludzi na całym świecie, stworzyła nowe narzędzie o nazwie Bitdefender Ransomware Recognition Tool (BRRT). Dzięki niemu użytkownicy, którzy padli ofiarami ataku ransomware będą mogli zidentyfikować rodzinę złośliwego oprogramowania na podstawie próbek zaszyfrowanych plików, aby następnie otrzymać rozwiązanie, które pomoże w odszyfrowaniu danych.

Instrukcja rozpoznania ransomware

2. Uruchom pobrany program – zezwól na uprawnienia administratora i zaakceptuj licencję EULA.

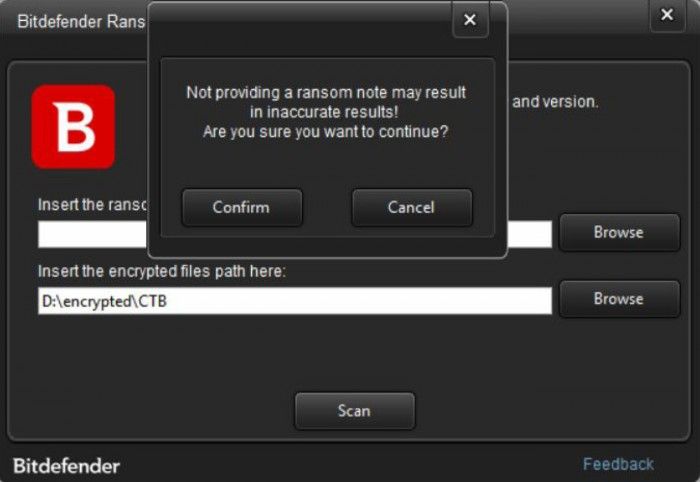

3. Narzędzie ma dwa pola do wypełnienia:

- lokalizację pliku z informacją o okupie (zazwyczaj jest to plik HTML lub TXT znajdujący się w każdym folderze z zaszyfrowanymi plikami)

- lokalizację dowolnego folderu z zaszyfrowanymi plikami

5. Naciśnij „Scan”. Jeżeli wskazano tylko jedną lokalizację, narzędzie wyświetli ostrzeżenie o niedokładnym wyniku rozpoznania.

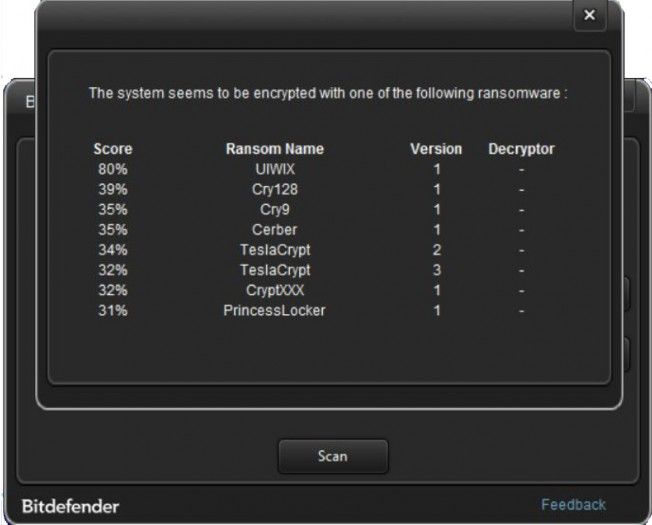

Zawartość okienka „ransom-note” jest wysyłana do automatycznej analizy do chmury Bitdefendera. Jeżeli wyszukiwanie zakończyło się sukcesem, użytkownik otrzyma listę potencjalnych zagrożeń z procentowym prawdopodobieństwem dopasowania.

Jeżeli narzędzie Bitdefender Ransomware Recognition Tool dopasuje zaszyfrowane pliki do istniejącego dekryptora, to wskaże link do jego pobrania.

Nie ma dekryptora. Co dalej?

Bitdefender Ransomware Recognition Tool nie odnalazł dekryptora? Jeszcze nie wszystko stracone. Oto, co możesz jeszcze zrobić:

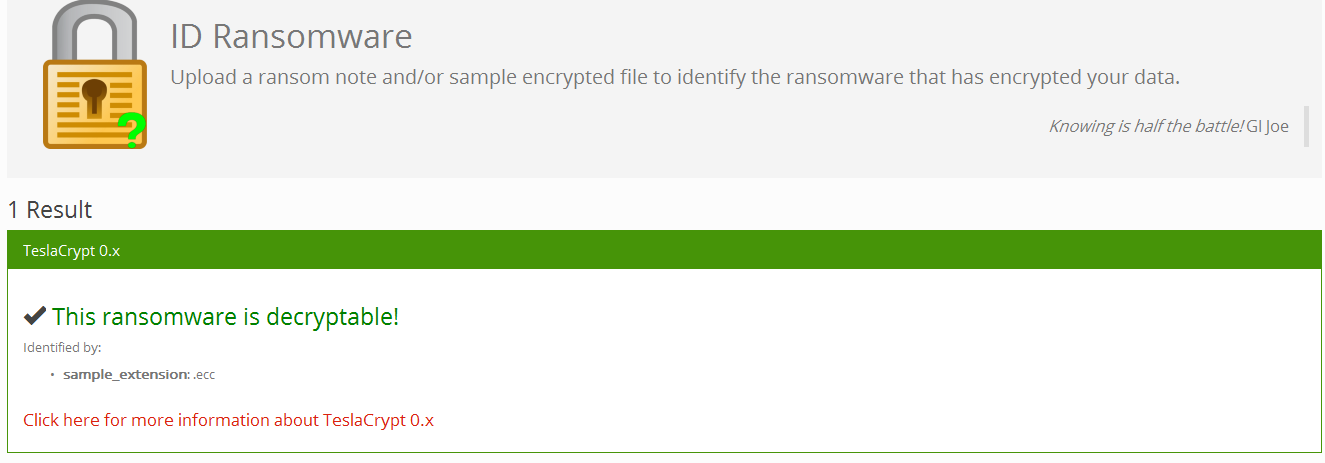

1. Przede wszystkim odwiedź tę stronę (wybierz język polski), która podobnie jak narzędzie BRRT pomaga w rozpoznaniu konkretnego ransomware, ale zawiera znacznie większą bazę tych wirusów (432 odmiany ransomware). Podobnie jak w powyższej instrukcji, podaj plik z żądaniem okupu oraz próbkę zaszyfrowanego pliku.

Na powyższym obrazku pozotywanie rozpoznano ransomware, które zaszyfrowało pliki użytkownika. Można je łatwo odszyfrować znajdując dekryptor dla ransomware TeslaCrypt.

Gdzie szukać dekryptorów?

Na szczęście wszystkie najlepsze dekryptory znajdują się tylko w dwóch miejscach:

- Strona z projektem No-More-Ransom zawiera dekryptory dla wszystkich najważniejszych wirusów szyfrujących. Większość z nich została opracowana przez firmę Kaspersky Lab i Emsisoft.

- Kilkadziesiąt dekryptorów opracował producent Emsisoft. Wszystkie dostępne są na tej stronie.

Nadal się nie udało. Co mi pozostaje?

Wiesz już (albo nadal nie wiesz) który wariant ransomware zaszyfrował Twoje pliki, ale dekryptor nie jest dostępny? Ostatnią deską ratunku jest usługa od AVLab. Spróbujemy odszyfrować Twoje pliki, dla których nie istnieją oficjalne dekryptory. Skontaktuj się z nami. Usługa deszyfracji plików jest odpłatna. Cena odszyfrowania plików zależy od stopnia skomplikowania zadania i zaczyna się od 1000zł.

Czy ten artykuł był pomocny?

Oceniono: 0 razy