W ostatnim czasie dochodzi do częstych incydentów, mających na celu wykorzystanie nieświadomych użytkowników do generowania kryptowalut. Komputery internautów są infekowane, a następnie wykorzystywane do wykopywania kolejnych monet, jednak tym razem pojawił się nowy sposób „przejmowania” cudzych środków zgromadzonych na wirtualnych portfelach. Analitycy z firmy Bitdefender wykryli bota zmieniającego konfigurację systemu Ethereum OS bazującego na 64-bitowym Linuksie, którego wykorzystuje się do kradzieży funduszy z operacji wydobywczych w kryptowalucie Ethereum.

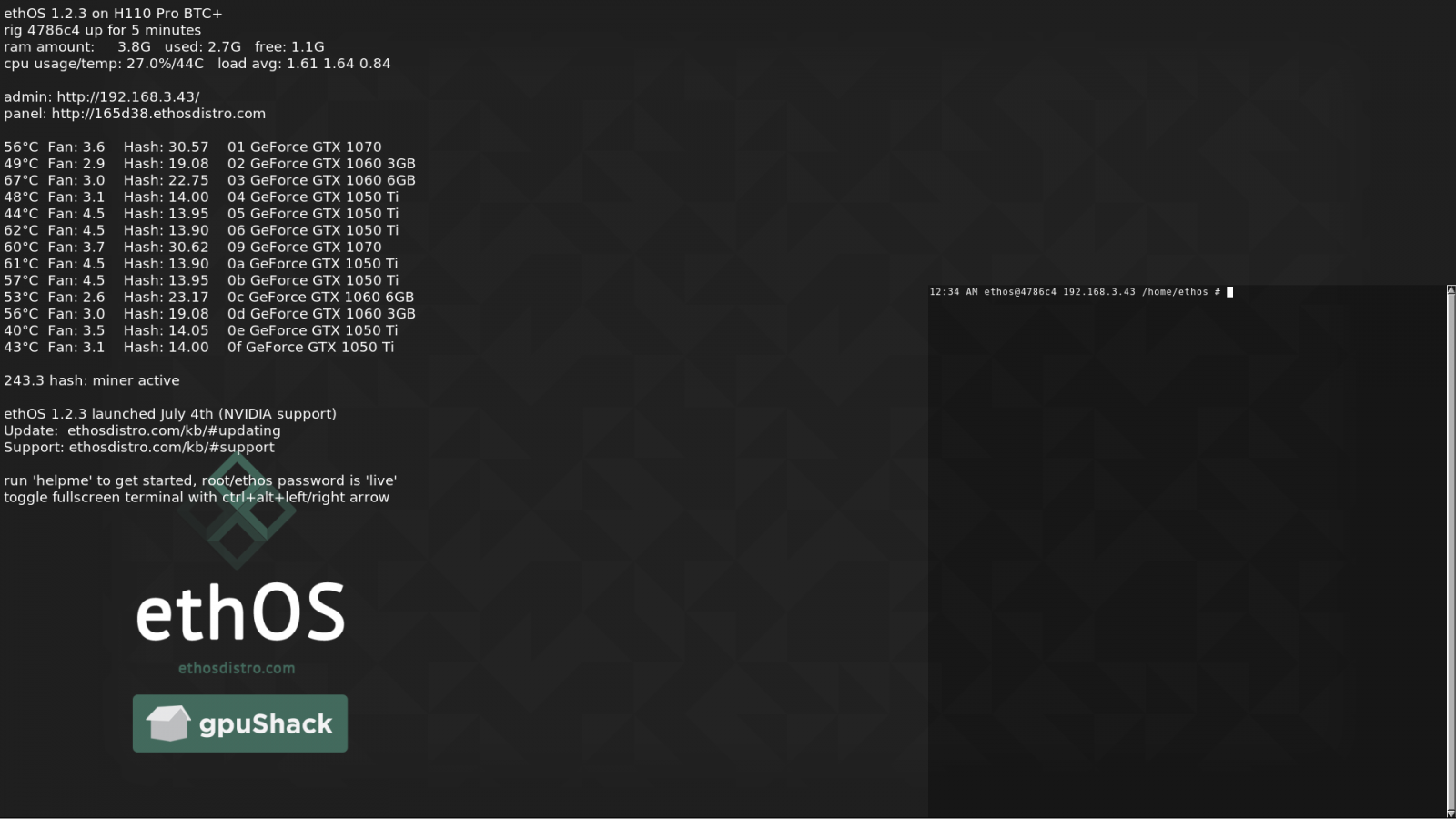

Osoby zaznajomione z technologią blockchain spotkały się z oprogramowaniem Ethereum OS, przeznaczonym do wydobywania Ethereum, Zcash, Monero i innych kryptowalut. Według jego twórców na całym świecie działa 38 tys. platform wydobywczych opartych o system Ethereum OS.

Podobnie jak inne systemy operacyjne, Ethereum OS jest fabrycznie wyposażony w niezbędne narzędzia oraz co oczywiste — domyślną nazwę użytkownika i hasło. Po rozpoczęciem kopania należy założyć nowy portfel lub zaimportować istniejący, a następnie — co oczywiste — zmienić nazwę użytkownika oraz hasło. Niestety, wielu użytkowników zapomina o tym ostatnim. Bot przeszukuje cały zakres adresów IPv4 i szuka otwartych połączeń SSH. Jeśli takowe znajdzie, próbuje zalogować się przy użyciu domyślnej nazwy (live) i hasła (live).

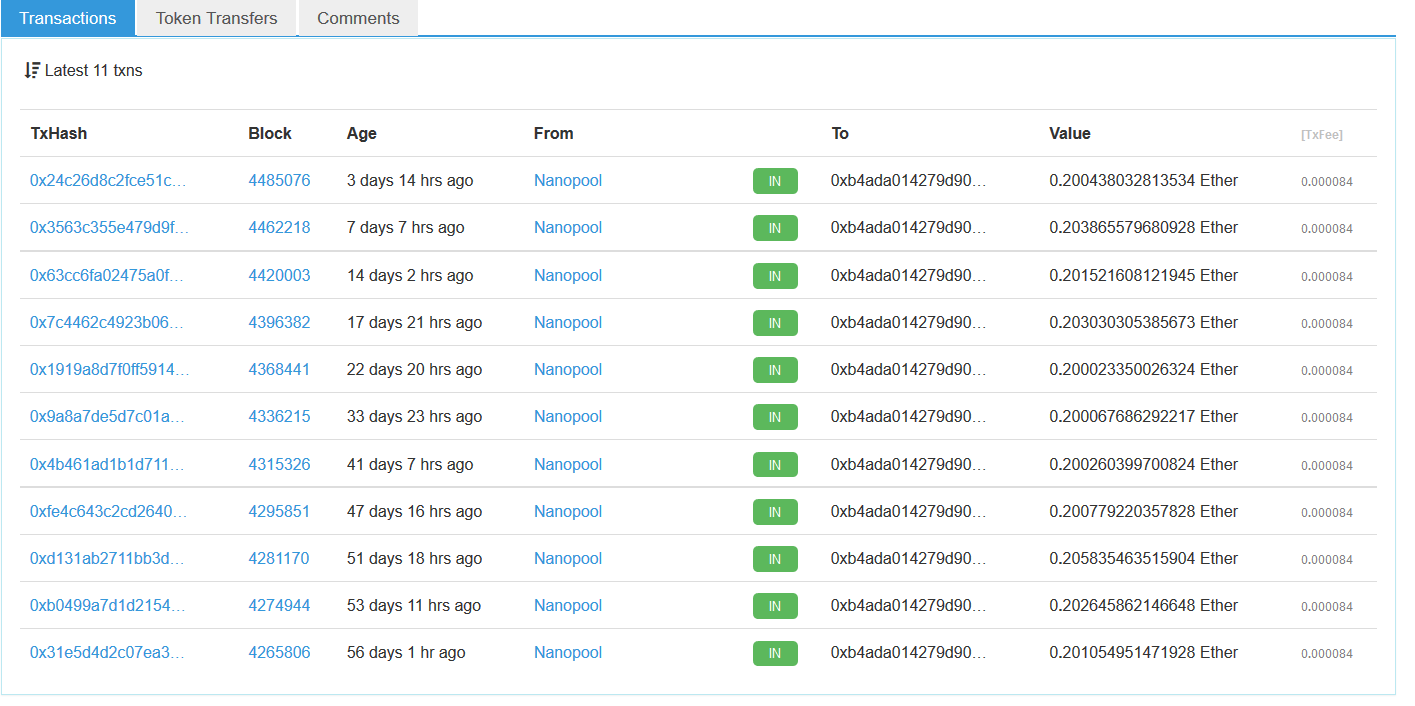

Jeśli logowanie się powiedzie szkodnik stara się zmienić istniejącą konfigurację portflela, aby przekazać generowane kryptowaluty na adres portfela Ethereum napastnika. Ów portfel, w tym przypadku (0xb4ada014279d9049707e9A51F022313290Ca1276), pokazuje na chwilę obecną 11 transakcji w ciągu ostatnich dni o łącznej wartości 665 dolarów.

Użytkownicy korzystający z systemu Ethereum OS powinni natychmiast zmienić domyślne dane logowania oraz przekazać wszystkie swoje oszczędności na inny portfel kryptowaluty Ethereum.

Czy ten artykuł był pomocny?

Oceniono: 0 razy