Laboratorium firmy Bitdefender wydało pierwszą serię nowych, edukacyjnych materiałów, pod nazwą Bitdefender Threat Debrief (BDTD). Jest to comiesięczna dawka najbardziej istotnych informacji o zagrożeniach, trendy oraz badania dotyczące zagrożeń internetowych z poprzedniego miesiąca. Pierwsza wersja danych zawiera zbiór statystyk o zagrożeniach oraz ukierunkowanych kampaniach APT, które zwróciły uwagę ekspertów Bitdefender.

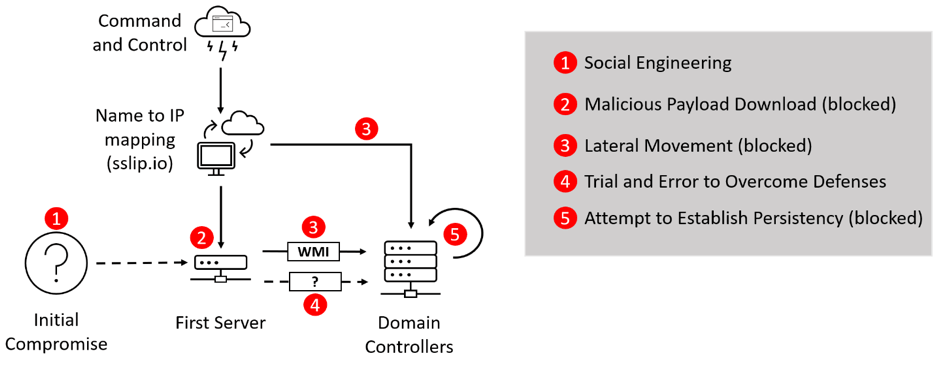

1. W lipcu 2021 roku jednym z ciekawszych ugrupowań cyberprzestępczych było FIN8. „Encyklopedia APT” podpowiada nam, że są to hakerzy o bliżej nieokreślonej narodowości, skoncentrowani na maksymalnym zysku finansowym. Pierwsze ich wykrycie w świecie rzeczywistym przypisuje się amerykańskiej firmie FireEye (ciekawostka: rok temu firma ta została zhackowana). W Ameryce Północnej zidentyfikowano ponad 100 organizacji, które padły ofiarą ugrupowania przestępczego FIN8. Złośliwi aktorzy koncentrują się głównie na sektorze handlu detalicznego, branży restauracyjnej, hotelarskiej i rozrywkowej. Zbiór technik i taktyk używanych przez FIN8 opisuje baza MITRE. Natomiast więcej technicznych informacji podaje Bitdefender.

2. To może zabrzmieć dziwnie, ale nawet dzisiaj przestępcy pasożytują na sprzęcie swoich ofiar, aby wydobywać kryptowalutę. W ostatnim czasie Bitdefender wykrył słabe zabezpieczenia serwerów, które pozwalały na zalogowanie się poprzez protokół SSH i zainstalowanie szkodliwego oprogramowania kopiącego Monero.

3. Trickbit to złośliwe oprogramowanie, a właściwie trojan bankowy, głownie używany przez rosyjskich przestępców. Służy do kradzieży danych uwierzytelniających z aplikacji internetowych i mobilnych. Internujące jest to, że Bitdefender podaje, iż obecnie trwają prace nad modułem do Trickbota, Virtual Network Computing (protokół VNC) — eksperci w jednej z kampanii zidentyfikowali i opisali aplikację VNCView, która służyła do łączenia się z komputerami ofiar. Co ciekawe nawet w Polsce zauważono kilka serwerów Command and Control trojana Trickbot (serwer C&C używany jest do kontrolowania zainfekowanego komputera zombie).

Bitdefener Threat Brief – najważniejsze dane

Nawet 150 różnych firm z całego świata korzysta z technologii Bitdefender w swoich produktach i usługach. Pracownicy Bitdefender, aby dać lepsze wyobrażenia o skali ich przedsięwzięcia, jak i przewadze technologicznej, podają, że do ich systemów analitycznych co minutę spływa ponad 400 nowych zagrożeń, a codziennie odnotowują 30 miliardów zapytań o zagrożeniach.

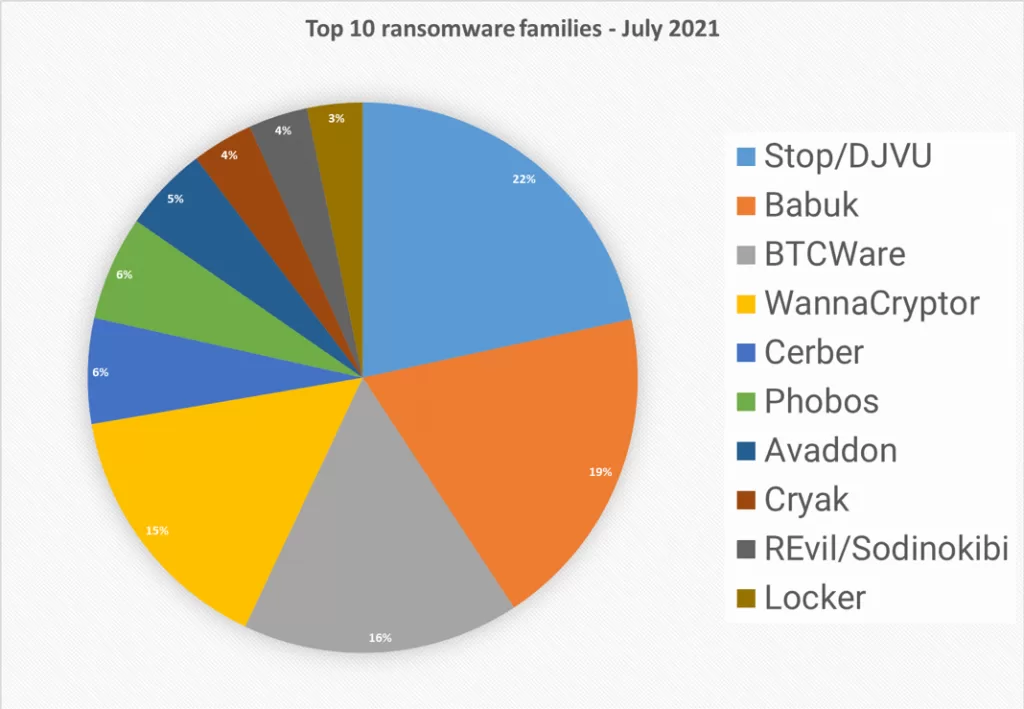

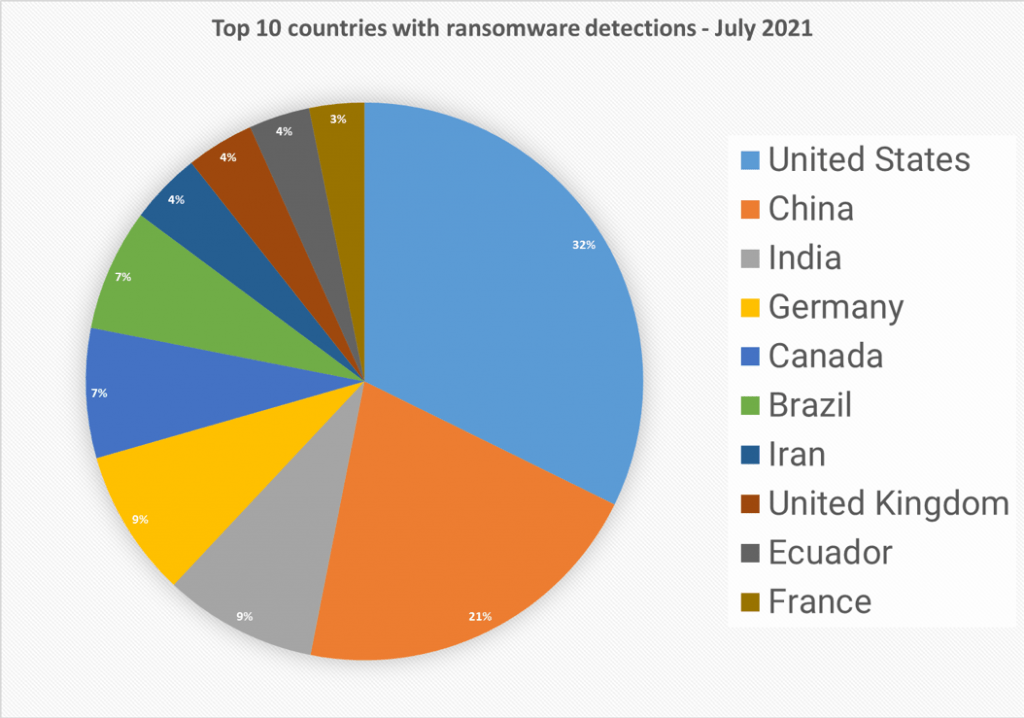

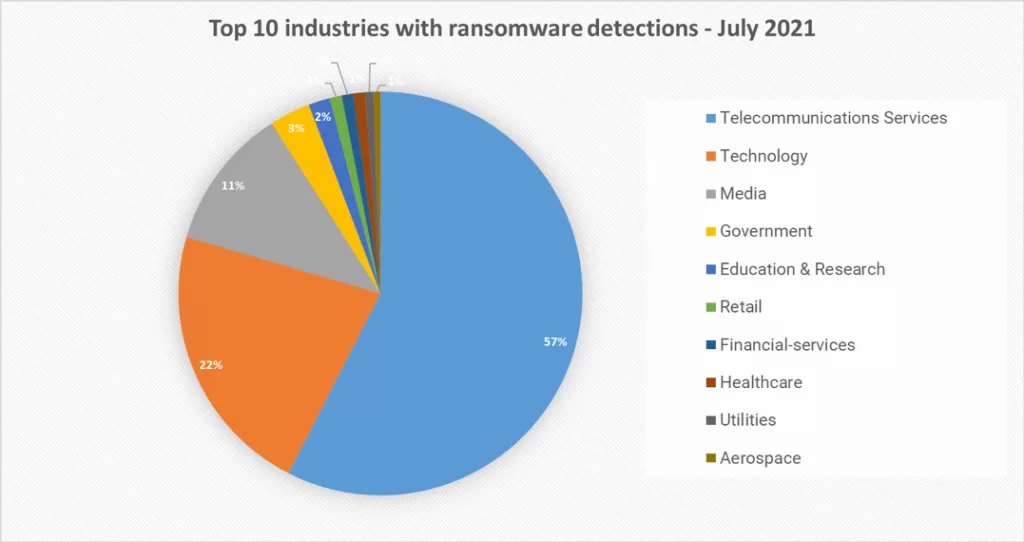

Poniższe statystyki z lipca 2021 roku zostały zebrane dzięki modułom anty-malware zainstalowanym na urządzeniach końcowych w firmach i na komputerach użytkowników w ich domach. Dane przedstawiają wykrycia złośliwego oprogramowania i ataków, a nie rzeczywiste infekcje.

1. Rodziny ransomware: analizując 21 milionów wykrytych złośliwych programów w okresie od 1 do 31 lipca, aż 54343 zostało zidentyfikowanych jako ransomware. W sumie zidentyfikowano 372 rodziny tego złośliwego oprogramowania.

2. Ransomware w poszczególnych krajach: Ransomware to globalne zagrożenie, które dotknęło prawie cały świat. Poniższa lista zawiera TOP10 krajów z największą liczbą wykrytych próbek. Przy czym należy mieć na uwadze popularność rozwiązań Bitdefender w poszczególnych państwach – im większa, tym bardziej jest prawdopodobne, że konkretny kraj znajdzie się na liście TOP10:

3. Najczęściej atakowane branże: W przypadku zbioru danych z lipca 2021 roku firmy telekomunikacyjne i technologiczne są najczęściej atakowane przez ugrupowania przestępcze. Dane telemetryczne Bitdefender mogą nam powiedzieć jeszcze coś innego: otóż popularność produktów marki Bitdefender może w dużym stopniu pokrywać się z ilością przesłanych informacji do systemów telemetrycznych o atakach:

Czy ten artykuł był pomocny?

Oceniono: 0 razy