Zwykle, gdy badacze bezpieczeństwa znajdują błąd w kodzie złośliwego oprogramowania, ostatnią rzeczą jaką chcą zrobić to poinformować o tym twórcę złośliwego kodu. Jakby nie było, czy błędy w złośliwym oprogramowaniu muszą być złe? Niestety nie jest to regułą, czego przykładem może być ransomware o nazwie Power Worm.

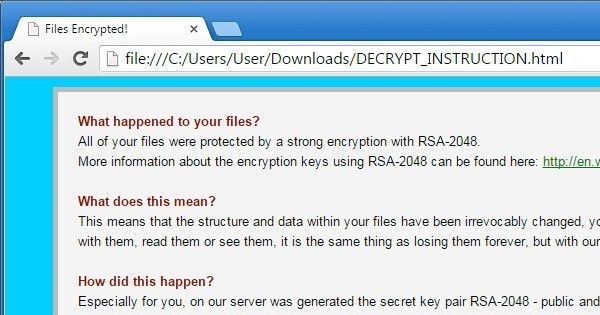

„Normalny” ransomware szyfruje pliki wyświetlając żądanie okupu (który w zależności od rejonu świata może wynosić nawet 1000$ wypłacanych w formie waluty Bitcoin) i sprawia, że dane są niedostępne (zaszyfrowane) dopóki użytkownik ich nie wykupi. W tym momencie twórcy ransomware trzymają pliki „w garści” i jedynym wyjściem jest zapłacenie okupu w celu uzyskania klucza, który odszyfruje pliki, bądź przywrócenie danych z kopii zapasowej.

Jednak, jak donosi raport Bleeping Computer, Power Worm ma jeden poważny błąd. Autor nowego wariantu tego zagrożenia chciał użyć tego samego losowego klucza do zaszyfrowania i odszyfrowania danych dla każdego zainfekowanego komputera. Taki skrót musiał miał sens – gdyby każdy miał ten sam klucz deszyfracji, mógłby ominąć konieczność tworzenia skomplikowanej strony płatności dla ofiar i wysyłania indywidualnego klucza do każdego z użytkowników.

Ale jeden błąd w kodzie Power Worm oznacza, że klucz losowy został użyty do szyfrowania danych wszystkich ofiar, jednocześnie nie zapisuje kluczy, które już wykorzystał, więc odzyskanie zaszyfrowanych danych jest niemożliwe. Okazuje się, że nawet złośliwe oprogramowanie może zawierać błędy tak samo jak każde legalne oprogramowanie, z tym wyjątkiem, że przestępcom nie zależy nawet na prawidłowym przetestowaniu oprogramowania przed wypuszczeniem go do sieci.

Co ciekawe, Bleeping Computer podjął niezwykły krok i postanowił poinformować autora ransomware, który zrobił błąd w kodzie:

„Na stronie Bleeping Computer nigdy nie ujawniamy błędów w infekcjach ransomware, nie informujemy dewelopera by poprawił błędy w swoim programie. Jednak w tym konkretnym wypadku apelujemy do twórcy, by mógł poprawić swój błąd i całkowicie nie niszczył danych swoich ofiar w przyszłości, ponieważ w tej chwili nie mają żadnych szans na odzyskanie swoich plików i danych, nawet po opłaceniu okupu.”

Agent FBI, Joseph Bonavolonta jest autorem kontrowersyjnej wypowiedzi, w której stwierdził, że w niektórych przypadkach ransomware jest tak sprawnie napisane, że najlepszym wyborem dla zaatakowanych firm może być ustąpienie szantażystom:

„Najłatwiejszym sposobem może być opłacenie okupu. Kwota pieniędzy zebranych przez tych przestępców jest ogromna, a to dlatego, że zdecydowana większość instytucji jest po prostu skłonna zapłacić okup.”

Pomimo, że można zrozumieć trudne sytuacje firm i użytkowników domowych, opłacenie okupu to przyzwolenie dla przestępców na podobne, dalsze działania. W wypadku zagrożenia Power Worm nie trzeba podejmować decyzji o opłaceniu okupu – nie pozwala one na odblokowanie plików użytkownika, dlatego naprawdę warto dbać o kopie zapasową najważniejszych plików.

źródło: Bitdefender

Czy ten artykuł był pomocny?

Oceniono: 0 razy