Niszczenie, wymazywanie danych z dysku. W przeszłości opisywaliśmy podobne incydenty bezpieczeństwa, ale nigdy nie występowały one na taką skalę. Celem cyberprzestępców zwykle jest szyfrowanie plików, kradzież informacji firmowych oraz szantaż. Wojna sprawiła, że cyberataki z Rosji mają na celu zniszczenie cyfrowej infrastruktury przeciwnika.

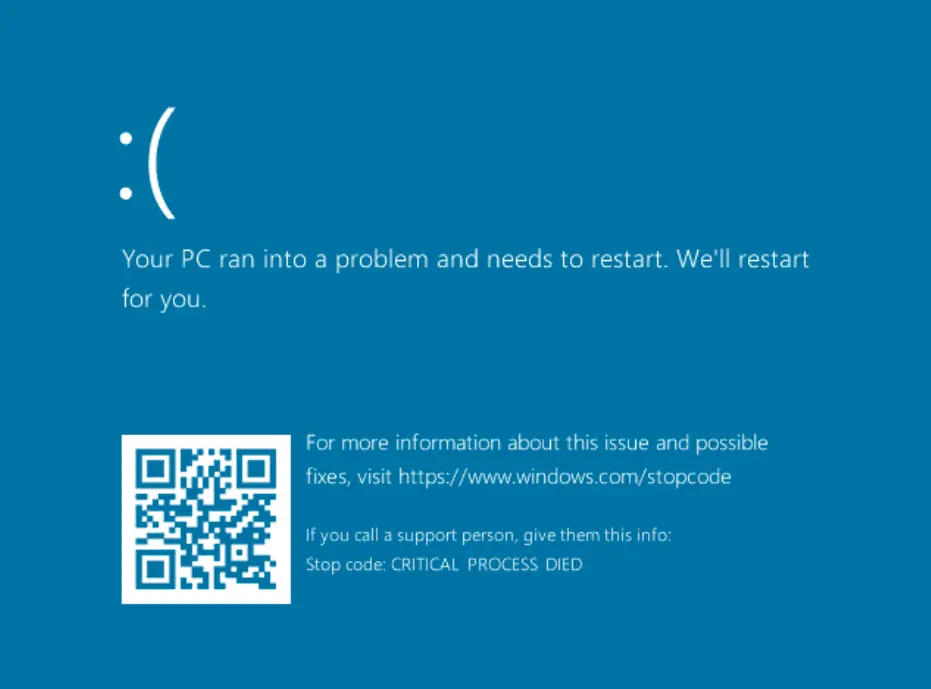

Złośliwe oprogramowanie CaddyWiper zostało zaobserwowane na Ukrainie przez analityków Eset (to popularny program antywirusowy w tym kraju). Wirus jest instalowany na komputerach pracowników, ponieważ potrafi korzystać Zasad Grupy za pośrednictwem Active Directory, które konfiguruje się na serwerze. Malware na serwer Windows dostaje się na skutek niewystarczających zabezpieczeń, po czym uruchamia się z rolą administratora. Urządzenie ulega awarii i wyświetlany jest następujący komunikat:

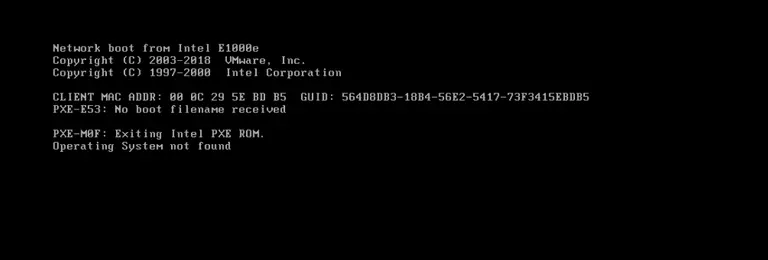

Po ponownym uruchomieniu system się zawiesza i wyświetla komunikat, że nie może zlokalizować plików systemu operacyjnego.

Jedna z próbek malware została przeanalizowana i okazało się, że powstała 14 marca 2022 roku. Szkodliwe oprogramowanie wykorzystuje systemową funkcję DsRoleGetPrimaryDomainInformation, aby pozyskać dane o stanie komputera: instalację usługi katalogowej i informacje domenie.

Nie jest wykluczone, że za atakiem stoi ugrupowanie Conti, które opowiedziało się za polityką Putina i ostrzegało Zachód, że będzie niszczyć infrastrukturę sieciową państw, które będą się mieszały w konflikt rosyjsko-ukraiński.

Techniczne analizy wskazują, że nie jest to rodzaj zaawansowanego ataku, ani tym bardziej kodu wirusa. Ukraińskim instytucjom zabrakło wystarczająco mocnych zabezpieczeń systemów, segmentacji sieci, zabezpieczenia logowania RDP do zdalnych serwerówm nadano też zbyt wysokie uprawnienia na serwerach. To wszystko na Ukrainie pozostawiło po sobie ślad – Eset podaje, że atakowane są przede wszystkim organizacje rządowe. Cyberprzestępcy wykorzystali chaos związany z wojną, bo najwyraźniej bezpieczeństwem nie ma się już komu zajmować.

Czy ten artykuł był pomocny?

Oceniono: 0 razy