Pracownicy Check Point przygotowali raport bezpieczeństwa, w którym wyszczególnili marki znanych firm z całego świata, które w ostatnim czasie były najczęściej podrabiane w atakach na użytkowników w Q4 2019.

W ataku phishingowym z wykorzystaniem marki, przestępcy próbują imitować oficjalną stronę dobrze znanego serwisu, używając podobnej nazwy domeny lub adresu URL oraz wyglądu strony zbliżonego do oryginalnej. Wejście na fałszywą stronę może nastąpić poprzez kliknięcie w link, przekierowanie podczas przeglądania sieci lub używanie złośliwej aplikacji mobilnej. Fałszywa strona często zawiera formularz mający na celu kradzież danych logowania, płatności lub innych prywatnych informacji użytkownika.

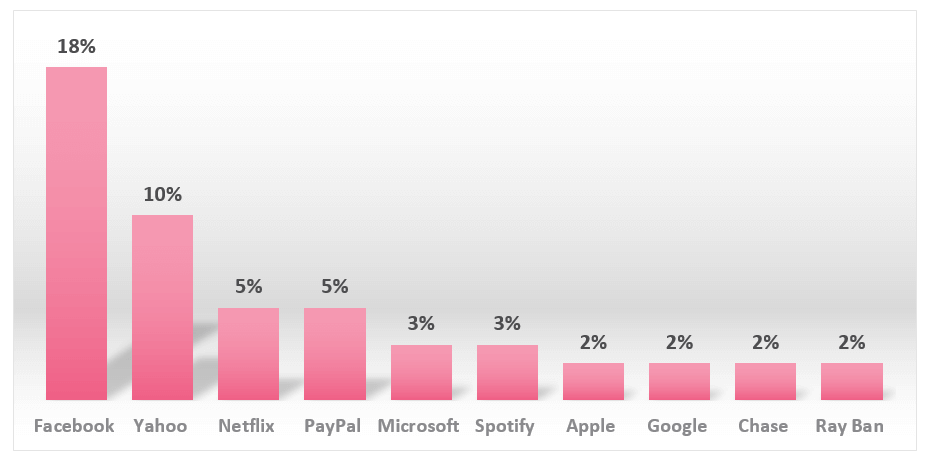

Najczęściej podrabiane marki w Q4 2019

- Facebook (użyty w 18% ataków na świecie)

- Yahoo (10%)

- Netflix (5%)

- PayPal (5%)

- Microsoft (3%)

- Spotify (3%)

- Apple (2%)

- Google (2%)

- Chase (2%)

- Ray-Ban (2%)

W ciągu ostatniego kwartału 2019 roku występowały znaczące różnice w sposobie wykorzystywania marek przy różnych formach ataku. Przykładowo, na urządzeniach mobilnych, przestępcy skupiali się głównie na znanych markach z branży technologicznej i social media, a także banków, podczas gdy w wiadomościach e-mail, numerem 2 była część kampanii zakupowej przed Black Friday w listopadzie 2019.

Oprócz platform społecznościowych, przestępcy podrabiali również:

Email (27% wszystkich ataków w Q4):

- Yahoo

- Rbs (Ray-Ban Sunglasses)

- Microsoft

- Dropbox

Strony internetowe (48% wszystkich ataków w Q4):

- Spotify

- Microsoft

- PayPal

Urządzenia mobilne (25% wszystkich ataków w Q4):

- Mobilna bankowość Chase

- Apple

- PayPal

Raport powstał na podstawie danych pochodzących z TheatCloud firmy Check Point, która dostarcza danych o zagrożeniach i trendach w atakach z globalnej sieci sensorów. Baza danych ThreatCloud zawiera ponad 250 milionów adresów analizowanych pod kątem botów, ponad 11 milionów sygnatur złośliwego oprogramowania oraz ponad 5,5 miliona zainfekowanych stron internetowych, i pomaga identyfikować miliony nowych typów złośliwego oprogramowania każdego dnia.

Czy ten artykuł był pomocny?

Oceniono: 0 razy