Na początku bieżącego roku eksperci firmy Check Point wykryli ukierunkowany, trwający siedem miesięcy atak na instytucje państwowe w krajach Azji Południowo-Wschodniej. Sprawcy, którzy zdaniem CP Research należą do grupy Rancor, posłużyli się klasyczną taktyką spear phishingu, czyli ataku spersonalizowanego. Dołożyli jednak wszelkich starań, aby wiadomości e-mail i dokumenty stanowiące przynętę były możliwie przekonujące. W trakcie tej kampanii stale zmieniali stosowane techniki i procedury.

Ataki miały zacząć się od wiadomości e-mail wysłanych rzekomo przez pracowników różnych departamentów instytucji państwowych, ambasad i innych podmiotów, powiązanych z rządami krajów Azji Południowo-Wschodniej. Wydaje się, że atakującym zależało szczególnie na dotarciu do określonych celów, gdyż wysłali dziesiątki e-maili do pracowników tego samego ministerstwa. Ponadto, adres serwera, z którego przychodziły wiadomości był prawdopodobnie sfałszowany, w celu zwiększenia skuteczności wysyłki.

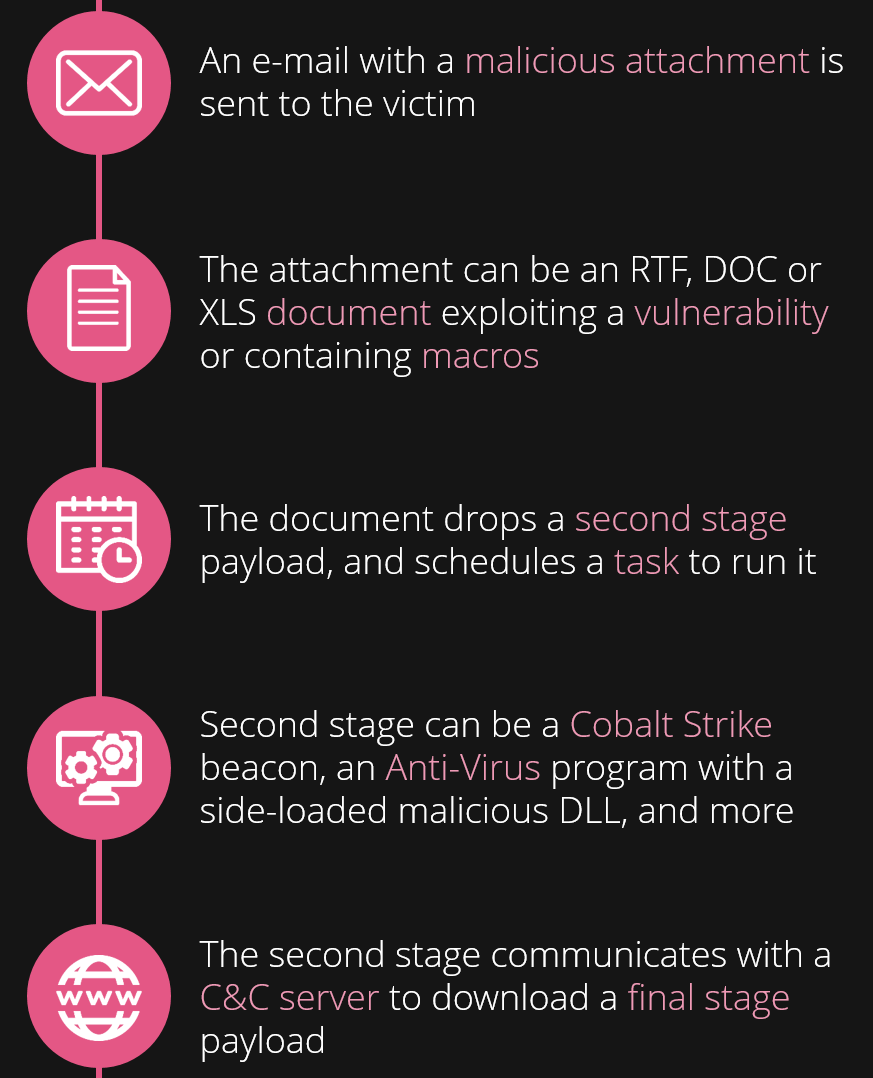

Przebieg ataku

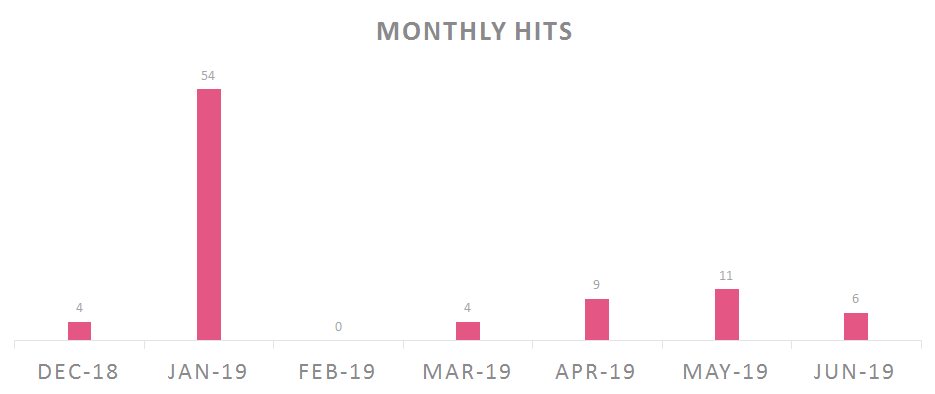

Była to szeroko zakrojona, konsekwentna kampania, trwająca ponad siedem miesięcy. W tym okresie zmieniane były stosowane techniki i procedury, niekiedy tak znacząco, że dopiero głębsza analiza pozwoliła wykazać, że są ze sobą w jakiś sposób powiązane. Wprawdzie w atakach użyto setek plików, to jednak większą część zaobserwowanych kombinacji opierała się na schemacie: email ze złośliwym załącznikiem wysyłany do ofiary:

- załącznik RTF, DOC lub XLS z makrami,

- zrzucanie ładunków na komputer z ustalonym zadaniem ich uruchomienia,

- Cobalt Strike, antywirus z podłączonym złośliwym DLL,

- ładunki z drugiej fazy komunikujące się z serwerami C&C, umożliwiające ściągnięcie docelowego złośliwego oprogramowania.

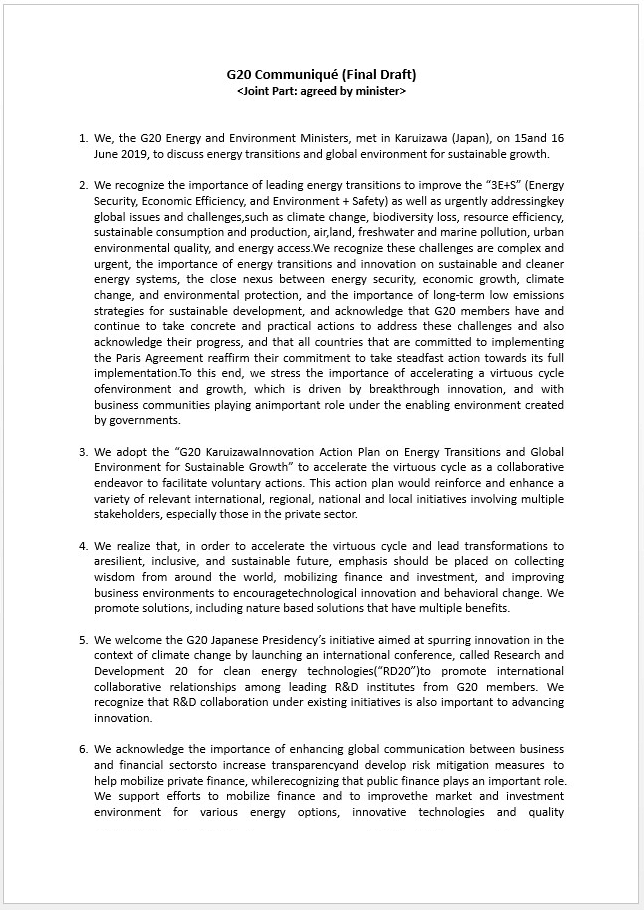

Dokumenty użyte jako nośniki oprogramowania, którego zadaniem było zainfekowanie systemów komputerowych, wykorzystują makra i inne znane luki w zabezpieczeniach. Najbardziej interesującym aspektem tych dokumentów jest jednak ich zawartość, czyli przynęta. Większość tych dokumentów zawiera treści związane z działalnością instytucji państwowych: instrukcje dla pracowników, oficjalne pisma, komunikaty prasowe, ankiety itp.

W lutym 2019 roku kampania została zawieszona – jest to miesiąc, w którym wypada chiński Nowy Rok (Święto Wiosny) i dłuższa przerwa wakacyjna. Sam w sobie, fakt ten nie stanowi oczywiście wystarczającej przesłanki, aby zlokalizować źródło ataku.

Grupa Rancor, znana z wcześniejszych ataków w Kambodży i Singapurze, kontynuowała ukierunkowane ataki na podmioty w regionie Azji Południowo-Wschodniej, tym razem przez siedem miesięcy koncentrując wysiłki na sektorze rządowym w tym regionie.

Dziesiątki e-maili, rzekomo wysyłanych przez urzędników państwowych i zawierających dokumenty o treści politycznej, miały skłonić ofiary do otwarcia ich i zainstalowania szkodliwego oprogramowania, dającego atakującym pełny dostęp do ich komputerów. W trakcie swoich badań Check Point odkrył wiele faktów świadczących o tym, że grupa Rancor rzeczywiście działa w Chinach. Prawdopodobnie grupa będzie nadal ewoluować, stale zmieniając techniki i procedury działania – tak jak to miało miejsce podczas zaobserwowanej ostatniej kampanii – a także intensywnie poszukując metod obejścia zabezpieczeń systemów i starając się uniknąć powiązania z atakami.

Czy ten artykuł był pomocny?

Oceniono: 0 razy