Uderz w stół a nożyce się odezwą. Nasze polskie przysłowie doskonale oddaje charakter kuriozalnego położenia w jakim znalazło się kierownictwo komunikatora WhatsApp. Otóż Facebook (właściciel komunikatora) zamierza iść do sądu przeciwko izraelskiej firmie NSO Group dostarczającej szpiegowskie oprogramowanie na poziomie rządowym i korporacyjnym. Komunikator WhatsApp jest uważany przez ekspertów jako czat-online dla mas, który z bezpieczeństwem i prywatnością ma niewiele wspólnego. Sam Facebook nie włamuje się nielegalnie na urządzenia, ale za to ma możliwość robienia tego zgodnie z prawem. Użytkowniku — zaakceptowałeś warunki umowy przy instalowaniu komunikatora? No właśnie…

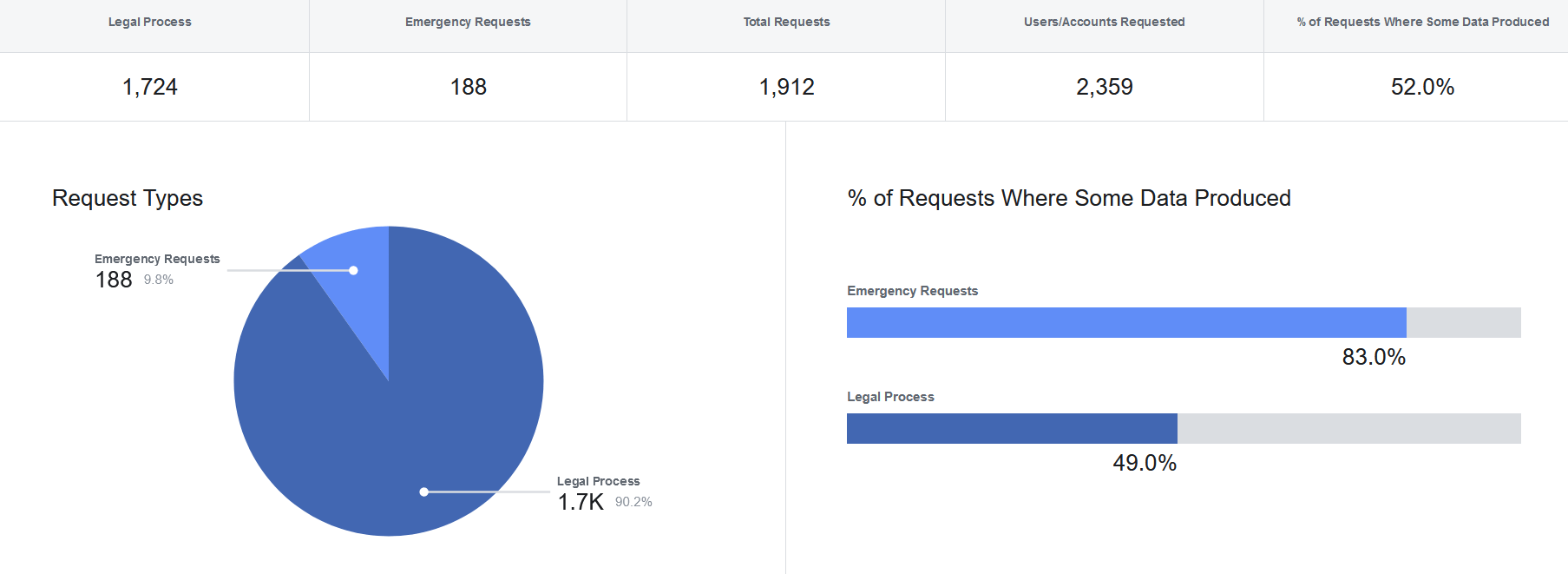

Tylko od roku 2016 do grudnia 2018 roku Facebook został „poproszony” kilka tysięcy razy przez rząd Stanów Zjednoczonych o przekazanie informacji na temat użytkowników z Polski dla aplikacji Facebook, Instagram, Messenger, Oculus i Whatsapp. Facebook nie kryje się z takimi informacjami. Prowadzi „transparentną politykę przekazywania danych służbom i policji”.

Czego dotyczą te wnioski? Otóż 90% to żądania dotyczące przekazania informacji potrzebnych w procesie karnym. 10% to „dobrowolne przekazane danych przez Facebooka” w przypadku podejrzenia o szpiegostwo, terroryzm, „wychwycenia” gróźb karalnych — czyli wszystko to, co generuje ryzyko „poważnego obrażenia ciała” jak np. grożenie śmiercią (nawet w żartach pomiędzy grupą niesfornych przyjaciół).

Użytkownicy muszą sobie uświadomić, że Facebook ma dostęp do wiadomości prywatnych i wszystkiego co jest umieszczane w aplikacjach takich jak WhatsApp czy Messenger. Korporacja używa algorytmów do „wychwytywania” słów i fraz kluczowych. Dla większości ludzi nie stwarza to żadnego ryzyka. Facebook i ich usługi są „za darmo”, dlatego czymś płacić trzeba. Prywatnością, kontaktami, numerem telefonu, adresem e-mail, całym profilem, dzięki któremu można stworzyć „identyfikator” każdego człowieka. Te wszystkie dane są kolekcjonowane przez Facebooka i mogą być przekazywane partnerom korporacyjnym.

Paradoksalnie Facebook pozywa twórcę szpiegowskiego oprogramowania Pegasus do sądu w sprawie nielegalnego włamywania się do urządzeń użytkowników komunikatora WhastApp. Hakerzy korzystali z luki w komunikatorze, która dawała sposobność niezauważonego uruchomienia złośliwego kodu po odczytaniu wiadomości.

Co potrafi Pegasus?

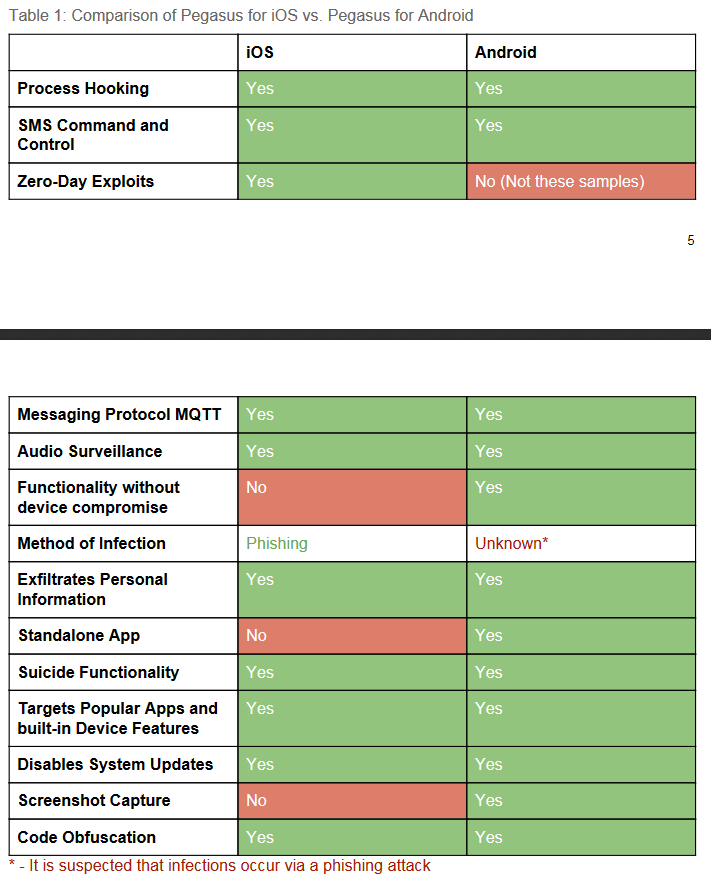

Pegasus to bardzo zaawansowane narzędzie. Wpuszczone do urządzenia potrafi świetnie się ukrywać, wykorzystywać mnóstwo exploitów i szyfrować komunikację z hakerem. Do wykradania informacji z telefonu wykorzystuje zarówno połączenia Wi-Fi jak i sieć 3G, 4G. Nie są mu straszne zabezpieczenia natywnej przeglądarki oraz Chrome. Wbudowanego klienta poczty i Gmail. Aplikacji Facebook, a także Twitter. Komunikatorów WhatsApp, Viber, Skype, WeChat. Pegasus potrafi też rejestrować wpisywane znaki na klawiaturze. Robić zrzuty ekranu. Nagrywać otoczenie przez mikrofon.

Na podstawie analizy technicznej dwóch podanych niżej próbek dla iOS oraz Androida opracowano powyższą tabelkę.

ade8bef0ac29fa363fc9afd958af0074478aef650adeb0318517b48bd996d5d5 3474625e63d0893fc8f83034e835472d95195254e1e4bdf99153b7c74eb44d86

Zobacz także:

- Szczegóły techniczne Pegasus for Android.

- Szczegóły techniczne Pegasus for iOS.

- Techniczna analiza podatności, które wykorzystuje Pegasus.

Na co dzień korzystamy z urządzeń mobilnych. Przechowujemy na nich (lub w chmurze) zasoby cyfrowe. Smartfony stały się główną formą komunikacji głosowej i tekstowej. Wszystko to sprawia, że te urządzenia są dobrym celem dla zmotywowanych przestępców. NSO Group, którzy stoją za stworzeniem Pegasusa, zarabia setki milionów dolarów. Jest to tylko jeden z „dystrybutorów” broni cybernetycznej. Na pewno nie jedyny.

Bardzo ważne jest, aby nasze urządzenia mobilne były na bieżąco aktualizowane, chociaż jak to zrobić, skoro już topowe smartfony z Androidem po roku bądź dwóch latach nie dostają aktualizacji bezpieczeństwa? A jeżeli dostaną, to są spóźnione o kilka miesięcy? Mając to na uwadze jaki komunikator oprze się szpiegowskiemu oprogramowaniu Pegasus?

Czy Pegasus potrafi przełamać zabezpieczenia iPhone, Signal i UseCrypt?

Decydując się na jeden z dostępnych komunikatorów trzeba pamiętać, że przesłane wiadomości są tak dobrze zabezpieczone jak telefon. Oznacza to, że zarówno telefon, jak i komunikator powinny być chronione hasłem dostępu. W przeciwnym wypadku każda osoba postronna może mieć dostęp do historii rozmów i wszystkich danych zapisanych w telefonie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy