Według badań przeprowadzonych przez University of Cambridge, kapitalizacja rynkowa kryptowalut wzrosła ponad trzykrotnie od początku zeszłego roku i raczej na tym się nie skończy. Coraz więcej osób zdaje sobie sprawę, że inwestycja w kryptowaluty może być bardzo opłacalna. Z kolei tam, gdzie pojawia się zysk, pojawiają się też ataki cyberprzestępców.

Analitycy z laboratorium FortiGuard Labs firmy Fortinet odkryli nowe, ale podobne do znanych już wcześniej, złośliwe oprogramowanie atakujące rynek kryptowalut. Odpowiedzialna za jego powstanie jest grupa przestępcza, która stoi za ransomware VenusLocker.

Autorzy tego malware’u zmienili swój sposób działania i zwrócili uwagę na Monero, kryptowalutę open-source utworzoną w kwietniu 2014 r., która obecnie kosztuje około 400 USD.

Jak działa Monero miner?

Złośliwe oprogramowanie ma na celu wykopywanie kryptowaluty na rzecz przestępców z komputera ofiary. Atak nadchodzi jako phishingowa wiadomość e-mail. Na przykład jeden z wariantów udaje, że pochodzi od sprzedawcy odzieży online, który twierdzi, że dane odbiorcy zostały ujawnione w wyniku włamania do witryny. Oczywiście wiadomość e-mail nakłania do otwarcia zainfekowanego załącznika, aby uzyskać więcej szczegółów i instrukcję działania. Inny wariant informuje odbiorcę maila, że jest prawnie odpowiedzialny za wykorzystywanie na swojej stronie www grafik bez zgody ich twórców. Następnie zaleca, aby odbiorca otworzył załącznik, aby sprawdzić pliki, o których mowa.

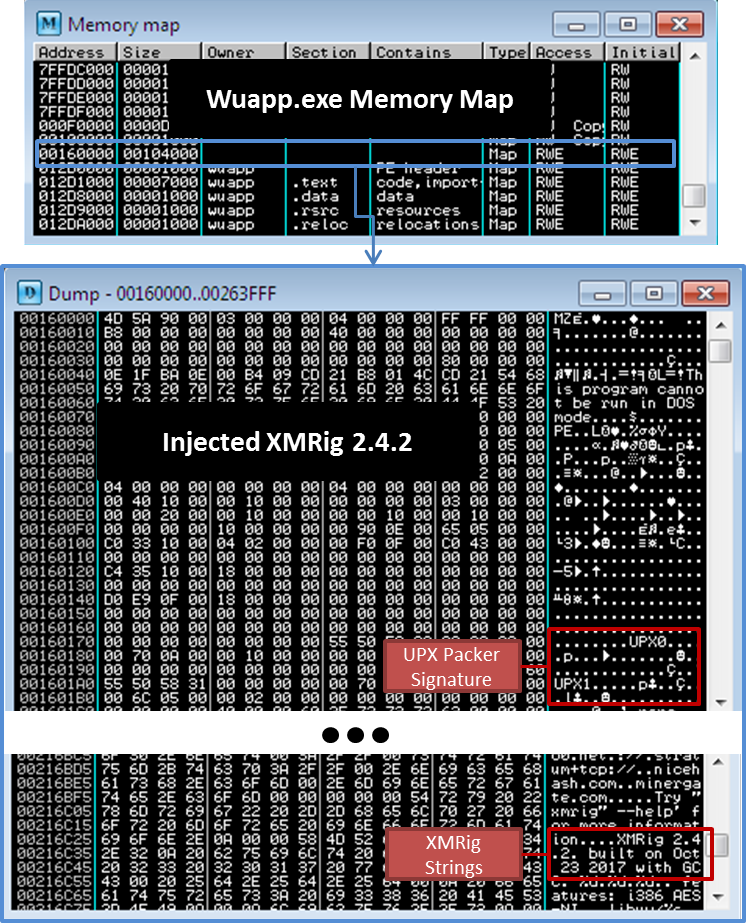

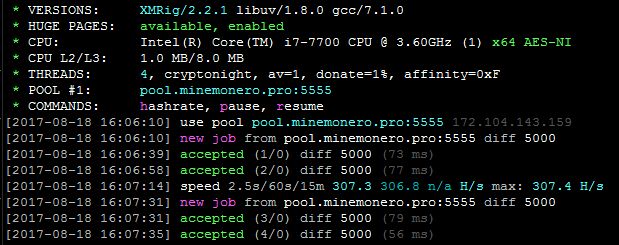

Po załadowaniu szkodliwego oprogramowania uruchamiany jest plik binarny narzędzia Monmer CPU XMRig v2.4.2. Aby ukryć tę operację, malware podszywa się pod plik wuapp.exe, który uruchamiany jest wcześniej, co pozwala uniknąć podejrzeń.

Co ciekawe, ten sam schemat został użyty w przeszłości przez ransomware VenusLocker.

Aby to potwierdzić, analitycy FortiGuard Labs przyjrzeli się metadanym plików skrótów i znaleźli bezpośredni związek z oprogramowaniem ransomware. Oprócz ścieżek docelowych pliki skrótów używane w ransomware VenusLocker są praktycznie identyczne z używanymi w tej kampanii – wyjaśnia Robert Dąbrowski, szef zespołu inżynierów Fortinet.

Dlaczego Monero?

Dlaczego cyberprzestępcy nie skupiają się na Bitcoinie tylko na wycenianym o wiele niżej Monero? Istnieją dwa główne powody.

Po pierwsze: algorytm wydobywania Monero jest przeznaczony dla zwykłych komputerów, w przeciwieństwie do Bitcoina, który wymaga specjalistycznego sprzętu, takiego jak układy scalone specyficzne dla aplikacji (ASIC) lub wysokiej klasy procesory graficzne. Zatem przestępcy wybierają tę kryptowalutę, która pozwala im na przeprowadzanie szerzej zakrojonych kampanii.

Drugim powodem jest obietnica anonimowości transakcji Monero, które używa tak zwanych „adresów stealthowych” wraz z „mieszaniem transakcji”, co sprawia, że szczegółowa przejrzystość nie istnieje.

Możemy się tylko domyślać, czy zmiana zainteresowań z ransomware na wykopywanie kryptowalut jest początkiem nowego trendu na nadchodzący rok. Prawdopodobnym powodem takiego „przebranżowienia” grup przestępczych jest znaczący wysiłek, jaki branża cyberbezpieczeństwa wkłada w walkę z atakami ransomware. Z tego powodu wymuszenie okupu nie jest już tak łatwe, jak w przeszłości.

Czy ten artykuł był pomocny?

Oceniono: 0 razy