Jest to już czwarta część naszego przeglądu, w której przedstawiamy szereg wybranych narzędzi i oprogramowania do bezpieczeństwa i prywatności. W tej edycji opisujemy narzędzia: Domoticz, Ansible, Pi-Hole, Veeam, WinSCP.

1. Domoticz

Wzorcowym przykładem oprogramowania do automatyki domowej w wersji open-source jest Domoticz. Instalacja i rozpoczęcie działania ogranicza się do wydania polecenia curl -sSL install.domoticz.com | sudo bash w Linux (można też całość skompilować, krok po kroku ten proces opisano tutaj) lub standardowej instalacji na Windows. Od początku mamy szeroką możliwość dostosowania interfejsu do naszych potrzeb.

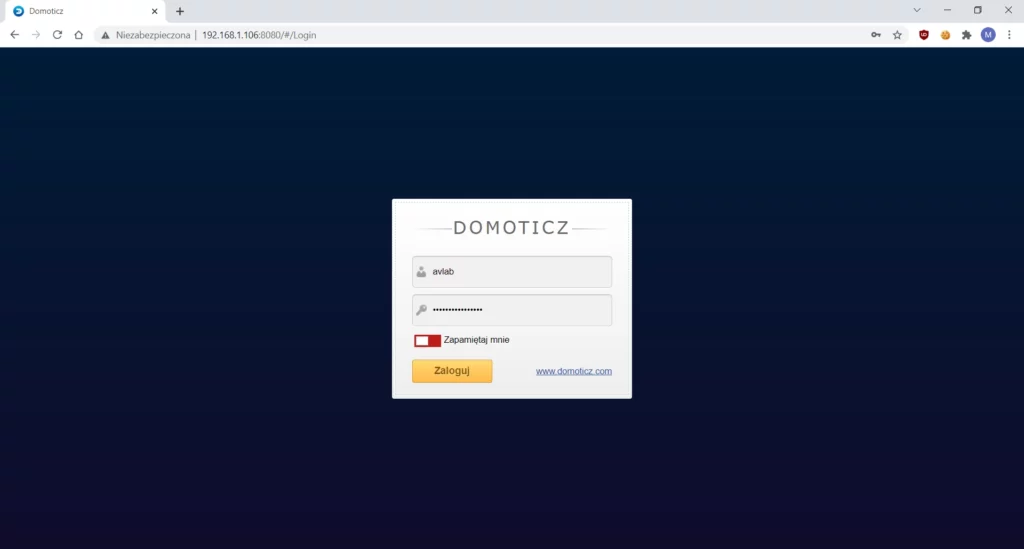

Wiele rzeczy można po prostu „wyklikać” (np. plan mieszkania), ale już podłączenie czujników wchodzących w skład inteligentnego domu wymaga wiedzy z tego zakresu. Zdalne zarządzanie domem wiąże się z koniecznością publicznego dostępu, więc sugeruję ustawienie hasła (do wyboru mamy panel logowania lub autentykację poprzez Basic Auth).

2. Ansible

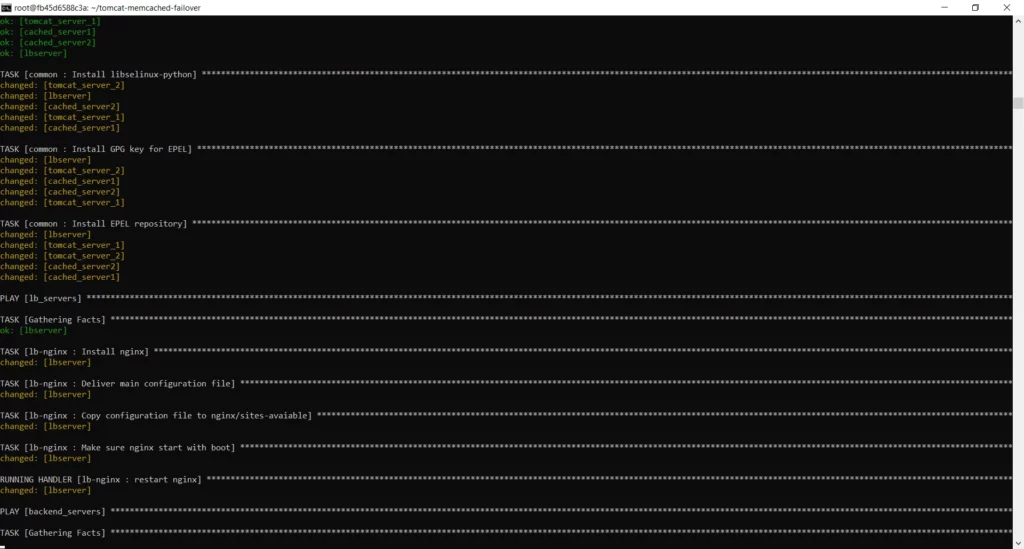

Jeśli zarządzamy szeroką infrastrukturą IT, naturalnym wyborem powinna być automatyzacja. Służy do niej m.in. Ansible, świetne narzędzie napisane w Pythonie. Dzięki Ansible jednym poleceniem możemy postawić działające środowisko oparte na wielu serwerach. Wykorzystywane w tym celu jest połączenie SSH. Do każdego serwera logowanie musi odbywać się z użyciem klucza. O ile kiepskim pomysłem jest umożliwienie dostępu SSH dla użytkownika root, tak poprzez argument -K (lub –ask-become-pass) i wpisanie hasła możemy działać z uprawnieniami sudo.

Samo użycie Ansible jest bardzo proste, dość skomplikowane staje się natomiast napisanie playbook’a, czyli zapisanych w formacie YAML instrukcji dla tego narzędzia. Aczkolwiek w Internecie znajdziemy wiele przykładów, istnieje też Ansible Galaxy, czyli gotowe do działania konfiguracje. Dodam też, że to jedno z tych narzędzi, z którym na początku powinno się spędzić trochę więcej czasu, ale dzięki temu w przyszłości wszystko zaprocentuje. Umiejętność obsługi Ansible jest również pożądana na rynku pracy IT.

3. Pi-hole

Kolejne ciekawe oprogramowanie to Pi-hole. Ponownie jednym poleceniem postawimy w pełni działający serwer DNS (oraz DHCP, jeśli akurat jest potrzebny), który za pomocą odpowiednich list blokuje reklamy w naszej sieci. Na bieżąco możemy również podglądać jakie strony odwiedzają użytkownicy (zapytania do DNS są przecież wysyłane) i w razie potrzeby zablokować niektóre adresy.

Nazwa Pi-hole nie jest przypadkowa, niekoniecznie musimy inwestować w serwer lub posiadać działający 24/7 komputer. Wystarczy zakupić Raspberry Pi i na nim zainstalować. Powinniśmy też w routerze wskazać, że naszym podstawowym DNS jest urządzenie z Pi-hole, bez tej czynności własny DNS nie ma większego sensu.

4. Veeam

Według mnie jednym z najlepszych narzędzi do wykonywania kopii zapasowych jest Veeam. Tworzy kopie przyrostowe (więc tylko pierwsza jest największa, pozostałe znacznie mniejsze) całego dysku lub jego wybranej części. Działa w tle i w żaden sposób nie przeszkadza w codziennej pracy, obsługa nie jest praktycznie wymagana. Po instalacji wystarczy skonfigurować wykonywanie backupów i tutaj mocno rekomenduję utworzenie recovery ISO.

Jeśli mamy wiele stacji z Windows czy Linux, potrzebujemy tylko jednego obrazu dla danej rodziny systemów. W razie konieczności przywrócenia pełnego obrazu dysku będzie ono służyć jako środowisko ratunkowe. Z kolei jako miejsce przechowywania kopii polecam wykorzystanie Samby czy NFS lub (jeśli mamy „solidne” zasoby sprzętowe z Windows) Veeam Backup & Replication. W odróżnieniu od Clonezilli Veeam pozwala na przywrócenie pojedynczego pliku z poziomu aplikacji (wersja na Linux montuje obraz backupu, ale nie ma to wpływu na prostotę obsługi).

5. WinSCP

Z doświadczenia wiem, że jeśli musimy przesłać gigabajty danych, to odpowiednie polecenia wpisane w terminalu Linuxa poradzą sobie z tym zadaniem szybciej niż różne narzędzia z GUI dla Windows. Nie każdy jednak wysyła takie ilości danych, poza tym do przeglądania zawartości zdalnej maszyny graficzny interfejs sprawdza się jednak lepiej. Kiedy tego potrzebuję, używam WinSCP, który wspiera SFTP, FTP, SCP, WebDAV i Amazon S3. Bez problemów pozwala np. edytować pliki naszej witryny poprzez FTP. Bardzo dobre narzędzie i zdecydowanie wygodniejsze niż FileZilla.

Czy ten artykuł był pomocny?

Oceniono: 0 razy