W artykule dotyczącym recenzji i testu produktu Webroot dla użytkowników domowych: „Przegląd możliwości i test Webroot SecureAnywhere Antivirus 9.0.6.14”, została poruszona kwestia parametru DWELL TIME, którego działanie warto wyjaśnić i przyjrzeć się dokładniej, jak działa ochrona ONLINE i OFFLINE w produktach biznesowych Webroot.

Problemy z dostępem do sieci globalnej mogą ujawnić się w najmniej odpowiednim momencie. Pół biedy, kiedy firma ma łącze zapasowe, z którego „redundantnie” będzie mogła skorzystać. Ale kiedy dojdzie już do incydentu naruszenia danych, a internet zostanie po prostu wyłączony przez CSO lub osobę odpowiedzialną za bezpieczeństwo teleinformatyczne, czy potencjalnie zainfekowane systemy komputerowe mogą być nadal chronione przez produkty opracowane przez firmę Webroot? Czy pozostawiając pracowników samym sobie oraz mając na uwadze fakt, że stacje robocze zabezpiecza program antywirusowy, który bazuje na ochronie w chmurze, czy może negatywnie odbić się to na bezpieczeństwie systemów i plików?

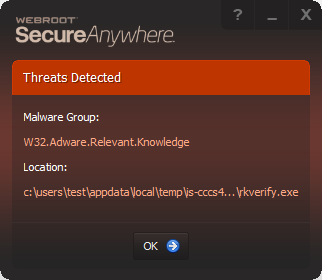

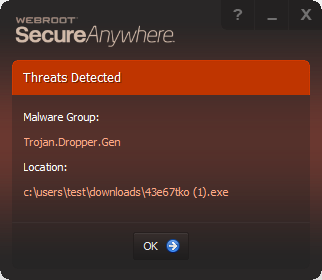

Producent Webroot do zagadnienia ochrony OFFLINE podszedł całkiem inaczej niż konkurencja. Już niemal wszystkie programy antywirusowe korzystają bardziej lub mniej z dobrodziejstw chmury obliczeniowej, jednak nadal wspierają się one ochroną na podstawie lokalnie pobieranych sygnatur wirusów. W przypadku utraty połączenia z internetem, stacja robocza, na której zainstalowane jest oprogramowanie Webroot SecureAnywhere Endpoint Protection (ale także antywirusy w wersji domowej) będzie nadal monitorowana przez WRSA EP. Wszystkie nowe pliki, które wcześniej przez Webroota nie zostały sprawdzone, będą traktowane jako potencjalnie niebezpieczne. Niewykwalifikowany pracownik podczas próby uruchomienia nieznanego pliku w trybie offline, nie będzie nawet świadomy, że aplikacja antywirusowa działa zupełnie inaczej:

Każdy plik PE będzie uruchomiany w sandboxie, gdzie antywirus analizując jego „zachowanie” zwróci wynik, czy plik bezpieczny, czy tez szkodliwy. Jeżeli będzie szkodliwy, zostanie przeniesiony do kwarantanny. Jeżeli plik będzie bezpieczny – i tak będzie traktowany jako niezaufany. Webroot do czasu komunikacji z chmurą Webroot Intelligence Network będzie go obserwował, a wszystkie wprowadzone przez niego zmiany w systemie – na podstawie lokalnych zapisów w dzienniku zdarzeń – będzie można odtworzyć do stanu z przed infekcji.

Co więcej, jeśli komputer nie ma dostępu do sieci, pliki na dyskach USB, CD, DVD będą blokowane, minimalizując tym samym ryzyko zainfekowania systemu.

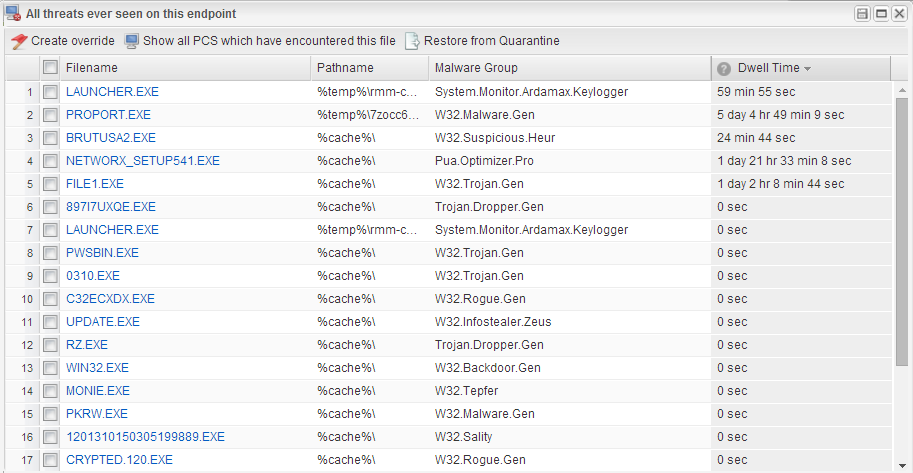

Parametr DWELL TIME w konsoli

Pomocny w rozpoznaniu ciągle monitorowanych i nieznanych plików jest parametr DWELL TIME, który znajduje się w konsoli internetowej przeznaczonej dla klientów biznesowych.

Ów parametr określa, jak długo plik jest obserwowany. Jeszcze raz przypomnijmy, że wszystkie akcje wykonywane przez nieznane pliki, tj. tworzenie / modyfikacja plików / kluczy rejestru, będą zapamiętane i zapisane przez Webroota.

W dużym skrócie, DWELL TIME jest to czas, przez jaki Webroot obserwuje nieznaną aplikację lub plik PE. Jeżeli parametr przyjmuje wartość „0” (zero), oznacza to, że plik wykonywalny został od razu usunięty – potraktowany jako zagrożenie.

Jeżeli wartość jest różna od zero i wynosi np. kilka godzin lub kilka dni, Webroot przez taki czas obserwował aplikację i w lokalnym dzienniku zdarzeń zapisywał jej wszystkie akcje, tj. tworzenie / modyfikację plików / kluczy rejestru. Wszystkie wprowadzone zmiany przez taki plik – do czasu, aż analiza behawioralna „stwierdzi”, że jest on złośliwy – zostaną wycofane, za co odpowiada moduł Rollback.

Czy plik, który jest nieznany, a od kilku dni znajduje się w systemie, jest szkodliwy?

Nie. Sam plik PE nie jest szkodliwy, o ile nie zostanie uruchomiony, a nawet jeśli, to wirus niekoniecznie od razu musi się uaktywniać, ale i tak będzie monitorowany przez WRSA EP. Przez określony przez autora malware czas, może nic nie robić w systemie i czekać na uruchomienie konkretnego procesu np. iexplorer.exe lub otworzenie konkretnego adresu URL np. strony bankowej. Dopiero po tym czasie Webroot uzna zachowanie takiego pliku za szkodliwe i zostanie on zablokowany – na co wskazuje właśnie parametr DWELL TIME.

Test ochrony OFFLINE / ONLINE

Ochrona w czasie rzeczywistym

Zainstalowany w systemie Windows 10 x64 Enterprise Edition na ustawieniach domyślnych program Webroot SecureAnywhere Endpoint Protection w wersji 9.0.6.14 poddano badaniu, którego celem było sprawdzenie realnej skuteczności ochrony przed szkodliwym oprogramowaniem.

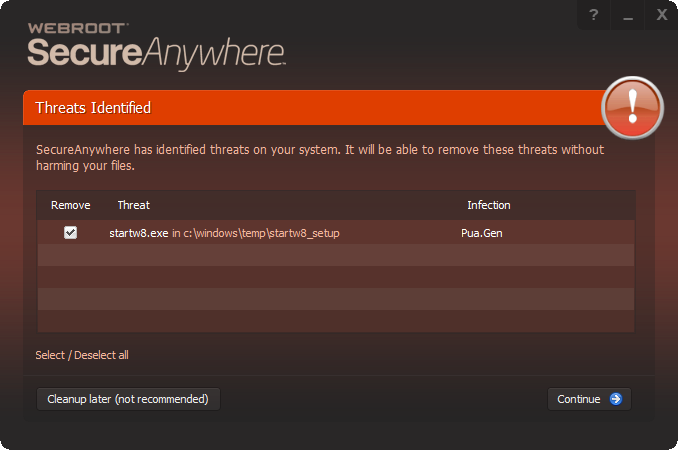

1. W pierwszej fazie sprawdzono ochronę offline. Do testu przygotowano 10 plików wykonywalnych, które w pierwszej kolejności przeskanowano z PPM. Już na tym etapie WRSA EP wykrył wszystkie zagrożenia i je usunął, a więc ochrona offline jest tak samo skuteczna, jak w przypadku testu Webroot SecureAnywhere Antivirus.

2. W drugiej fazie sprawdzano wykrywalność na poziomie HTTP. Na 40 złośliwych hostów dystrybuujących malware, WRSA EP zablokował 33.

3. Trzecia faza obejmowała sprawdzenie skuteczności ochrony wykorzystując lokalne sygnatury oraz ochronę lokalną w czasie rzeczywistym. Z pozostałych 7 plików zapisanych na dysk, Webroot automatycznie wykrył i usunął 7 jeszcze przed ich uruchomieniem.

Wydajność

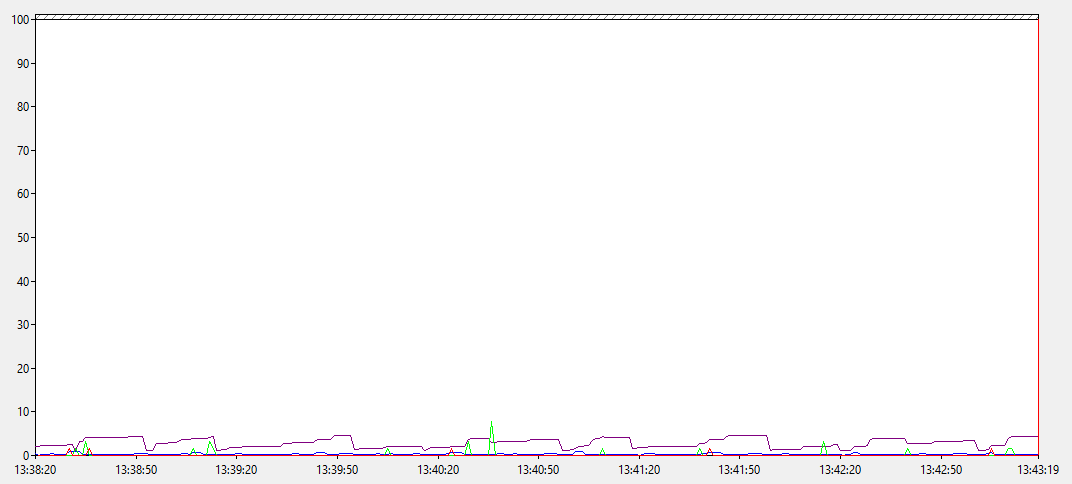

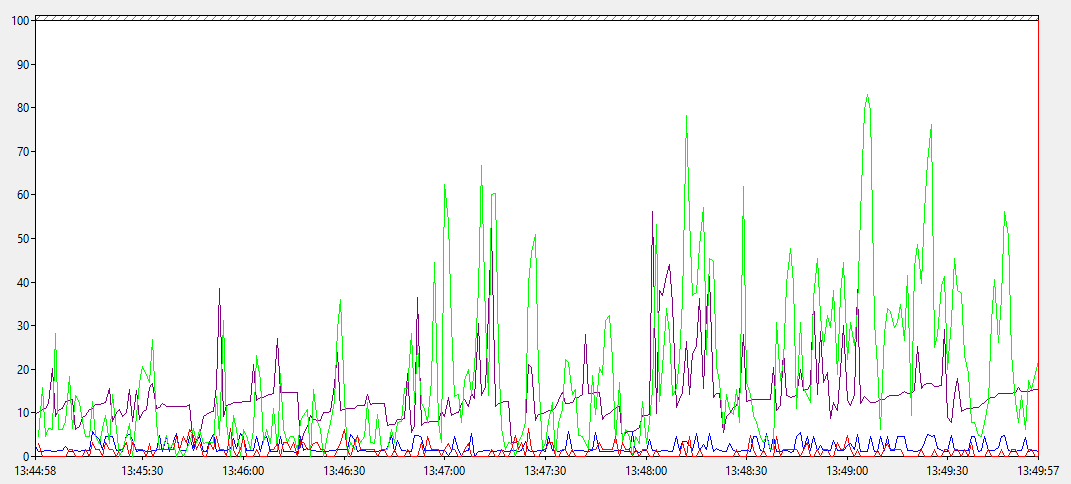

Stacja robocza: 4 rdzenie, 2GB RAM. Sprawdzając wydajność programu skupiono się tylko na procesach wykreowanych przez aplikację antywirusową. Metoda ta pozwala odseparować zużycie procesora oraz pamięci RAM zainstalowanych aplikacji oraz systemu od programu antywirusowego. Zainstalowany Webroot SecureAnywhere Endpoint Protection na wirtualnej maszynie Windows 10 Enterprise Edition x64 poddano badaniu, w którym sprawdzono zużycie zasobów przez poszczególne procesy.

W trybie jałowym, podczas 5-minutowego testu wyniki zbierano co jedną sekundę. Średnio, program do działania potrzebował 0,146% czasu procesora i ~3MB pamięci RAM.

Podczas 5-minutowego skanowania, procesy Webroota średnio zużywały 19,562% czasu procesora i ~15MB RAM.

Ceny rozwiązania biznesowego Webroot SecureAnywhere Endpoint Protection dostępne są po skontaktowaniu się z polskim dystrybutorem lub partnerem i ustalane są indywidualnie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy