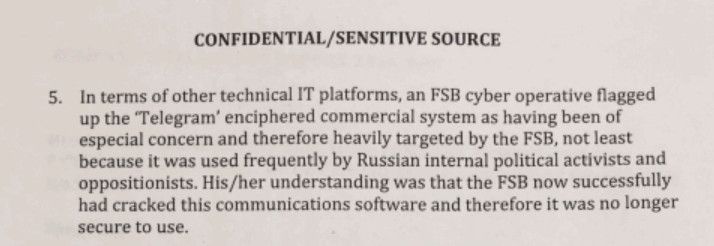

Do sieci trafił dokument potwierdzający rzekome kompromitujące dowody obecnego prezydenta USA Donalda Trumpa (w posiadaniu których są agenci FSB), w trakcie gdy ten (podobno) zabawiał się w hotelu „Moskwa” z rosyjskimi prostytutkami. Dokument przez wiele serwisów jest dementowany i uznawany za fałszywy, jednak nas najbardziej interesuje coś innego – w raporcie znajduje się zdanie, które mówi, że „FSB z powodzeniem złamało szyfrowanie komunikatora Telegram, więc nie może być on dłużej uznawany za bezpieczny”.

„His/her understanding was that the FSB now successfully had cracked this communications software and therefore it was no longer secure to use”.

Śpieszymy z wyjaśnieniem, że Telegram został zafundowany przez rosyjskiego przedsiębiorcę Pavla Durova, co sprawę czyni jeszcze bardziej podejrzaną. Jednak to nie wszystkie poszlaki, które mogą wskazywać na rzekome złamanie stosowanych szyfrów wiadomości przez komunikator Telegram (a w przeszłości zdarzało się to co najmniej dwa razy). Tak się składa, że Telegram wspiera szyfrowanie „end-to-end”, które uznawane jest za niezwykle bezpieczne i trudne do złamania, jednak nie stosuje go domyślnie (użytkownik musi to zrobić sam wybierając „czat bezpieczny” z drugą osobą), czyli podobnie jak komunikatory: Facebook Messenger, Kakao, Snapchat i (o dziwo) BlackBerry Messenger.

Czy raport jest prawdziwy?

Za bardzo nie interesują nas rzekome prywatne i intymne igraszki Donalda Trumpa z prostytutkami – nawet, jeżeli do takiego spotkania doszło, a dowody w posiadaniu których jest FSB (według doniesień szpiega brytyjskiego). Najistotniejszą sprawą jest fakt, czy raport jest prawdziwy, a jeżeli nie, to komu mogło zależeć, aby skompromitować Donalda Trumpa? Aby uzyskać odpowiedź na to drugie pytanie zachęcamy do prywatnego śledztwa, natomiast w kwestii Telegramu śpieszymy z pomocą:

– Rzekomy raport pochodzi z sierpnia 2016 roku i został opracowany przez brytyjskiego szpiega (prawdopodobnie).

– Zarówno Trump, jak i „Rosja” stanowczo zaprzeczają tym „dowodom” (chociaż ten argument chyba nikogo nie przekonuje).

– Raport wspomina o spotkaniu prawnika Trumpa z wysoko postawioną osobą z Kremla w Pradze, Michael Cohen temu zaprzecza i publikuje zdjęcie strony tytułowej swojego paszportu (rozgrzewa gorąca dyskusja na Twitterze bogata w memy wyśmiewające przedstawione „dowody”).

– Donald Trump mógł zdawać sobie sprawę, że w hotelowym pokoju mogą być ukryte kamery oraz podsłuchy. Czy podjąby się takiego ryzyka dla chwili perwersyjnej przyjemności?

– Żaden większy serwis informacyjny nie potwierdza autentyczności raportu.

– Rzekomy brytyjski agent nie wyjaśnia, w jaki sposób Telegram mógł zostać zhackowany.

Co z Telegramem?

Jeżeli raport jest fałszywy i ma on na celu tylko skompromitowanie Donalda Trumpa, to i tak warto zastanowić się dwa razy, czy swoją prywatność można powierzyć komunikatorowi Telegram. W całej swojej nowoczesnej technologii zastosowanej do szyfrowania komunikacji, Telegram może mieć słaby punkt, albo nawet kilka punktów:

– We wrześniu 2016 roku irański rząd oraz Amir Rashidi (badacz bezpieczeństwa) potwierdzili, że irańscy hackerzy zdołali przechwycić 15 milionów numerów telefonów użytkowników komunikatora Telegram (co pozwoliło im odczytywać wiadomości), chociaż trzeba szczerze powiedzieć, że nie złamano w jakiś magiczny sposób szyfrowania, lecz wykorzystano błąd, który umożliwiał przechwycić wiadomości SMS podczas uwierzytelniania nowego urządzenia.

– Jednak rok wcześniej tzw. „Secure Chat”, czyli czat z drugą osobą, który szyfrowany jest metodą end-to-end został złamany (pisali o tym eksperci z Zimperium), a zazyfrowane wiadomości można było odczytać nawet wtedy, kiedy wiadomość została usunięta z konta użytkownika (uruchomienie exploita wymagało fizycznego dostępu do urządzenia).

Jeżeli macie coś do ukrycia, lub po prostu cenicie swoją prywatność, to na obecną chwilę jedynym bezpiecznym komunikatorem ciągle pozostaje Signal. Jest on dostępny dla Androida, iOS-a, przeglądarki Google Chrome, a także jej pochodnych (dostępna jest wtyczka).

- Signal niedawno pozytywnie przeszedł audyt bezpieczeństwa.

- Ciekawe porównanie Signal vs. WhatsApp znajduje się na blogu firmy Fortinet, chociaż w tym drugim przypadku pojawiły się już informacje o luce w zabezpieczeniach WhatsAppa.

Czy ten artykuł był pomocny?

Oceniono: 0 razy