Budowa systemu operacyjnego Android oraz podejście producenta Google do prywatności sprawia, że instalowane aplikacje z oficjalnego repozytorium zbyt często wymagają większych uprawnień do działania, niż są im w rzeczywistości potrzebne. Najzwyklejsza aplikacja imitująca latarkę wymaga zezwolenia na połączenie z Internetem, albo odtwarzacz audio, który czyta listę kontaktów — w kontekście prywatności wydaje się to sporym nadużyciem.Owa malwersacja niesie ze sobą sporo negatywnych konsekwencji. Z pozoru nieszkodliwe aplikacje przeznaczone do skanowania kodów QR lub czyszczenia systemu operacyjnego ze zbędnych plików tymczasowych, wymagają większych uprawnień w stosunku do zadań, do jakich zostały zaprogramowane. Sprawia to, że użytkownicy systemu Android przestali zwracać uwagę na wymagane uprawnienia i akceptują wszystkie komunikaty, które wyświetlane są podczas instalacji. Ma to swoje negatywne konsekwencje w postaci utraty prywatności, ryzyka zainstalowania szkodliwego mobilnego oprogramowania pod przykrywką zwykłej gry — w efekcie nawet utraty środków na koncie.

Autorzy szkodliwego kodu zmienili tendencję

Na łamach wortalu AVLab zostało opisanych już kilka przypadków, kiedy pod pozorem instalowania gry — i to z oficjalnego źródła lub spoza niego (w postaci pliku APK) — aplikacja przez pewien okres czasu wykonywała to, co do niej należało. W rzeczywistości posiadała pewne szkodliwe ukryte funkcje, które aktywowały się po upływie określonego (zdefiniowanym w kodzie) czasu.

Niegdyś, mobilne wirusy programowano w taki sposób, aby natychmiast infekowały urządzenie i robiły to, do czego zostało stworzone. Dzisiaj, tendencja ta odwraca się o 180 stopni. Deweloperzy złośliwych programów tworzą pełnoprawne aplikacje, tylko po to, aby oszukać zabezpieczenia Google Play i wzbudzić u użytkownika złudne uczucie bezpieczeństwa.

Opisywane przez AVLab mobilne zagrożenia, tylko w ostatnim miesiącu narobiły sporo szkód materialnych:

- Większość aplikacji wykorzystanych do dystrybucji szpiegującego oprogramowania to fałszywe wersje wielu popularnych programów. Agresorzy wykorzystali nazwy i wygląd legalnych aplikacji w celu przyciągnięcia uwagi i zwiększenia liczby pobrań trojana. Z pozoru bezpieczne repozytorium — Google Play — a jednak trojan i tak został pobrany ponad 100000 razy.

- Kilkanaście dni temu zauważono w Polsce próbki trojana Marcher, który atakował użytkowników polskiej bankowości elektronicznej.

- Podobna sytuacja miała miejsce, kiedy twórcy wirusów ukryli pod płaszczykiem niegroźnych programów trojana bankowego BankBot.

- Szkodliwe oprogramowanie w Google Play zidentyfikowano pod postacią gier Cowboy Adventure i Jump Chess. Aplikacje zawierały trojana, którego zadaniem było pozyskanie danych logowania do konta na Facebooku.

Powyższe przykłady pochodzą z ostatnich kilku tygodni i doskonale odzwierciedlają podejście wielu ekspertów do bezpieczeństwa sklepu Google Play. Oficjalne repozytorium z aplikacjami przestaje być wiarygodnym źródłem programów dla systemów Android. Albo Google szybko coś zrobi z tym zrobi, albo autorzy szkodliwych programów wykorzystując socjotechnikę nadal będą realizować swoje cele.

Bacz na własną prywatność i bezpieczeństwo

Niezależnie od kroków jakie podejmie Google, zachęcamy już teraz wszystkich użytkowników systemu Android do podjęcia własnych działań na rzecz poprawy bezpieczeństwa. Oprócz kwestii oczywistych, takich jak: instalacji oprogramowania antywirusowego, usunięciu zbędnych i nieużywanych aplikacji, zweryfikowania ustawień polityki prywatności w telefonie oraz w przeglądarce — zalecamy instalację aplikacji, która pomoże w realizowaniu strategii prywatności i zwiększenia poziomu ochrony.

Po zainstalowaniu dowolnego programu z Google Play lub z pliku APK, Clueful Privacy Advisor jako “osobisty doradca prywatności” wyświetli na pasku zadań swoją ikonę, aby użytkownik mógł przejrzeć uprawniania świeżo zainstalowanego programu. Clueful Privacy Advisor wyświetli ewentualne nadużycia uprawnień, które mogą zagrozić danym osobowym oraz prywatności. W efekcie, możliwe jest dokładnie sprawdzenie, do jakich informacji uzyskuje dostęp zainstalowana aplikacja i co może stać się z zebranymi informacjami — bez wiedzy właściciela telefonu.

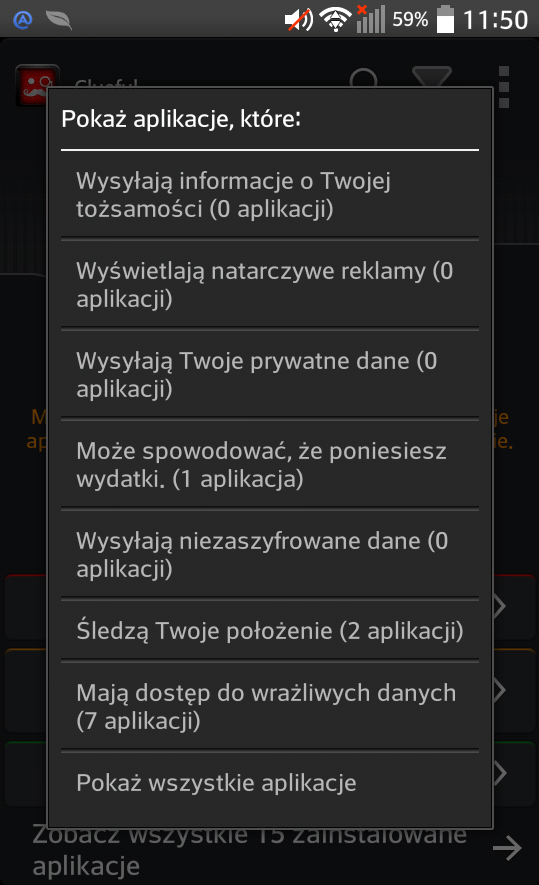

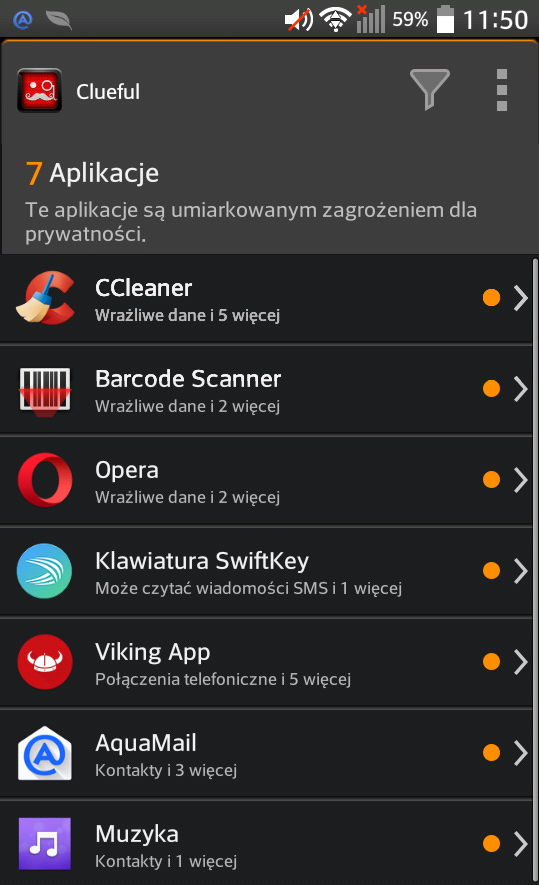

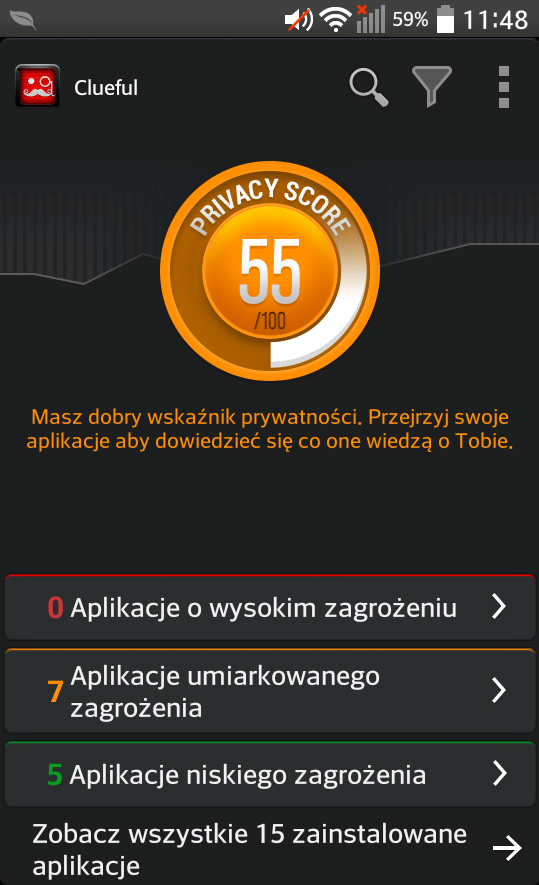

Uruchamiając skanowanie, Clueful wykorzystuje chmurę Bitdefender Cloud, która zawiera informacje na temat setek tysięcy aplikacji (lista jest aktualizowana na bieżąco — 24/7). Zakończone skanowanie zwróci wynik w postaci poziomu prywatności od 1 do 100. Jeśli poziom będzie niski, będzie to oznaczać, że prywatność użytkownika może być zagrożona. Ponadto, dzięki Clueful Privacy Advisor właściciel urządzenia dowie się interesujących rzeczy o zainstalowanych aplikacjach:- czy mogą wysyłać numer telefonu, adres e-mail, kontakty z książki adresowej do reklamodawców,- czy mogą wyświetlać reklamy, – wysyłać hasła w postaci niezaszyfrowanej, które mogą zostać łatwo przechwycone,- przesyłać informacje z kalendarza, – odczytywać i wysyłać wiadomości SMS bez zgody właściciela urządzenia, – wykonywać połączenia telefoniczne bez pytania się o zgodę,- monitorować historię połączeń,- przesyłać ID urządzenia (numer ID może zostać wykorzystany przez reklamodawców i narzędzia analityczne do śledzenia lokalizacji i targetowania reklam),- uzyskiwać dostęp do zdjęć, – i wiele więcej. Clueful Privacy Advisor w 100% realizuje swoje zadanie. Wyświetla nie tylko listę uprawnień wymaganych przez zainstalowane aplikacje, ale demonstruje także informacje, które mogą zostać przekazane do reklamodawcy lub przestępcy (numer telefonu, ID urządzenia, wiadomości SMS, itp.). Clueful w czasie rzeczywistym monitoruje instalowane programy i powiadamia na pasku zadań, jeśli nie obchodzą się one z poszanowaniem prywatności użytkownika.

Czy ten artykuł był pomocny?

Oceniono: 0 razy