W marcu 2019 roku Amnesty International opublikowała raport który ujawnił ukierunkowany atak hakerski na dziennikarzy i obrońców praw człowieka w Egipcie. Ofiary otrzymały nawet e-mail od Google, ostrzegający je, że napastnicy wspierani przez rząd próbowali ukraść ich hasła. Check Point Research odsłania kulisy działań egipskiego rządu, skierowane przeciw obrońcom praw człowieka.

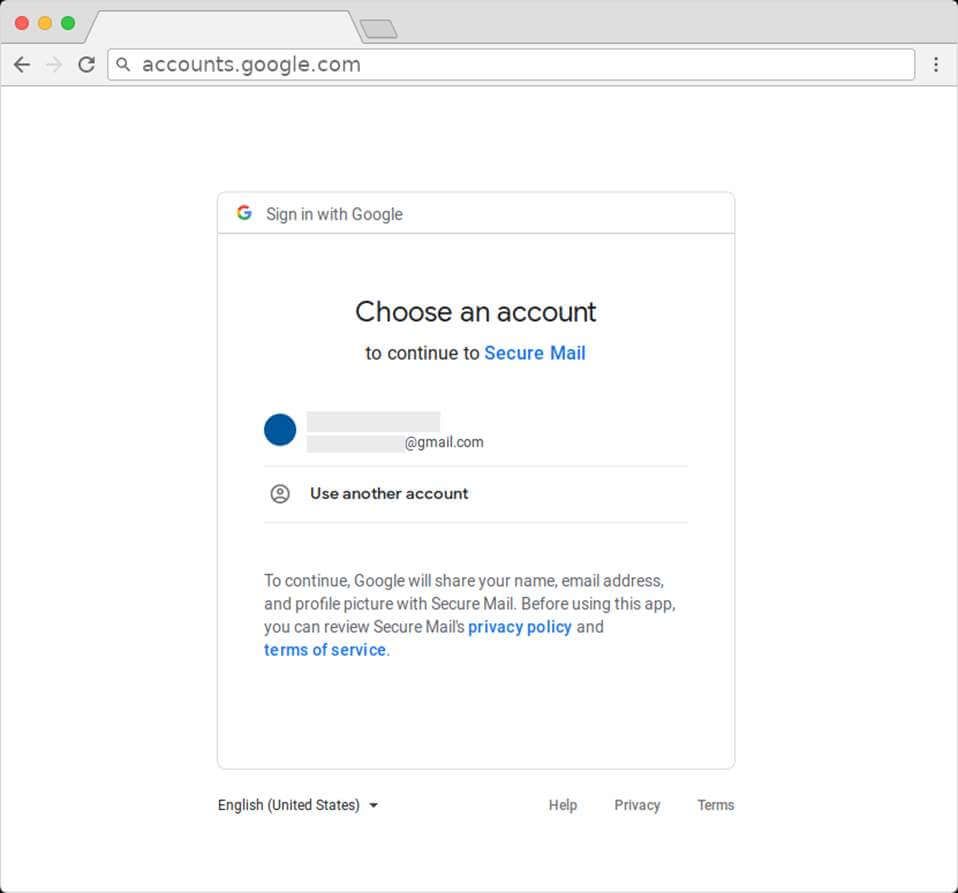

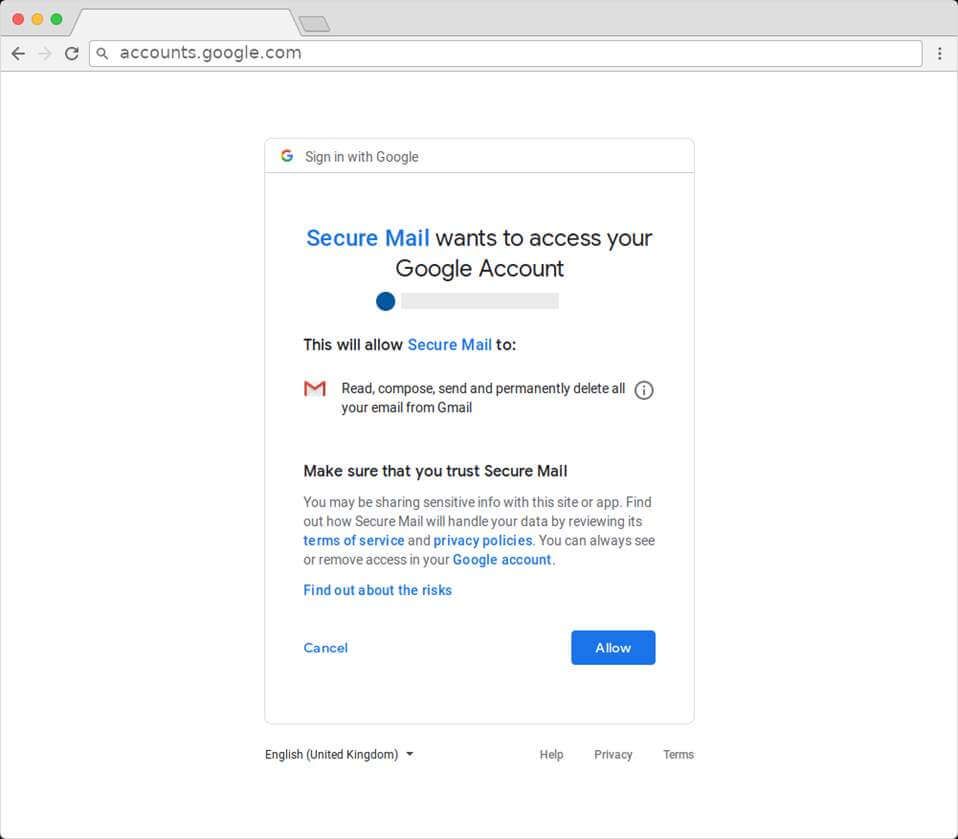

Jak wskazywał raport Amnesty International, atakujący nie stosowali tradycyjnych metod phishingu lub kradzieży danych uwierzytelniających, ale skorzystali z bardziej skrytego i skutecznego sposobu uzyskania dostępu do skrzynek pocztowych ofiar: poprzez protokół „OAuth Phishing” udostępniania aplikacjom i stronom trzecim informacje przechowywane u innych dostawców usług. Dzięki temu atakujący manipulowali ofiarami i zapewnili sobie pełny dostęp e-maili.

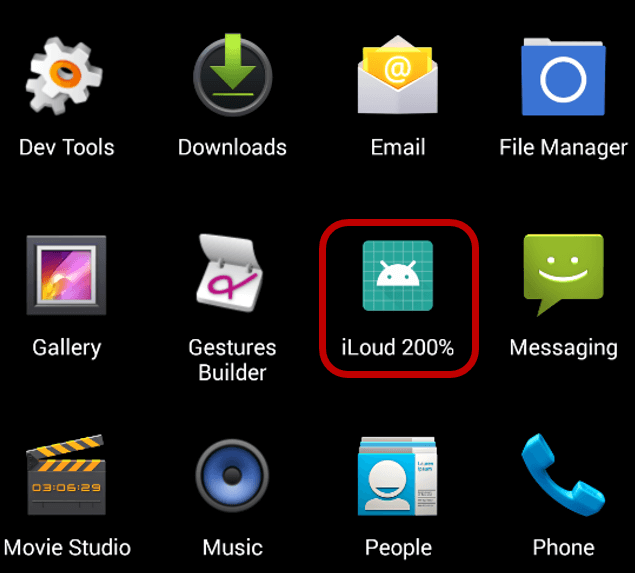

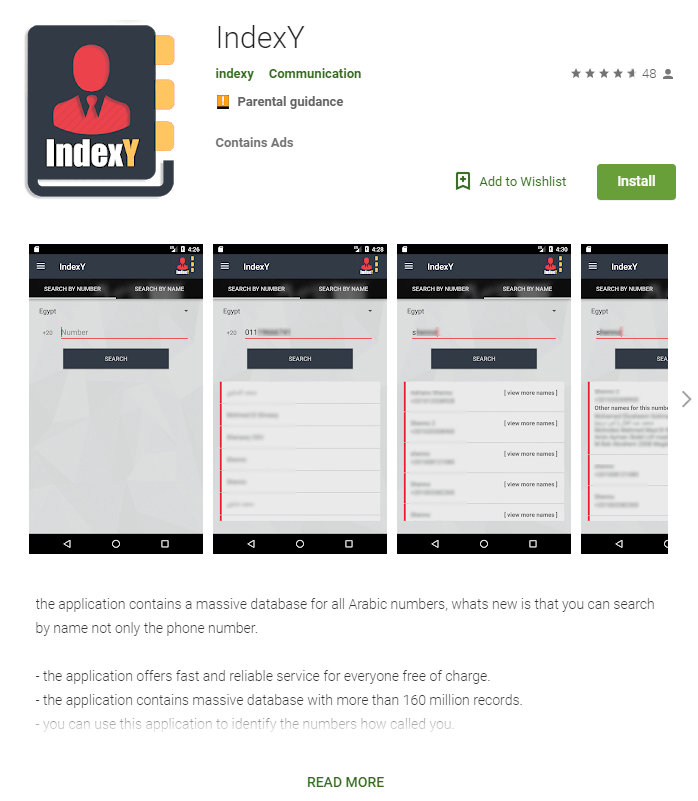

Check Point Research był jednak w stanie odnaleźć nieznane lub nieujawnione wcześniej „złośliwe metadane” związane z tą operacją. Nowa strona internetowa, która została przypisana do tej akcji, ujawniła, że atakujący podążali za swoimi ofiarami w więcej niż jeden sposób i mogli tworzyć aplikacje mobilne do monitorowania swoich celów i umieszczając je w oficjalnym sklepie Google Play Store.

Po tym, jak Check Point Research poinformował Google o związanych z tymi działaniami aplikacjach, firma szybko usunęła je z Play Store i objęła zakazem tworzącego je programistę.

Tymczasem w drugiej połowie września dwóch działaczy, którzy byli celem ataku cybernetycznego, aresztowano w ramach łapanki obejmującej wybitne postaci opozycji będącej elementem tłumienia przez egipski rząd protestów antyrządowych. Firma Check Point stwierdziła, że centralny serwer używany w atakach został zarejestrowany w imieniu egipskiego Ministerstwa Łączności i Technologii Informacyjnych oraz że współrzędne geograficzne umieszczone w jednej z aplikacji służących do śledzenia działaczy odpowiadały siedzibie głównej egipskiej agencji szpiegowskiej — Generalnej Służby Wywiadu.

Według raportu Check Point, atak ten rozpoczął się już 2016 roku. Ostateczna liczba ofiar jest nieznana, ale Check Point zidentyfikował 33 osoby, w większości dobrze znane postacie społeczeństwa obywatelskiego i opozycji, które były celem jednej z części operacji.

Odkryliśmy listę ofiar, na której znaleźli się indywidualnie wybrani działacze polityczni i społeczni, wybitni dziennikarze i członkowie organizacji non-profit w Egipcie.

Powiedziała Aseel Kayal, analityk Check Point, w rozmowie z New York Times.

Dla niektórych działaczy próby włamania się do ich kont email lub telefonów komórkowych stanowią kolejne utrudnienie w ich życiu w Egipcie pod rządami prezydenta as-Sissi, gdzie krytycy i aktywiści narażeni są na aresztowania, długi pobyt w więzieniu, zakaz podróżowania czy zamrożenie ich majątku. Wiele z nich zostało oczernionych w historiach publikowanych w rządowych mediach.

Jak informuje Check Point Research na swoim blogu, w wyniku dochodzenia zainicjowanego przez Amnesty International ujawniono zupełnie nowe aspekty ataku, którego celem było egipskie społeczeństwo obywatelskie. Niezależnie od tego, czy chodzi o strony phishingowe, wyglądające jak aplikacje do programów Outlook i Gmail, czy aplikacje mobilne do śledzenia komunikacji lub lokalizacji urządzenia, jasne jest, że napastnicy stale wymyślają metody docierania do ofiar, nieuprawnionego wchodzenia na ich konta i monitorowania ich działalności.

Czy ten artykuł był pomocny?

Oceniono: 0 razy