Kilka dni temu amerykańskie laboratorium NSS Labs z Austin wydało najnowszy raport zawierający porównawczą analizę rozwiązań antywirusowych dla firm Enterprise Endpoint Protection Solutions (EPP) w ochronie przeciwko malware.

Socjotechnika to jeden z najbardziej skutecznych i najczęściej wykorzystywanych składników cyberataków wobec przedsiębiorstw i osób prywatnych. Aby oszukać użytkowników cyberprzestępcy wykorzystują różne taktyki inzynierii społecznej.

NSS Labs przeprowadził test porównawczy produktów EPP, gdzie na ocenę końcową składały się wyniki z ochrony przeciwko:

- malware implementowanemu poprzez inzynierię społeczną (Socially Engineered Malware)

- exploitami

- phishingiem

Test ten miał na celu zbadanie zdolności produktów do blokowania ataków z wykorzystaniem zastraszania, fałszywych doniesień o problemach z systemami IT, dezinformacji, fałszywego raportowania, fałszywych aktualizacji, złosliwych programów oraz phishingu. Wszystkie te ataki nazywane są powszechnie „malware inżynierii społecznej” (Socially Engineered Malware).

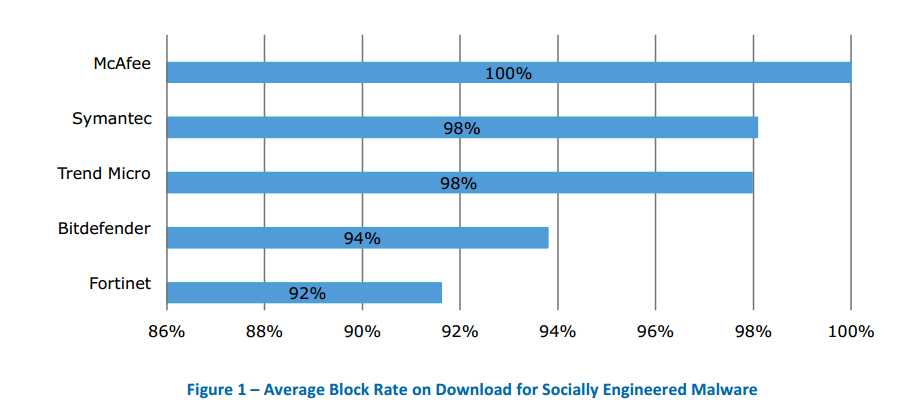

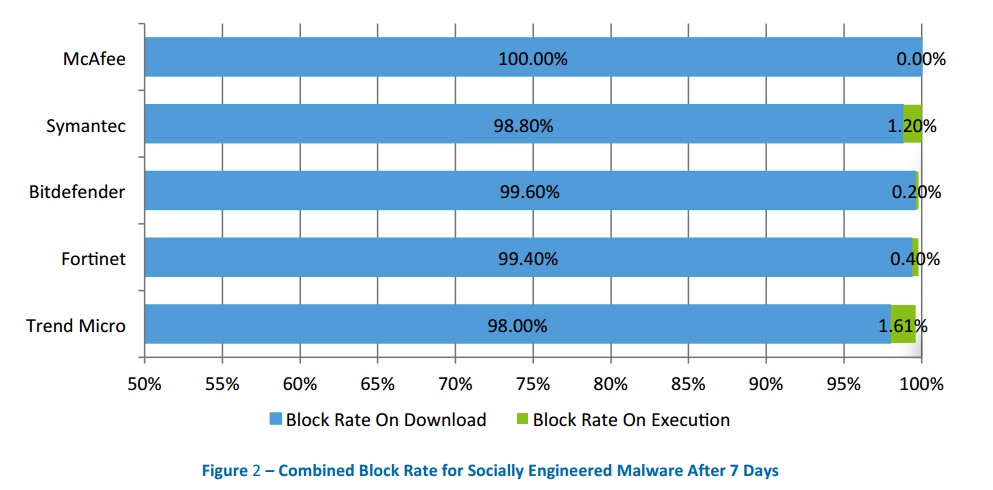

Raport zawiera ocenę 5 produtków Endpoint Protection do ochrony przedsiębiorstw (PPE). Głównym kryterium przydatności produktów był wskaźnik szybkości reakcji na złośliwe oprogramowanie implementowane w środowiska firmowe z wykorzystaniem inżynierii społecznej SEM.

Testowane programy

- Fortigate 100D wraz z Fortinet FortiClient Endpoint Protection 5.0.7.333

- McAfee VirusScan Enterprise i AntiSpyware Enterprise VirusScan Enterprise 8.8.0.975, McAfee Agent 4.8.0.641, Host Intrusion Prevention 8.0.0.2482, Site Advisor Enterprise Plus 3.5.0.724, Solidcore 6.1.1.1.369

- Symantec Endpoint Protection 12.1.3001.165

- Trend Micro OfficeScan 10.6.5300 Service pack 3

- Bitdefender Endpoint Security 5.1.10.283

Środowisko testowe

- System operacyjny Windows 7 Enterprise Service Pack 1 32-bit z wyłączonym Windows Defender

- Internet Explorer 10.0.9200.16660 z wyłączonym filtrem Smart Screen

Źródło malware

Od 15 grudnia 2013 r do 19 stycznia 2014 produkty EPP były badane średnio 218 razy dziennie. Co 6 godzin nowe adresy URL zawierające złośliwe linki były dodawane do bazy. Wszystkie linki wygasłe zostawały usuwane i nie brano ich pod uwagę. Test przeprowadzono na łącznie 497 unikatowych próbkach SEM.

Inne ustalenia

- Przedsiębiorstwa spotykają się cześciej z phishingiem niż z zagrożeniami typu SEM.

- Większość produktów chroni przed SEM jeszcze przed uruchomieniem plików.

- Warto dodać, że najszybciej reagowały na zagrożenia produkty McAfee, Symantec, Trend Micro, Fortinet a na końcu Bitdefender – strona nr 8 w raporcie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy