Ataki przeprowadzane z użyciem exploitów należą do najskuteczniejszych, ponieważ zwykle nie wymagają interakcji ze strony użytkownika, a szkodliwy kod może zostać dostarczony na urządzenie bez wzbudzania podejrzeń. Z tego powodu narzędzia te są często wykorzystywane przez cyberprzestępców motywowanych chęcią kradzieży pieniędzy należących do użytkowników indywidualnych i firm, jak również przez wyrafinowane ugrupowania stosujące ataki ukierunkowane, które polują na poufne informacje.

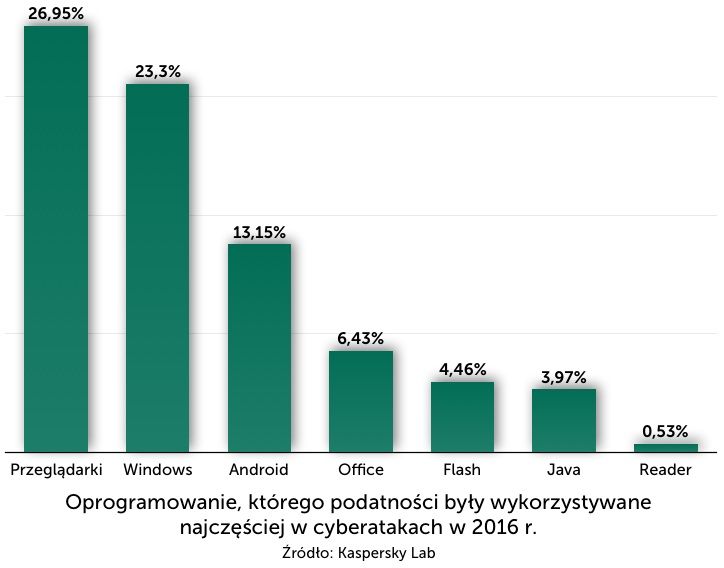

W 2016 r. Kaspersky Lab odnotował 702 mln prób uruchomienia exploitów — szkodliwych narzędzi, które wykorzystują błędy w oprogramowaniu w celu infekowania urządzeń niebezpiecznymi programami, takimi jak trojany bankowe czy ransomware. Jest to o 24,54% więcej niż w 2015 r., gdy technologie ochrony Kaspersky Lab zablokowały nieco ponad 563 mln takich prób. Coraz większe wykorzystywanie exploitów stanowi jedno z kluczowych ustaleń raportu w celu oceny poziomu zagrożenia, jakie stanowią exploity dla konsumentów i firm.

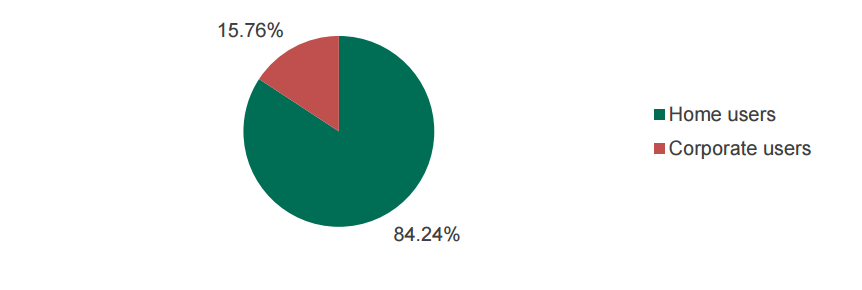

W 2016 r. liczba organizacji, które doświadczyły opisywanych ataków, zwiększyła się o 28,35% i wyniosła ponad 690 000 – to 15,76% wszystkich użytkowników atakowanych z użyciem exploitów.

Najważniejsze ustalenia z raportu

W 2016 r. ponad 297 000 użytkowników na całym świecie było atakowanych przez nieznane exploity (exploity dnia zerowego oraz wysoce zaciemnione znane szkodliwe narzędzia) — co stanowi wzrost o niemal 7% w stosunku do 2015 r. Cena rynkowa nieznanych wcześniej exploitów może sięgać dziesiątek tysięcy dolarów i zwykle są one wykorzystywane przez wyrafinowanych cyberprzestępców przeciwko dużym celom. Takie ataki są blokowane przez technologię „Automatyczne zapobieganie exploitom”, stworzoną przez Kaspersky Lab z myślą o wykrywaniu tego rodzaju wyrafinowanych zagrożeń.

Co ciekawe, pomimo coraz większej liczby ataków z wykorzystaniem exploitów oraz rosnącej liczby zaatakowanych w ten sposób użytkowników korporacyjnych liczba konsumentów, którzy doświadczyli ataku za pośrednictwem exploita w 2016 r., spadła o ponad 20% — z 5,4 mln w 2015 r. do 4,3 mln w 2016 r.

Według badaczy z Kaspersky Lab przyczyną tego spadku może być zmniejszenie się liczby źródeł exploitów: w 2016 r. z podziemnego rynku zniknęło kilka dużych i popularnych zestawów exploitów (Neutrino oraz Angler). Miało to znaczący wpływ na ogólny krajobraz zagrożeń z tej kategorii, ponieważ wiele ugrupowań cyberprzestępczych najwyraźniej utraciło możliwości rozprzestrzeniania szkodliwego oprogramowania. Innym powodem jest szybszy czas reakcji producentów oprogramowania na nowo wykryte problemy z bezpieczeństwem. W efekcie tworzenie i wspieranie naprawdę skutecznego zestawu exploitów przy jednoczesnym osiągnięciu zysku stało się obecnie znacznie bardziej kosztowne dla cyberprzestępców. Nie dotyczy to jednak ataków na organizacje.

W oparciu o statystyki dotyczące wykrywania oraz obserwacje aktywności ugrupowań stosujących ataki ukierunkowane możemy powiedzieć, że profesjonalne grupy cyberszpiegowskie nadal dysponują odpowiednimi budżetami oraz umiejętnościami pozwalającymi tworzyć i rozprzestrzeniać wyrafinowane exploity. Przykładem tego jest niedawny wyciek szkodliwych narzędzi wykorzystywanych rzekomo przez ugrupowanie Equation. Nie znaczy to jednak, że zabezpieczenie firmy przed atakami opartymi na exploitach nie jest możliwe. Aby ugrupowania cyberprzestępcze nie mogły zatriumfować, zalecamy użytkownikom, zwłaszcza korporacyjnym, aby stosowali najlepsze praktyki bezpieczeństwa internetowego i chronili swoje komputery, urządzenia mobilne oraz sieci przy pomocy sprawdzonych i skutecznych narzędzi ochrony — powiedział Aleksander Liskin, ekspert ds. cyberbezpieczeństwa, Kaspersky Lab.

W celu zabezpieczenia komputerów, zarówno domowych jak i firmowych przed atakami za pośrednictwem exploitów eksperci z Kaspersky Lab zalecają realizowanie następujących działań:

- Dopilnuj, aby oprogramowanie zainstalowane na Twoim komputerze było aktualne, i włącz funkcję automatycznej aktualizacji, jeśli jest dostępna.

- Zawsze, gdy istnieje taka możliwość, wybieraj dostawcę oprogramowania, który wykazuje odpowiedzialne podejście do problemu luk w zabezpieczeniach. Sprawdź, czy taki dostawca posiada własny program typu bug bounty, wspierający niezależnych badaczy szukających podatności na ataki.

- Jeśli zarządzasz siecią komputerów PC, stosuj rozwiązania do zarządzania łatami, które umożliwiają scentralizowaną aktualizację oprogramowania na wszystkich kontrolowanych przez Ciebie punktach końcowych.

- Przeprowadzaj regularną ocenę bezpieczeństwa infrastruktury IT organizacji.

- Zapoznaj swój personel z metodami socjotechniki, ponieważ są one często stosowane w celu nakłonienia potencjalnej ofiary do otworzenia dokumentu lub odsyłacza zainfekowanego exploitem.

- Stosuj rozwiązania bezpieczeństwa wyposażone w specjalne mechanizmy zapobiegania exploitom lub przynajmniej technologie wykrywania zagrożeń w oparciu o ich zachowanie w systemie.

- Preferuj dostawców, którzy stosują wielopoziomowe podejście do ochrony przed cyberzagrożeniami, w tym exploitami.

Czy ten artykuł był pomocny?

Oceniono: 0 razy