Specjaliści z Facebooka pokazali, jak międzynarodowa i ogromna firma z niemal nieograniczonym budżetem powinna zarządzać bezpieczeństwem. Setki milionów użytkowników Facebooka, w tym Instagrama było narażonych na utratę konta, ponieważ od 2012 roku Facebook przechowywał hasła w bazie danych w postaci niezaszyfrowanej. Dodatkowo Facebook twierdzi, że dochodzenie nie wykazało, że pracownicy mieli nadużywać dostępu do tych danych. Jednak niektóre źródła mówią, że dostęp do haseł miało ponad 20 000 pracowników Facebooka, którzy od 2012 roku wykonali około 9 000 000 zapytań o elementy danych, które zawierały m.in. hasła użytkowników. Szacuje się, że problem dotyczy od 200 do 600 milionów użytkowników oraz dziesiątek tysięcy użytkowników Instagrama.

To potencjalny wyciek haseł z Facebooka

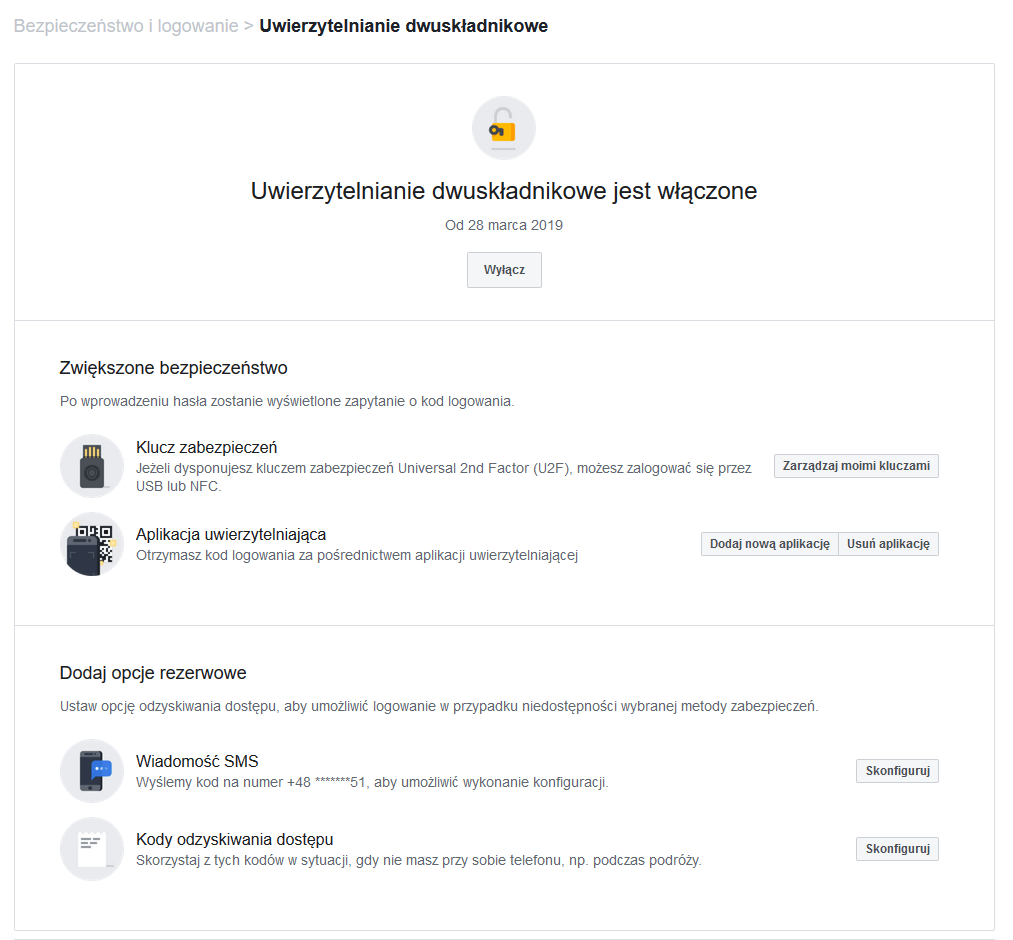

Informatyczne śledztwo nie wykazało, że hasła mogły zostać użyte przez osoby postronne. Niemniej incydent warto potraktować jako potencjalny wyciek. Koniecznie trzeba zmienić hasło i aktywować logowanie dwuskładnikowe w ustawieniach bezpieczeństwa konta. Każdy może to zrobić na tej stronie: https://www.facebook.com/settings?tab=security

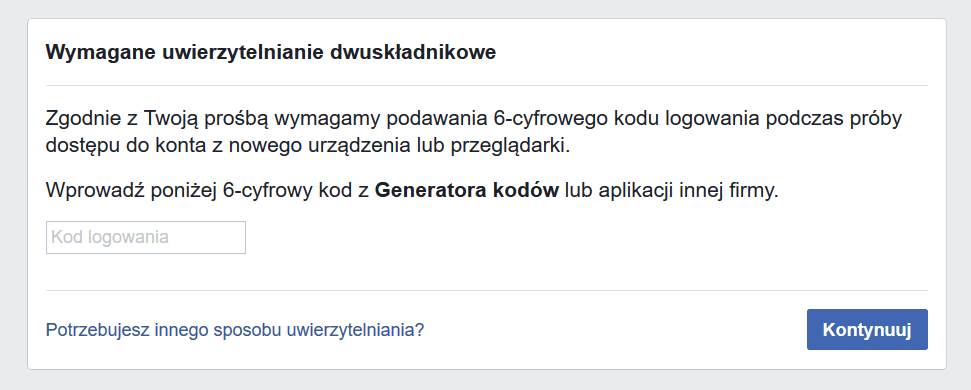

Następnie w pierwszej kolejności trzeba pozbyć się hasła z etapu logowania. Facebook, jak i wiele innych dużych, szanujących się portali, umożliwia logowanie za pomocą drugiego składnika np. aplikacji generującej tymczasowe kody albo klucza bezpieczeństwa.

Jako drugi składnik logowania polecamy program FreeOTP, który znajduje się w sklepie z aplikacjami dla Androida i iOS-a. Narzędzie ma otwarty kod, który jest dostępny na platformie GitHub. Można też wykorzystać aplikację Google Authenticator. Zeskanowany kod QR z monitora komputera automatycznie sparuje Facebooka z aplikacją na smartfonie. Od teraz przy logowaniu wystarczy przepisać kilkucyfrowy kod z urządzenia mobilnego. I to wszystko. Gotowe. Jesteśmy zalogowani. Bezpiecznie i bez hasła.

Zamiast aplikacji FreeOTP można wykorzystać klucz bezpieczeństwa. My polecamy zakup od razu dwóch kluczy Yubikey. Jeden z nich będzie kopią zapasową na wypadek zgubienia tego pierwszego. Poza tym Yubikey można zastosować do logowania się np. do poczty Gmail lub innych wspieranych usług internetowych. Z tym kluczem phishingowe ataki przejmujące konta internetowe po prostu nie zadziałają. Przestępca bez dostępu do klucza (czyli bez włamania się do waszego domu i kradzieży klucza) nie jest w stanie się zalogować.

Nic nie stoi na przeszkodzie, aby skonfigurować zarówno aplikację FreeOTP i klucz bezpieczeństwa. Można je stosować zamiennie przy logowaniu (używać to, co akurat mamy pod ręką).

Dlaczego nie polecamy aktywowania wiadomości SMS z jednorazowym kodem logowania? Otóż Facebook został ostrzeżony przez ekspertów o korzystanie z numerów telefonicznych podanych w konfiguracji uwierzytelnienia dwuskładnikowego o przekazywanie ich swoim partnerom od reklamy. Mówiąc wprost, czerpał z tego korzyści finansowe w zamian za udostępnianie numerów telefonów, które miały służyć do bezpiecznego logowania.

Facebook w oświadczeniu poinformował, że problem z hasłami przechowywanymi w sposób jawny został już naprawiony. Firma przypomina, że oprócz zastosowanych metod szyfrowania haseł, wykorzystuje powiadomienia o logowaniu z podejrzanych urządzeń i lokalizacji (można to zauważyć, np. logując się z innego kraju przy aktywnym połączeniu VPN). Mimo wszystko użytkownikom Facebooka i innych serwisów internetowych zalecamy korzystanie przy logowaniu z klucza bezpieczeństwa lub innej metody, która nie będzie bazować na tradycyjnych hasłach.

Czy ten artykuł był pomocny?

Oceniono: 0 razy