Po co instalować fałszywego antywirusa? Dokładnie z takich samych pobudek co trojana bankowego albo oprogramowanie RAT. Badacze firmy Avast opisują taką kampanię, w której instalator „fakeMBAM”, podszywający się pod Malwarebytes Anti-Malware, był dystrybuowany pod tą samą nazwą co pierwowzór — używał tej samej ikony i tworzył katalog instalacyjny zawierający legalne pliki PE podpisane cyfrowo przez Malwarebytes. Jednak to wszystko było tylko pozorem, ponieważ instalator w rzeczywistości zawierał backdoora.

Wiele aplikacji można aktualizować automatycznie i bez udziału użytkownika. Jest to powszechnie uważane za dobrą praktykę z punktu widzenia bezpieczeństwa, ponieważ możliwe staje się szybkie rozesłanie łaty na krytyczną lukę. Jednak w pewnych sytuacjach automatyczna automatyzacja to dodatkowe ryzyko, ponieważ umożliwia twórcom oprogramowania wysyłanie dowolnego kodu na komputery w niemal dowolnym czasie. W takich przypadkach użytkownicy często nie mają innego wyjścia, jak tylko zaufać programistom.

Nietypowy wektor infekcji: łańcuch dostaw aktualizacji

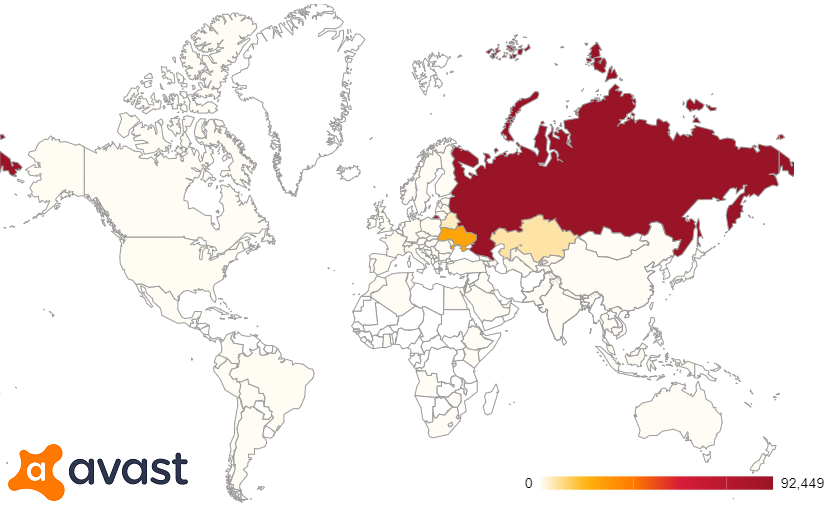

Nieuczciwi pracownicy albo hakerzy uzyskali dostęp do procesu aktualizacji programu Download Studio i trzech aplikacji blokujących reklamy, próbując dostarczyć backdoor FakeMBAM setkom tysięcy ofiar, głównie w Rosji, na Ukrainie i Kazachstanie. W pewnym sensie można mówić o ukierunkowanej kampanii w ludność posługującą się cyrylicą.

Fałszywy Instalator Malwarebytes zawierał legalne pliki PE podpisane cyfrowo przez Malwarebytes z pewnymi dodatkami. W rzeczywistości instalowany był backdoor, aby umożliwić ich operatorom wysyłanie dodatkowych złośliwych ładunków na zainfekowane maszyny.

Atak na łańcuch dostaw to jeden z najniebezpieczniejszych i najskuteczniejszych wektorów infekcji, coraz częściej wykorzystywany w zaawansowanych operacjach przestępczych na przestrzeni ostatnich lat. Wykorzystuje konkretne słabe punkty we wzajemnie połączonych systemach zasobów ludzkich, organizacyjnych, materiałowych oraz intelektualnych biorących udział w cyklu życia produktu: od wstępnego etapu rozwoju po użytkownika końcowego. Mimo zabezpieczeń infrastruktury producenta, luki mogą występować w systemach dostawców, sabotując łańcuch dostaw i prowadząc do destrukcyjnego i nieoczekiwanego naruszenia bezpieczeństwa danych.

Czy ten artykuł był pomocny?

Oceniono: 0 razy