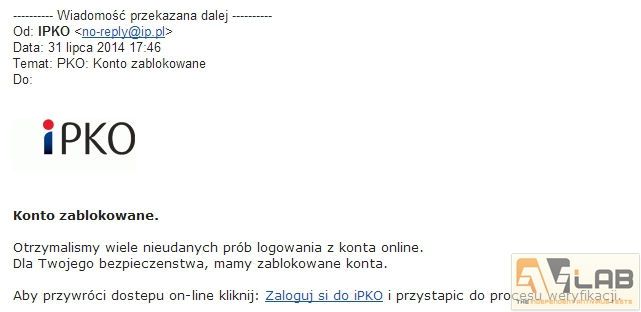

W ostatnich dniach pracownicy labu G DATA byli świadkami szeroko zakrojonego cyberprzestępczego ataku, którego celem jest wyłudzenia danych dostępowych do serwisu internetowego iPKO oraz kodów jednorazowych umożliwiających zatwierdzanie przelewów. Atak rozpoczyna się w momencie otrzymania przez użytkownika wiadomości mailowej o tytule „PKO: Konto zablokowane” wysłanej rzekomo z adresu [email protected]. Przestępcy wykorzystali adres domeny mogący sugerować związek z systemem bankowości iPKO tzw. fake mail czyli wiadomość ze sfałszowanym adresem nadawcy.

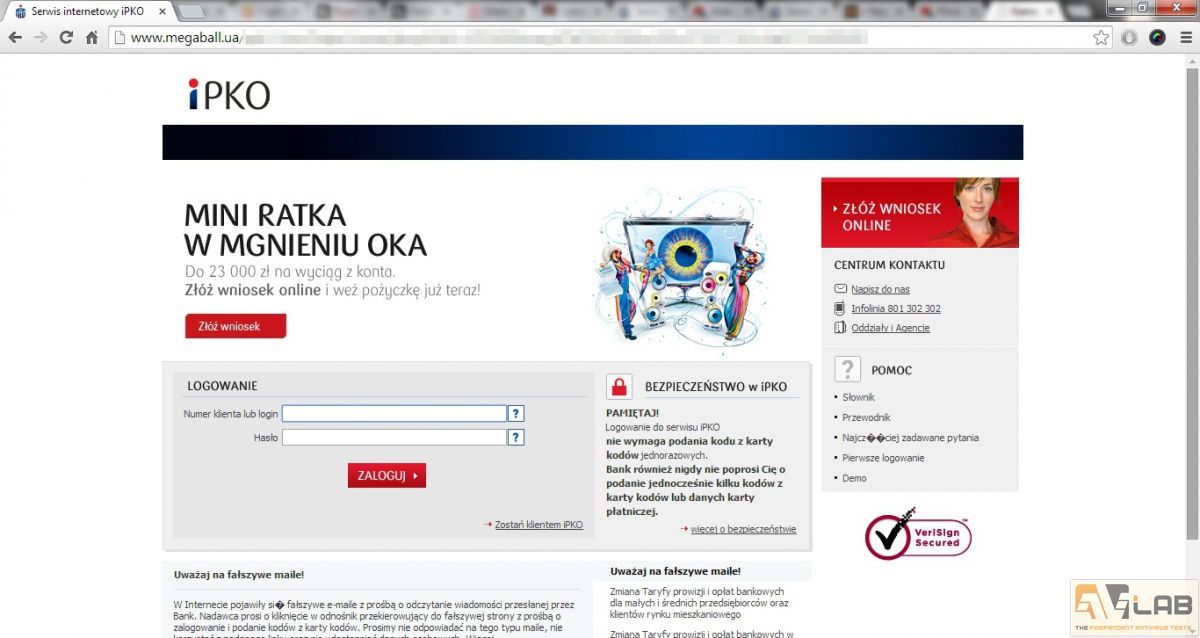

Korespondencja już na pierwszy rzut oka powinna wzbudzić nieufność odbiorcy. W tak zwięzłym tekście przestępcy popełnili kilka błędów fleksyjnych czy literówek. Jednak użycie niewłaściwych końcówek może umknąć mniej uważnym użytkownikom, w szczególności iż treść maila ma na celu wzbudzenie strachu u odbiorcy. Informacja o wielu nieudanych próbach logowania do konta czego wynikiem jest jego blokada, nie należy do miłych. Ale o to otrzymujemy remedium! Środek zaradczy w postaci procesu weryfikacji. Po kliknięciu w odnośnik „Zaloguj si do iPKO” i po serii kilku przekierowań trafiamy na stronę logowania. Idealną kopie strony PKO, której jedynym celem jest wyłudzenie danych niczego nie podejrzewających użytkowników.

Jeżeli jednak użytkownik zastosuje się do podstawowych zasad bezpieczeństwa, wtedy przestępcy skazani są na porażkę. Jedno spojrzenie w pasek adresowy demaskuje złodziei już na starcie. Brak ikony kłódki oznaczającej połączenie szyfrowane oraz sam adres powinny być wystarczającym powodem do jak najszybszego opuszczenia strony. Hakerzy wykorzystali witrynę ukraińskiego dystrybutora wyposażenia lunaparków, by umieścić tam fałszywą stronę logowania do konta iPKO.

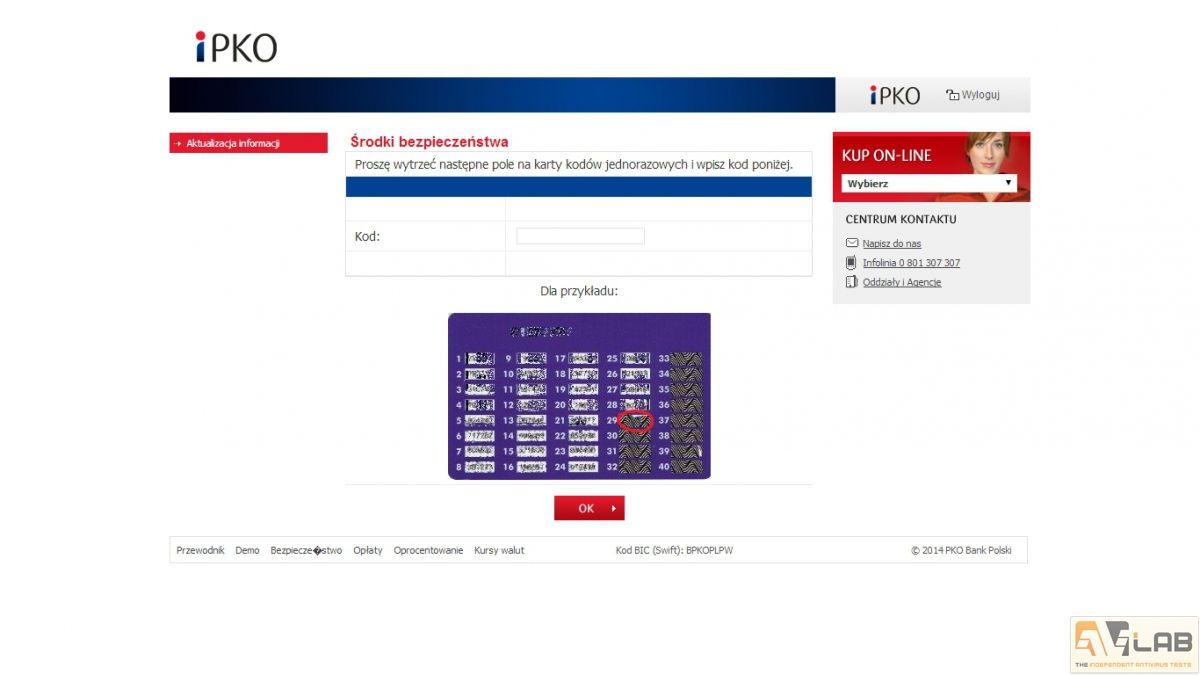

Sam proces wyłudzenia danych nie jest zbyt wyszukany. Ofiara po zalogowaniu się i tym samym podaniu swoich danych dostępowych do konta zostaje poproszona o wpisanie kodu jednorazowego. Nie trudno się domyślić, że także te dane trafiają do przestępców.

Po przekazaniu kodu jednorazowego użytkownikowi ukazuję się taki o to komunikat.

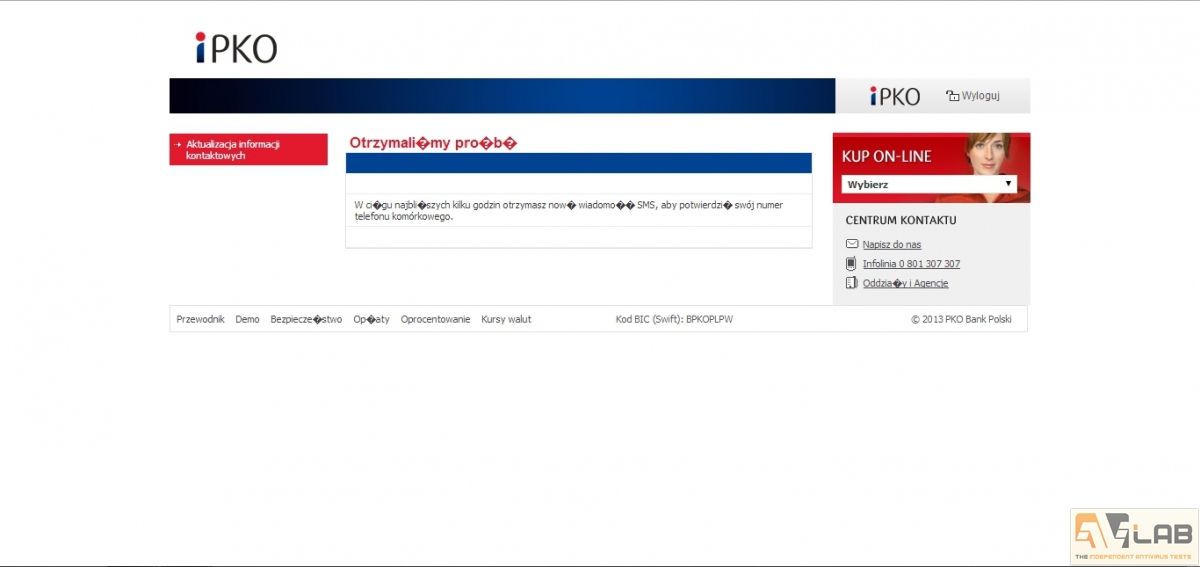

„Otrzymaliśmy prośbę

W ciągu najbliższych kilku godzin otrzymasz nową wiadomość SMS, aby potwierdzić swój numer telefonu komórkowego.”

Tym samym złodzieje kupują sobie czas, tak potrzebny do wykorzystania zdobytych informacji czyli opróżnienia konta. Mając dane logowania ofiary oraz jednorazowy kod mogą oni przelać pieniądze ofiary na wcześniej utworzone konto. Taki rachunek otwiera się najczęściej na słupa, by zatrzeć ślady i uniemożliwić identyfikacje prawdziwych sprawców kradzieży.

Jak nie stracić pieniędzy?

Przeczytaj, zapamiętaj i stosuj się do porady ekspertów G DATA SecurityLabs.

- Administratorzy banków zazwyczaj nie wysyłają wiadomości zawierających prośbę o zalogowanie się w serwisie. Taki mail powinien zwiększyć naszą czujność, powinniśmy stosować się do zasady obowiązującej w ruchu drogowym – ograniczonego zaufania do innych uczestników, w tym przypadku, ruchu sieciowego.

- Nie otwieraj odnośników bezpośrednio z wiadomości e-mail. Jeżeli już postanowisz zalogować się w serwisie wpisz adres ręcznie do przeglądarki. Przestępcy stosują ten trik zamieszczając odnośniki przekierowujące do witryn które do złudzenia przypominają oryginały.

- Zamknij luki bezpieczeństwa – bądź pewny że oprogramowanie którego używasz jest to najnowsza wersja dostępna u producenta.

- Nigdy nie wysyłaj danych dostępowych poprzez e-mail – prośby o podanie loginu i hasła w wiadomości zwrotnej ignoruj od razu po ich otrzymaniu.

- Zwracaj uwagę czy znajdujesz się na właściwej stronie oraz czy połączenie jest szyfrowane – większość serwisów po przejściu do strony logowania wykorzystuję połączenie szyfrowane. Jeśli stwierdzisz jego brak, coś jest nie tak.

- Chroniony przez oprogramowanie zabezpieczające – dobre rozwiązanie w kwestii bezpieczeństwa powinno być podstawowym wyposażeniem, każdego użytkownika Internetu. Nie powinno się to ograniczać jedynie do programu antywirusowego, uzupełnieniem powinny być filtry spamowe, firewall oraz skaner w czasie rzeczywistym przed zagrożeniami online.

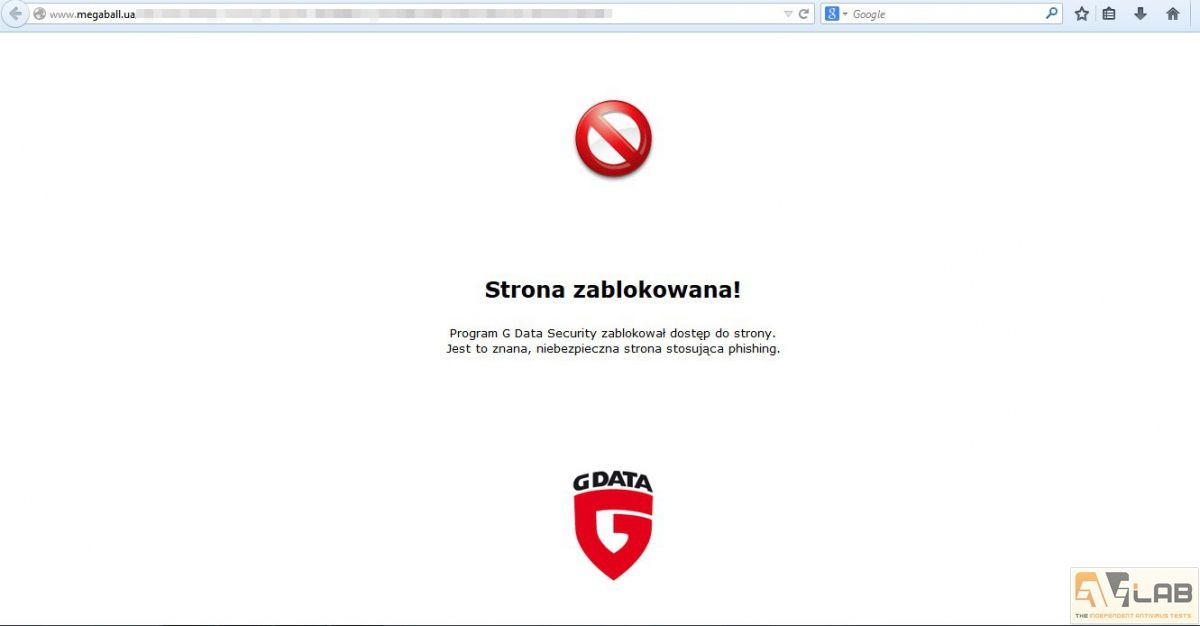

Oprogramowanie antywirusowe G DATA chroni użytkowników przed próbami phishingu prowadzącymi do utraty pieniędzy blokując niebezpieczne strony. Storna wykorzystywana do ataku na klientów banku PKO jest blokowana i znajduję się na tzw. czarnej liście.

źródło: G Data

Czy ten artykuł był pomocny?

Oceniono: 0 razy