Słabe lub domyślne hasła są przyczyną 81% przypadków naruszenia bezpieczeństwa danych. Mimo świadomości związanej z incydentami wycieków większość osób posługuje się właśnie takimi poświadczeniami. Użytkownicy często wykorzystują to samo, jedno hasło w różnych witrynach i serwisach, ułatwiając w ten sposób pracę hakerom. Zdaniem ekspertów era logowania opartego na haśle zbliża się nieuchronnie do końca.

Hasła to nie tylko łakomy kąsek dla działań hakerskich, ale także strata czasu. Według badań przeprowadzonych przez Yubico producenta kluczy uwierzytelniania sprzętowego, użytkownicy spędzają przeciętnie 10,9 godziny rocznie na wprowadzaniu i (lub) resetowaniu haseł. W środowiskach korporacyjnych ma to rzekomo przekładać się na średnio 5,2 miliona dolarów rocznie.

Wprawdzie tradycyjne uwierzytelnianie wieloskładnikowe (MFA) wprowadza kolejną warstwę zabezpieczeń, to jednak ataki phishingowe nadal są w stanie poradzić sobie z tego rodzaju obroną. Sytuacja jest jeszcze gorsza z uwagi na niski wskaźnik korzystania z MFA przez użytkowników końcowych. Tak zwany drugi składnik uwierzytelniający (2FA) można oszukać przy pewnych okolicznościach, co udowodnił Piotr Duszyński, prezentując atak Modlishka.

W3C i FIDO Alliance pracują usilnie nad tym, aby hasła stały się przeszłością i zostały zastąpione przez WebAuthn API, który obecnie jest oficjalnym standardem dla systemów Windows 10 i Android oraz aplikacji Google Chrome, Mozilla Firefox, Microsoft Edge i Apple Safari. Wdrożenie WebAuthn daje użytkownikom możliwość łatwiejszego logowania się do usług i urządzeń za pomocą danych biometrycznych i (lub) kluczy bezpieczeństwa FIDO. Zapewnia też znacznie wyższy poziom zabezpieczeń, w porównaniu z systemem opierającym się wyłącznie na hasłach.

Jak działa WebAuthn (Web Authentication)?

Według W3C opracowany przez FIDO Alliance zestaw specyfikacji FIDO2 rozwiązuje cztery główne problemy tradycyjnego uwierzytelniania:

- Bezpieczeństwo: poświadczenia logowania kryptograficznego FIDO2 są unikalne dla każdej strony internetowej. Dane biometryczne lub inne informacje poufne, takie jak hasła, nigdy nie opuszczają urządzenia użytkownika i nigdy nie są przechowywane na serwerze. Ten model bezpieczeństwa eliminuje ryzyko phishingu, wszelkich form kradzieży haseł i ataków typu replay.

- Wygoda: użytkownicy logują się za pomocą prostych metod, takich jak czytniki linii papilarnych, kamery, klucze bezpieczeństwa FIDO lub własne urządzenie mobilne.

- Prywatność: ponieważ klucze kryptograficzne FIDO są unikalne dla każdej witryny internetowej, nie można ich używać do śledzenia użytkowników w różnych witrynach.

- Skalowalność: strony internetowe mogą włączać FIDO2, poprzez proste wywoływanie API, we wszystkich wspieranych przeglądarkach i na wszystkich platformach, na miliardach urządzeń, z których użytkownicy korzystają codziennie.

Na pewno standard WebAuthn stanowi dla wszystkich duży krok naprzód w zwiększaniu bezpieczeństwa i użyteczności Internetu, ale nie należy oczekiwać, że wszyscy będą go wdrażać z dnia na dzień. Standardy sieciowe wymagają dużo czasu, aby dojrzeć i osiągnąć skuteczność. opracowanie praktycznego rozwiązania dla uwierzytelniania odpornego na rozprzestrzeniający się w sieci phishing.

– komentuje Mariusz Politowicz, inżynier techniczny Bitdefender z firmy Marken Systemy Antywirusowe.

Nowe rozwiązanie stanowi przełomowy krok, teraz przechodzimy do kolejnej fazy naszej wspólnej misji, która zapewni wszystkim użytkownikom prostsze i pewniejsze uwierzytelnianie w Internecie, zarówno dzisiaj jak i przez wiele kolejnych lat.

– powiedział Bret MacDowell, dyrektor wykonawczy w FIDO Alliance.

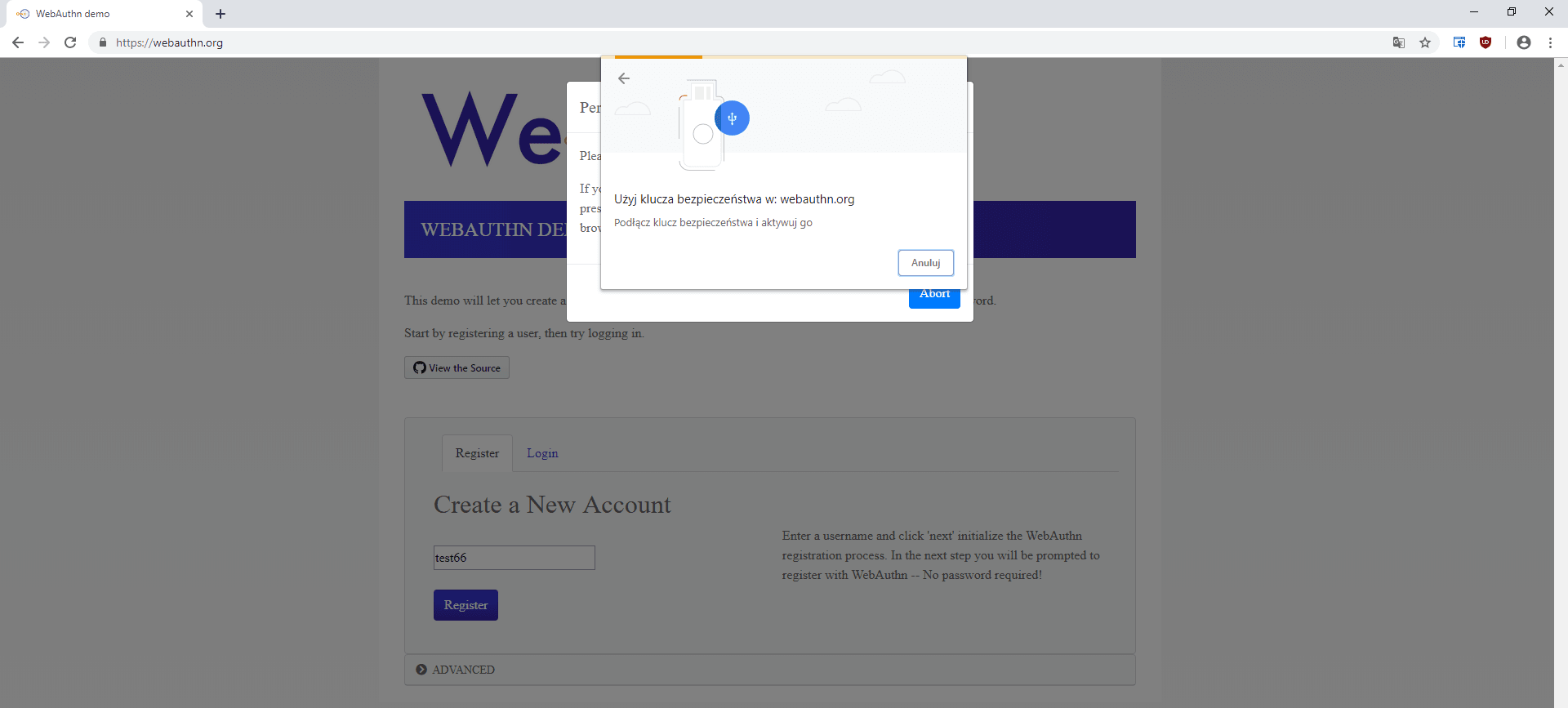

Demo zakładania konta i logowania się via WebAuthn znajduje się na stronach:

- https://webauthn.org/

- https://demo.yubico.com/webauthn

- https://webauthn.io/

Zakładanie kont w serwisach za pomocą WebAuthn będzie jeszcze łatwiejsze. Nie trzeba wymyślać trudnych poświadczeń i zapisywać ich w menadżerach haseł. Standard WebAuthn wykorzystuje silną kryptografię, podobną do tej, która jest używana w szkodliwym oprogramowaniu z rodziny ransomware (przy szyfrowaniu plików). Sprzętowy klucz bezpieczeństwa będzie takim uniwersalnym menadżerem haseł do wszystkich stron internetowych z osobna, które wdrożą WebAuthn. Użytkownik będzie musiał zadbać o bezpieczne przechowywanie klucza sprzętowego i jego kopię zapasową. Hasła w tradycyjnym tego słowa znaczeniu znikną na dobre (niemożliwy do złamania klucz kryptograficzny podzielony na dwie części będzie odpowiednikiem hasła i będzie inny dla każdej strony internetowej). Część publiczna klucza zostanie udostępniana serwerowi, a część prywatna nigdy nie opuści klucza sprzętowego.

Czy ten artykuł był pomocny?

Oceniono: 0 razy