Gracze nie mają lekko, w tym również i Polscy. Jak pisze na swoim blogu G Data, nasz kraj ma ponad 14 milionów graczy, z których aż połowa mówi, że korzysta wyłącznie z legalnych wersji gier komputerowych. Nie byłoby w tym nic dziwnego, bowiem każdy wie jak wygląda sytuacja z graczami w Polsce. Odkładając na bok kwestie przyczynowe piracenia gier, w graczy komputerowych, a więc w rynek warty miliony dolarów poraz kolejny uderzyli cyberoszuści. Eksperci z G Data SecurityLabs przedstawiają porady, jak nie dać się oszukać.

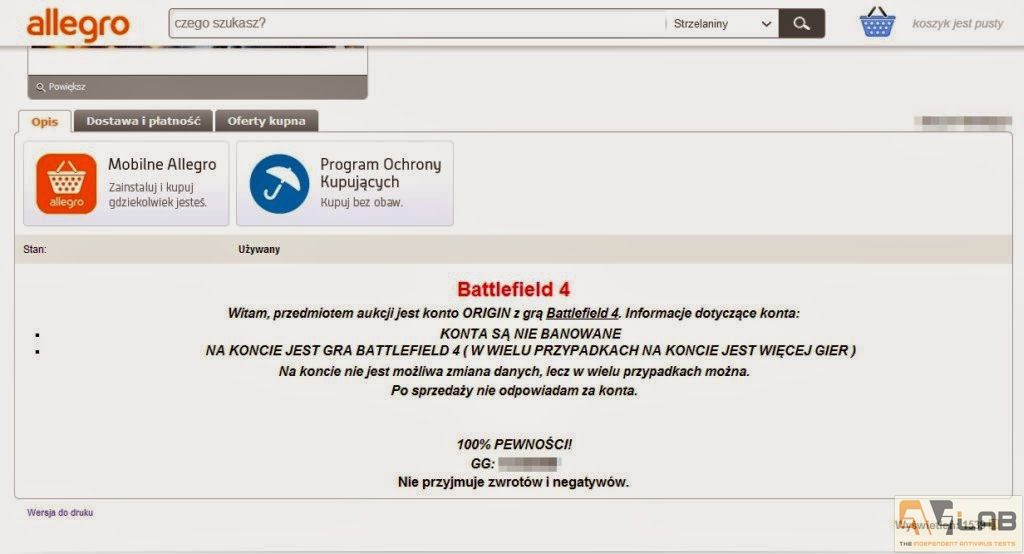

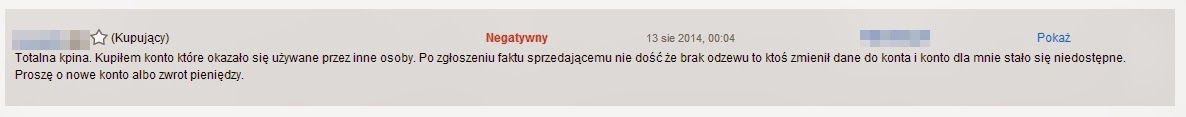

Przestępcy wykorzystują złośliwe oprogramowanie, phishing, fałszywe oferty z kluczami lub onlinową walutą do gier, by zwabić swoje ofiary w pułapkę. Klucze rejestracyjne do bestsellerów jak Battelfield 4 czy Titanfall można kupić na nielegalnych forach czy serwisach aukcyjnych już za 20 złotych. Oferowane klucze są najczęściej kupowane przez cyberprzestępców z wykorzystaniem wcześniej skradzionych kart kredytowych.

„Kradzież i późniejsza odsprzedaż kont z popularnych gier online to bardzo dochodowy interes” – tłumaczy Ralf Benzmuller szef laboratorium G DATA. „Hakerzy opracowują ukierunkowany malware lub dobrze zaplanowane oraz przeprowadzone kampanie phishingowe tylko i wyłącznie w celu kradzieży danych dostępowych do kont w grach online. Ze względów wydajnościowych gracze bardzo często obniżają swój poziom bezpieczeństwa wyłączając ochronę antywirusową wpadając w pułapkę zastawioną przez cyberprzestępców”. Nowoczesne rozwiązania antywirusowe jak G DATA TOTAL PROTECTION są wręcz skrojone pod wymagania graczy. „Wyłączanie ochrony antywirusowej nie jest niezbędne jeżeli korzystasz z rozwiązań G DATA. Gracze powinni korzystać z odpowiednich zabezpieczeń” – radzi Benzmuller.

Kradzież danych dostępowych

Bezpieczne granie online:

Każdy użytkownik Internetu powinien korzystać z kompleksowych rozwiązań bezpieczeństwa oferowanych przez najnowsze oprogramowanie antywirusowe. G DATA TOTAL PROTECTION to idealne rozwiązanie bezpieczeństwa dla graczy.

- Używaj jedynie oficjalnych dodatków i patch’y. Powinieneś instalować jedynie rozszerzenia oraz dodatki dostarczone przez producenta. Przypadkowe rozszerzenie lub dodatek, może bardzo szybko okazać się szkodliwym oprogramowaniem, które narazi Cię na straty.

- Kasuj podejrzane wiadomości email ze swojej skrzynki. Wypatrujesz za długo wyczekiwaną tytułem? Cyberprzestępcy również wiedzą na jakie gry czekają internauci. Wiadomości od nieznanych nadawców powinny jak najszybciej zniknąć z Twojej skrzynki odbiorczej, a zawarte w nich załączniki oraz linki nie powinny być otwierane.

- Ważne adresy URL wprowadzaj ręcznie. Może to być uciążliwe jednak adresy stron na których będziesz używał karty płatniczej lub robił zakupy powinny zostać wprowadzone ręcznie w pasek adresowym Twojej przeglądarki. Wystrzegaj się odnośników na nieznanych stronach.

- Zamknij luki bezpieczeństwa. System operacyjny i programy z których korzystasz powinny być zaktualizowane do najnowszych dostępnych w danej chwili wersji (service pack, aktualizacje, patche). Przestarzałe oprogramowanie, którego producent nie wspiera już aktualizacjami powinno zostać definitywnie odinstalowane

- Używaj silnych haseł. Do każdego konta w sieci (facebook, skrzynka pocztowa) powinieneś używać innego hasła składającego się losowo dobranych cyfr, znaków oraz małych i dużych liter.

- Korzystaj jedynie z oficjalnych źródeł. Decydując się na zakupy powinieneś skierować się do uznanych i sprawdzonych serwisów. Pamiętaj, że przekazujesz ich właścicielom dane swojej karty kredytowej lub inne wrażliwe informacje.

Pełny artykuł: http://blog.gdata.pl/2014/08/komputerowe-hity-za-20-zotych.html

źródło: G Data

Czy ten artykuł był pomocny?

Oceniono: 0 razy