Christian Mairoll, dyrektor generalny i założyciel Emsisoft, opisuje na blogu firmy interesujący sposób infekcji za pośrednictwem plików ISO. Szkodliwy obraz jest rozpowszechniany za pomocą zwykłego phishingu, który zapewne jeszcze długo będzie groźnym wektorem ataku.

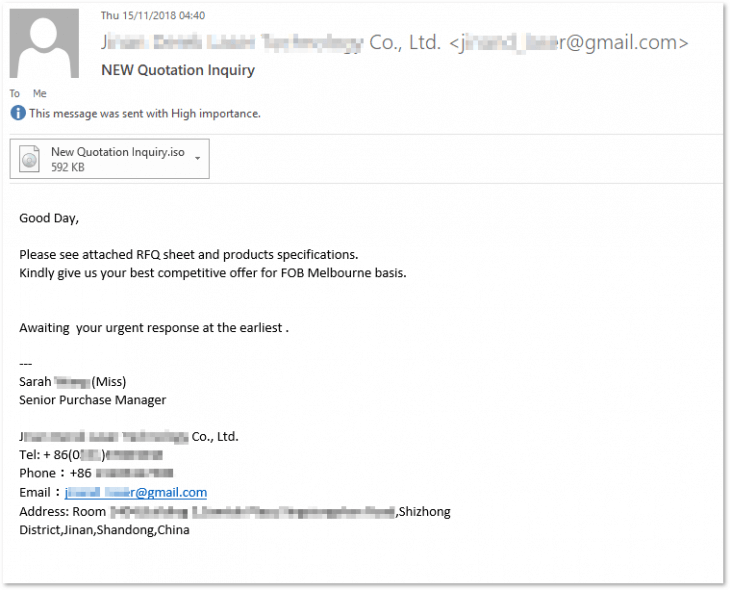

Analizując e-mail, dochodzimy do wniosku, że wręcz nachalnie zachęca do pobrania i otwarcia pliku. Sama wiadomość nie wygląda na profesjonalną — zawiera błąd gramatyczny, poza tym wysłano ją z ogólnie dostępnej domeny pocztowej.

Załóżmy, że przestępca przygotował elegancko wyglądającą wiadomość, czyli wysłał ją z firmowego adresu e-mail, dodał elementy zdalnej zawartości i poprawił błędy gramatyczne. Nawet wtedy treść powinna budzić podejrzenia, ponieważ oferty raczej nie są przesyłane w postaci plików ISO, których zresztą normalnie nie da się uruchomić: można je wypakować, nagrać na dysku lub podejrzeć za pomocą explorera.

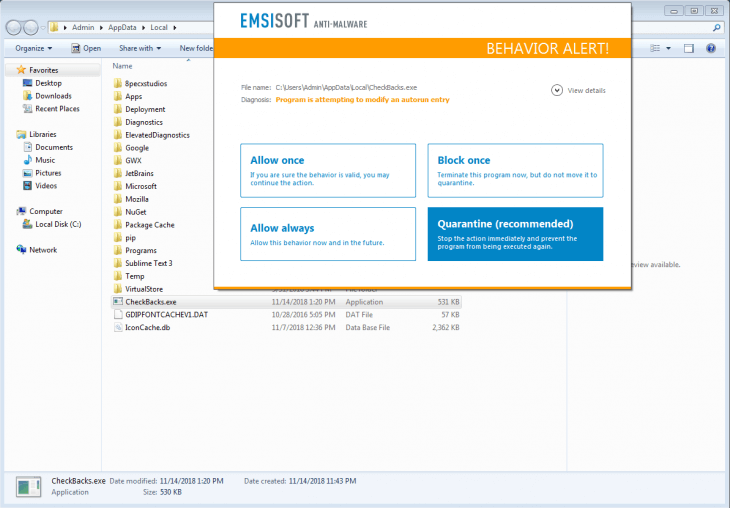

W Polsce brak jest śladów podobnych ataków. Niestety phishing jako forma oszustwa jest bardzo popularna. Przed otwarciem każdej wiadomości należy sprawdzić nadawcę i załącznik, który w formacie exe, js, vbs lub ps nie uchodzi za bezpieczny. Wiadomość napisana z błędami powinna być sygnałem ostrzegawczym. Ostatnią linią obrony przed phishingiem, ale i złośliwymi skryptami, w tym szkodliwym oprogramowaniem, jest oczywiście antywirus. Niektóre programy ochronne z uwagi na oszczędność zasobów nie skanują formatów ISO. Taką opcję należy włączyć w ustawieniach lub dodać rozszerzenie do formatów skanowanych.

Czy ten artykuł był pomocny?

Oceniono: 0 razy