Prawdopodobnie wie o tym prezydent Turcji — Recep Tayyip Erdoğan, który odwiedził Polskę w październiku 2017 roku.

Turcja to dziwny kraj. Nieustannie negocjuje dołączenie do europejskiej wspólnoty, chociaż gołym okiem widać, że to politykom UE bardziej zależy na dołączeniu Turcji niż odwrotnie. Turcja to także kraj muzułmański, w którym aktywiści i obrońcy praw człowieka są niekiedy traktowani jak terroryści. Cenzurze poddaje się m.in. strony zawierające pornografię i torrenty. Tutaj ogranicza się dostęp do mediów społecznościowych oraz niezależnych portali informacyjnych (ale to akurat przypomina działania Facebooka i YouTube, które niezależnym dziennikarzom prawicowych mediów w Polsce blokują kanały). W Turcji zakazane są też aplikacje, które ze względu na szyfrowanie wiadomości tekstowych i rozmów internetowych znajdują się na czarnej liście policji i służb.

ByLock, aplikacja zagrażająca tureckiej racji stanu

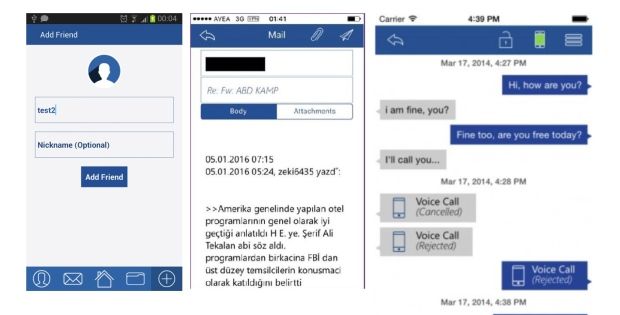

Kiedy w 2016 roku do największych miast w Turcji wjechały czołgi, rozpoczęła się skoordynowana operacja obalenia rządu i usunięcia ze stanowiska obecnego prezydenta Erdogana. Po nieudanej próbie zamachu stanu turecka agencja wywiadowcza odkryła, że aplikacja ByLock była używana jako narzędzie komunikacji przez dziesiątki tysięcy obywateli, którzy w mniejszym lub w większym stopniu byli powiązani z ruchem odpowiedzialnym za zamach.

Od tego czasu w Turcji zakazano używania programu ByLock, ale też algorytm szyfrowania został złamany. Pożytku z ByLocker nie było już żadnego: udało się odszyfrować 10 milionów wiadomości, co stanowiło preludium aresztowań na masową skalę. Do lipca 2017 roku według The Guardian pozbawiono wolności 75000 osób. Byli wśród nich urzędnicy, sędziowie, policjanci, bliscy pracownicy samego Erdogana, żołnierze, przedsiębiorcy i zwykli obywatele. Wielu postawiono zarzut uczestniczenia w zamachu, część uniewinniono, ale niektórych torturowano. Portal euronews.com pisze o 240 zabitych, 40 000 aresztowanych i 100 000 podejrzanych. Wielu było takich, którzy stracili pracę i dom, ale też wielu było takich, którzy popełnili samobójstwo, obawiając się torturowania.

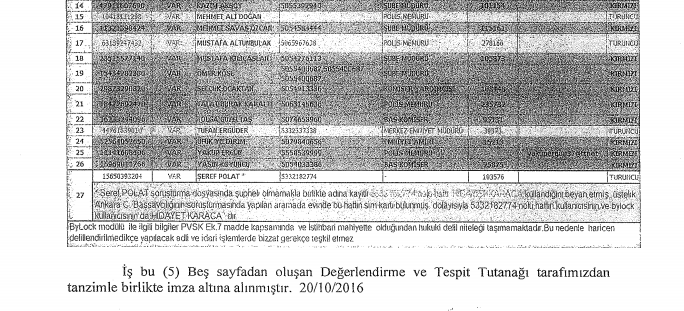

Lista numerów telefonów osób podejrzanych, sporządzona i dostarczona przez tureckie służby wywiadowcze:

Według policji, która na wniosek prokuratury zebrała dowody i opracowała listę podejrzanych, użytkownicy aplikacji ByLock zgodnie z turecką „Ustawą 2599” o Policji nie mogli zostać postawieni w stan oskarżenia, ponieważ przedstawione dowody nie zostały zdobyte w sposób legalny. Życie zweryfikowało, co może być przedstawione w sądzie, a co nie. Aresztowań nie przerwano. Dopiero po wielu tygodniach i miesiącach cześć nieszczęśników uniewinniono. Niektórym cyberszpiegowska operacja Turcji na własnym narodzie zrujnowała życie. Pozbawiała pracy i domów.

Szpiegujący obraz o rozmiarach 1x1px

Jednym z kryteriów, dzięki którym tureckim służbom udawało się zlokalizować użytkowników, było ciasteczko, które na urządzeniu ustawiało charakterystyczny numer za pomocą śledzącego obrazka o rozmiarach 1×1 piksela. Ten obrazkowy fragment jest często niewidoczny dla ludzkiego oka — jeśli nie wiadomo gdzie patrzeć. A jeśli ustawi się go w kolorze tła aplikacji, staję się przezroczysty.

Cenzura w Polsce

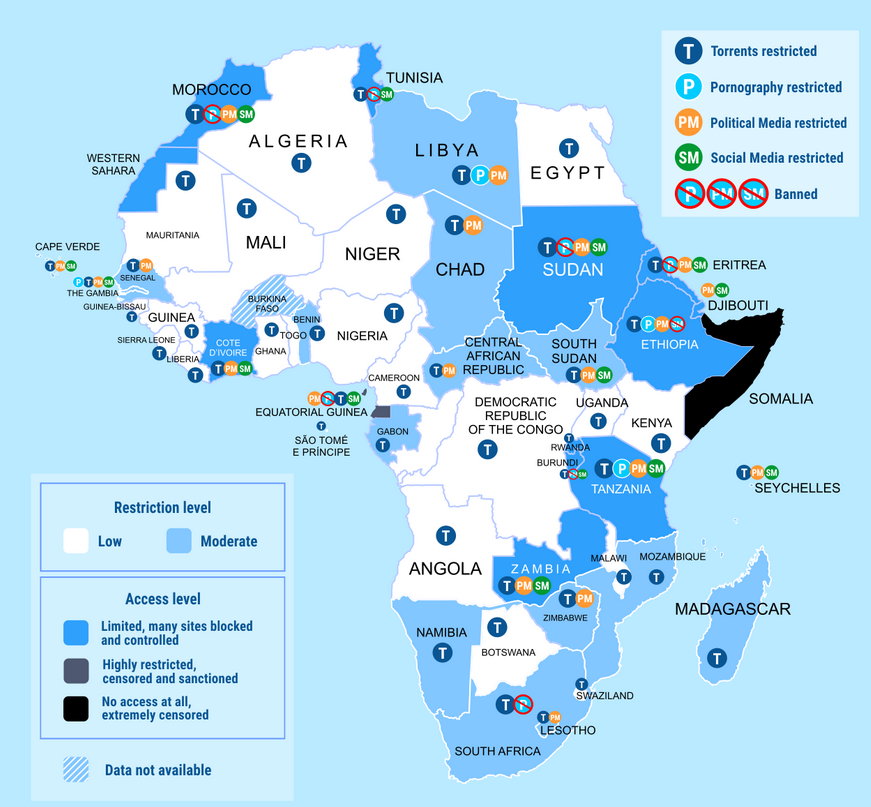

Na razie Polska oficjalnie nie blokuje torrentów, chociaż internetowa mapa przygotowana przez VPNMentor.com – serwis walczący o wolność w Sieci – przedstawia co innego. Informacja ta nie do końca jest zgodna z prawdą – niektórzy dostawcy Internetu mogą blokować serwisy z torrentami, ale wolność nie jest jeszcze ograniczona przez ustawę. Czy kiedyś będzie? Miejmy nadzieję, że nie, bo przecież chodzi tutaj o łamanie praw autorskich, które jest czynem niedozwolonym przez prawo i ścigane z urzędu.

Do informacji przedstawionych na poniższej mapie dodajmy jeszcze, że Polska ma już własny rejestr stron zakazanych. Od 1 lipca br. dostawcy Internetu – pod karą grzywny do 250 tys. zł – w ciągu 48 godzin mają obowiązek blokowania dostępu do niezarejestrowanych w Polsce domen, powiązanych z hazardową działalnością. Obowiązek blokowania mają też operatorzy płatności. Cenzurę na internetowy hazard można obejść bardzo łatwo. Politycy, którzy stali za tą ustawą, na pewno nie konsultowali technicznych kwestii ze specjalistami.

Jak cenzura wygląda w innych krajach i w Polsce? Spójrzcie na poniższe mapki (duży rozmiar mapy).

Czy ten artykuł był pomocny?

Oceniono: 0 razy