Internet aż huczy od ostatnich wiadomości na temat ataku Hearthbleed, który wykorzystuje błąd w pamięci standardu OpenSSL na serwerach www, poczty, VPN, klientów poczty i Androidzie. OpenSSL to zastosowanie protokołów SSL oraz jego rozszerzenie TLS, które zawiera biblioteki implementujące standardy oraz mechanizmy kryptograficzne, a także zestaw narzędzi do tworzenia kluczy oraz certyfikatów, szyfrowania, dekryptażu i obliczania podpisów cyfrowych. Za pomocą OpenSSL Crypto Library można m.in. szyfrować dane popularnymi algorytmami kryptograficznymi Blowfish, AES, IDEA, 3DES.

Niebezpiecznik jako jeden z pierwszych serwisów poinformował o tym fakcie polskich użytkowników.

Zło nie śpi i czai się w cieniu

Wspomniany atak to bardzo poważny błąd ze strony dostawców usług sieciowych i wykorzystywanych przez nich standardów sieciowych. Szpiegowanie prywatnych korespondencji, wgląd do poufnych informacji, kopiowanie adresów e-mail oraz haseł, to tylko niektóre z wielu możliwości bezwzględnego wykorzystania wykradzionych danych przez cyberprzestępców. Cała ta panika wokół Hearthbleed działa tylko na ich korzyść.

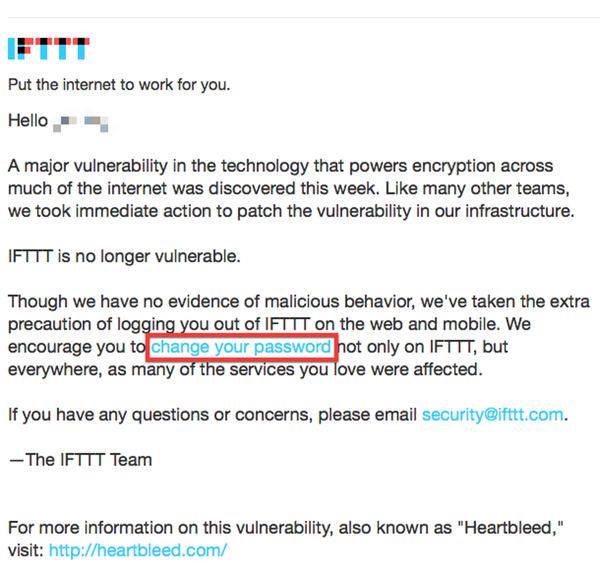

Każdy szanujący się serwis internetowy dociera do swoich klientów z prośbą o zmianę haseł. Jednym z takich serwisów jest IFTTT. Jest to usługa, która integruje się z Facebookiem, pocztą, pogodą, LinkedIn (pełna lista kanałów tutaj), którą można opisać: „jeśli X to Y”, np. jeśli wstawimy zdjęcie na Facebooka, możemy utworzyć regułę „if”, która automatycznie przekopiuje to zdjęcie do Dropboxa. Możliwości konfiguracji jest sporo.

Wiadomość zwróciła uwagę analityków malware z Labu Bitdefendera.

Choć wyraźnie nic nie wskazuje na atak Herathbleed, podjęliśmy dodatkowe środki ostrożności. Zachęcamy do zmiany hasła nie tylko na IFTTT, ale wszędzie, we wszystkich usługach online z jakich korzystasz.

Jak tłumaczy Graham Cluley (analityk bezpieczeństwa Sophos i McAfee), zmiana wszystkich haseł wszędzie gdzie się tylko da to zdecydowanie zła rada. Należy zmienić hasła tylko na stronach, które potwierdzą atak.

Problemem nie jest do końca poprawnie sformułowana rada, ale klikalny link w wiadomości, który może kierować użytkowników bezpośrednio do witryny IFTTT, aby zresetować swoje hasło.

Co jest w tym złego?

Nic, prawie…

Ważne jest, aby mieć się na baczności. Hakerzy bez wątpienia spróbują wykorzystać atak Hearthbleed, aby wyłudzić jakiekolwiek dane. W niedalekiej przyszłości należy się spodziewać phishingu przybierającego wiarygodne wiadomości od serwisów www proszących użytkowników o zresetowanie hasła. Jest to metoda powszechnie stosowana przez cyberprzestępców ze względu na niski stopień skomplikowania całej operacji wyłudzania danych. Nagłówek nadawcy łatwo sfałszować, aby wyglądał bardzo realistycznie.

Aby ustrzec się przed takim spamem należy pamiętać:

- dokładnie sprawdź od kogo otrzymałeś wiadomość,

- nigdy nie klikaj w hieperłącza od niezaufanych nadawców,

- możesz skorzystać z antyspamu wbudowanego w antywirusy. Nie zadziała metoda czarnych i białych list tworzona przez użytkownika. Niezbędna jest mozliwość skorzystania z RBL, SPF, SURBL czy NILP. Niestety, ale w tym ostatnim przypadku, tylko kilka antywirusów dla użytkowników domowych wspiera te technologie.

Użytkowniku, zapamiętaj!

Obecnie ciężko sobie wyobrazić życie bez bankowości i systemów płaności online. Warto więc mieć na uwadze, że bank NIGDY nie poprosi Cię o zmianę hasła lub weryfikację jakichkolwiek danych poprzez wiadomość e-mail. Jednakże, jesli będziesz świadkiem takiej korespondencji, niech wzbudzi ona u Ciebie szczególną czujność.

źródło: wikipedia, bitdefender, cybernetwork

Czy ten artykuł był pomocny?

Oceniono: 0 razy