Tavis Ormandy z Google Project Zero odkrył kolejne dziury w zabezpieczeniach antywirusów marki Symantec, a konkretnie w ich silniku antywirusowym (Symantec Anti-Virus Engine), który jest zaimplementowany niemal we wszystkich produktach antywirusowych przeznaczonych do ochrony stacji roboczych oraz komputerów domowych dla Windows, Linux i Mac OS. Mowa konkretnie o:

- Norton Antivirus

- Symantec Email Security

- i prawdopodobnie o wszystkich produktach Symantec, które wykorzystują silnik SAE

Rzecz miała miejsce trzy miesiące temu, dzisiaj producent udostępnił stosowną aktualizację, która zostanie automatycznie pobrana za pomocą LiveUpdate. Niestety, na razie nie wszyscy otrzymają łatę.

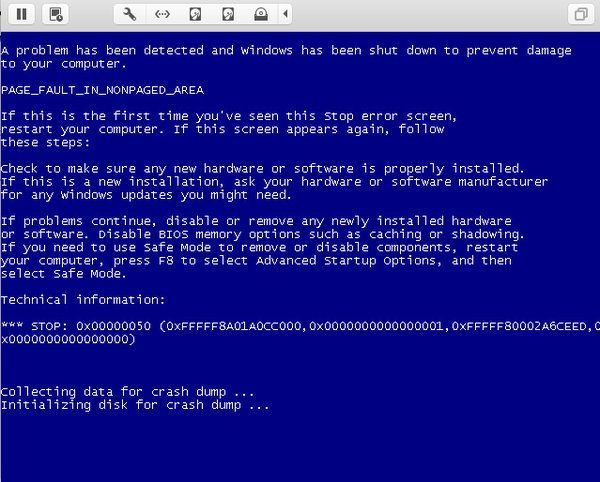

Tavis wyjaśnia, że niedopuszczalne jest, aby program antywirusowy ładował swój silnik do pamięci kernela i działał z uprawnieniami na poziomie ring0. Silnik antywirusowy przetwarzając pewne dane przesłane przez hakera może doprowadzić do błędu przepełnienia bufora i uraczyć użytkownika niebieskim ekranem śmierci. Najbardziej narażeni na niebezpieczeństwo wykonania kodu są użytkownicy Windows, którym wystarczy wysłać spreparowany nagłówek pliku PE lub podać do niego adres URL. Antywirus, aby chronić przed potencjalnie złośliwą zawartością przeskanuje plik doprowadzając do błędu, w efekcie wyświetli ekran śmierci lub spowoduje swój crash.

Dzisiaj producent udostępnił aktualizację silnika do wersji 20151.1.1.4, która powinna zostać pobrana automatycznie przez wbudowaną usługę aktualizacji LiveUpdate. Niestety, nie wszystkie produkty zostały załatane. Niektórzy muszą jeszcze poczekać.

Unfortunately, not all products will be updated the same which of course has impacts on final release of updates and an associated Security Advisory. Some are quick and fairly simple updates, live update of course, but others require a maintenance patch build, test, release which takes a bit longer.

Czy ten artykuł był pomocny?

Oceniono: 0 razy