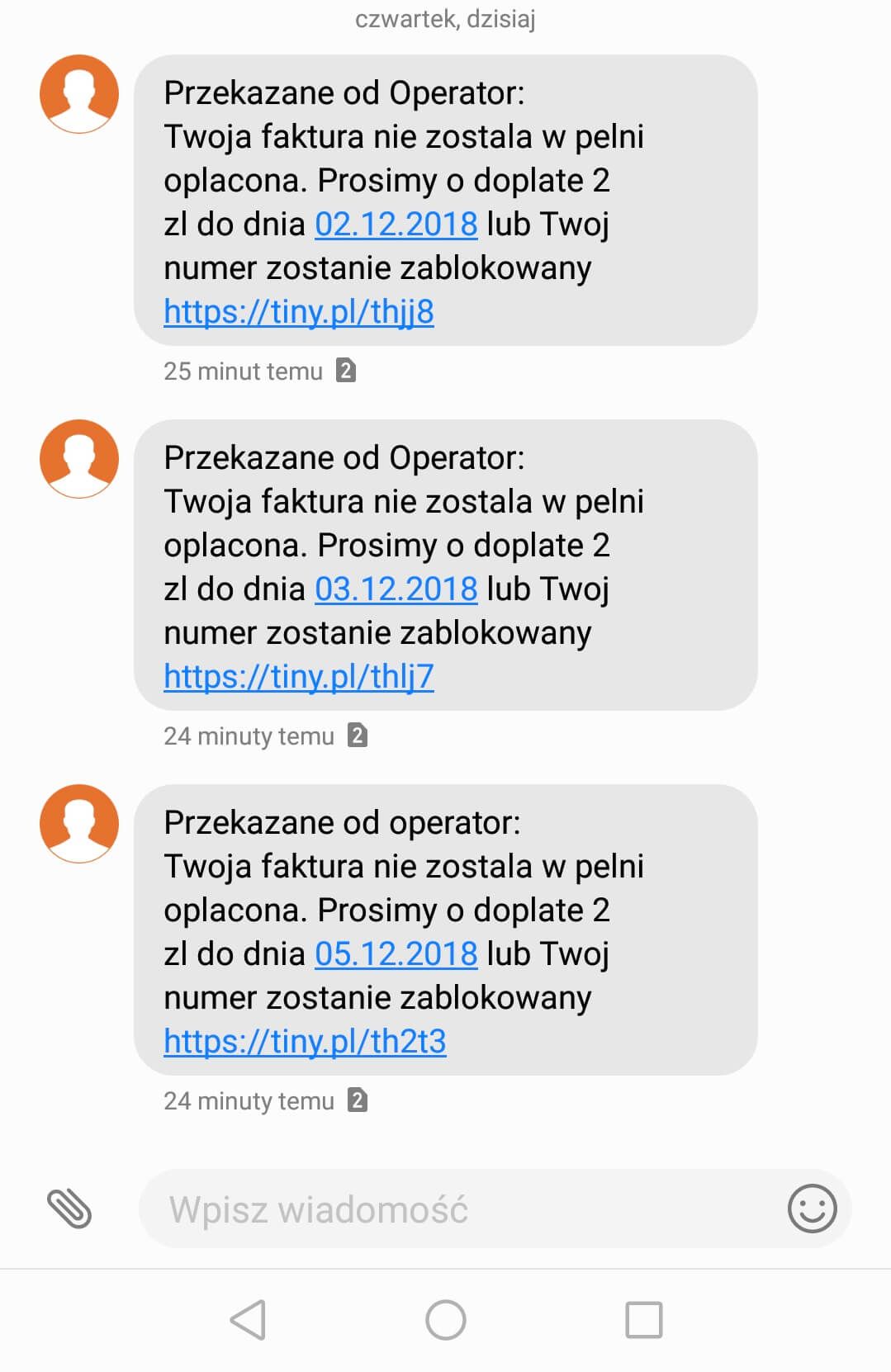

Play na swoim blogu ostrzega klientów przed nieautoryzowanymi wiadomościami SMS. Nie podano żadnych szczegółów i obecnie trudno przeprowadzić jakiekolwiek analizy, ponieważ linki w wiadomościach tekstowych zwracają błąd odmowy dostępu. Prawdopodobnie kampania ze złośliwymi linkami lub phishingiem została wyłączona, albo wymaga wejścia na link z określonego systemu operacyjnego lub przeglądarki, albo też — co sugeruje wyszukiwarka Google — usługa skracania linków została dezaktywowana, ponieważ nie działa ŻADEN link w domenie tiny.pl.

Serwis tiny.pl to zwykła usługa skracania linków, która została wykorzystana do ataku na klientów Play. Domena tiny.pl nie budzi podejrzeń, bo została zarejestrowana w 2004 roku i jest dosyć znana użytkownikom w Polsce, ale jak to z tego typu serwisami — przekierowują do prawdziwego linku, ale przede wszystkim link tiny.pl/phishing zajmuje w wiadomości SMS zdecydowanie mniej znaków niż hxxp://to-nie-jest-zlosliwa-domena/na-pewno-to-nie-jest-phishing.

Opisywany atak nie należy do tych wyjątkowych. Z podobnymi spotykamy się każdego dnia. W tym przypadku wygląda na ukierunkowany, ponieważ dotyczy konkretnej grupy osób. W jaki sposób przestępcy poznali numery telefonów? To proste: mogli skorzystać z informacji pochodzących z jakiegoś wycieku lub wykorzystując “zaawansowaną” technikę, tzw. Google hacking (wiele osób / firm podczas podawania numeru telefonu, np. kontaktowego, podaje również jego operatora).

Wysłaliśmy zapytanie do Play dotyczące ewentualnych nowych informacji. Dowiedzieliśmy się, że “sprawa jest weryfikowana”. W przypadku pojawienia się nowych informacji wpis na blogu operatora zostanie zaktualizowany, o czym również powiadomimy naszych Czytelników.

Ataki via SMS są proste i mogą być niesamowicie skuteczne. Można użyć ich do rozprzestrzeniania złośliwego oprogramowania lub phishingu. A to zależy od wyobraźni i umiejętności oszusta. Ochrona przed szkodliwymi SMS-ami jest łatwa, bo wystarczy nie odpisywać na nie oraz/lub nie klikać w przesłane linki (zwłaszcza te skrócone).

Nie zawsze to zadziała, ponieważ musi to być opracowane przez operatora serwisu skracania linków, ale można zwykle sprawdzić adres strony, na którą zostaniemy przekierowani, przed jej otwarciem. Wystarczy dodać znak “+” (plus) na końcu adresu URL:

https://bit.ly/2QnS6Ui+

Czy ten artykuł był pomocny?

Oceniono: 0 razy