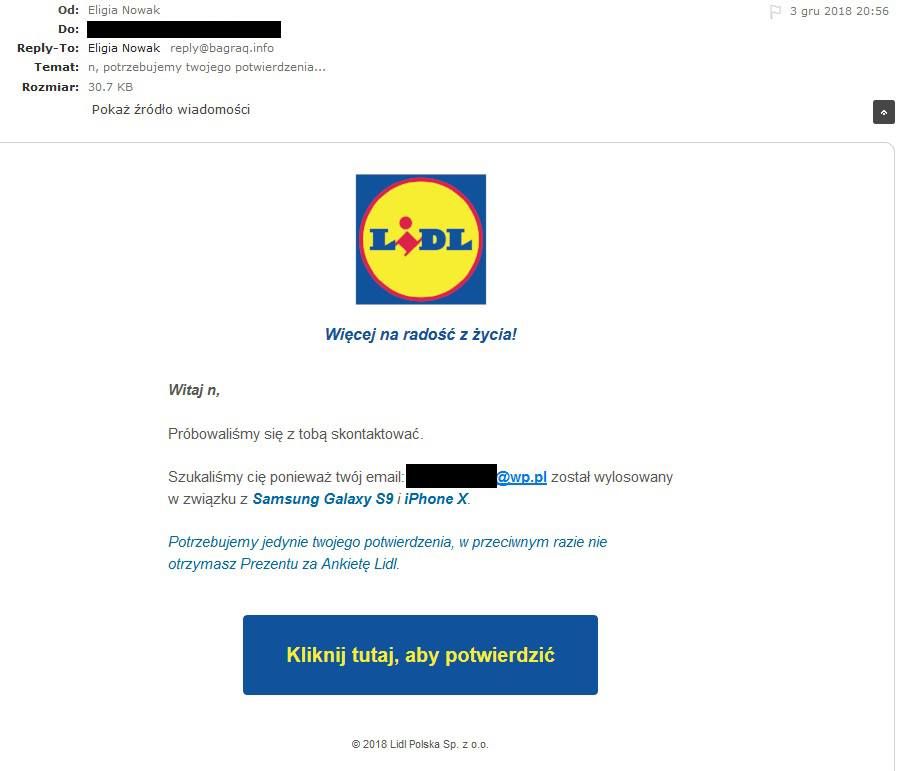

Lidl Polska na swojej stronie internetowej informuje, że rozsyłane są e-maile oraz wiadomości sms będące próbą wyłudzenia poufnych danych, w tym numeru karty kredytowej. Link zawarty w treści zachęca do wypełnienia ankiety, aby potwierdzić wygraną Samsunga Galaxy S9 i iPhone’a X. Nie dajcie się nabrać.

Atak zaawansowany nie jest. Przestępca nie ustawił podpisu wiadomości (wyświetlanego najczęściej obok tematu), a tytuł nie wygląda profesjonalnie. Ortografia i gramatyka jest na akceptowalnym poziomie, jednakże zwroty wskazujące na adresata (ofiarę) powinny być pisane wielką literą.

Z komunikatu wydanego przez sklep wynika, że link prowadzi do ankiety (Google Forms?), gdzie:

“uczestnik zostaje poinformowany o wygraniu np. bonu wartościowego do realizacji w sklepach Lidl, karty podarunkowej, darmowych zakupów lub innej cennej nagrody. Aby otrzymać nagrodę, należy podać swoje dane osobowe wraz z numerem telefonu czy numerem karty kredytowej. Odpowiedź na otrzymanego smsa skutkuje zapisaniem się do płatnej subskrypcji smsów kosztującej kilkadziesiąt złotych miesięcznie”

Czyli mamy do czynienia z klasycznym phishingiem, który dodatkowo może skończyć się zapisaniem do usługi sms premium (ich obsługę warto wyłączyć). Skali ataku nie znamy, ale Lidl pewnie otrzymał sporo zgłoszeń, skoro opisuje sprawę.

Podobne ataki należą do codzienności. Mamy z nimi do czynienia każdego dnia, również dzięki czytelnikom, którzy podsyłają ciekawe informacje. Nie ma uniwersalnej porady dotyczącej obrony przed phishingiem, ale warto zapamiętać podstawy:

- Nie należy otwierać wiadomości od nieznanych osób. E-mail może być napisany w formacie HTML (dobry klient pocztowy, jak Thunderbird powinien o tym ostrzegać).

- Trzeba sprawdzać adres nadawcy. Jeśli mail wygląda na podejrzany, to prawdopodobnie mamy do czynienia z oszustwem.

- Wiadomość z błędami i przygotowana niedbale to typowe wskazanie na phishing.

- Załączniki (zwłaszcza o rozszerzeniach EXE, PDF, JS, VBS, ZIP) nie są oznaką dobrych intencji nadawcy.

- Odnośniki osadzone w treści mogą prowadzić do złośliwych lub wyłudzających dane stron. Programy pocztowe zwykle wyświetlają pełny adres, dlatego należy go sprawdzić (literówki, dziwne rozszerzenia domen).

- Ostatnią linią obrony pozostaje antywirus. Ważne, aby miał opcję filtrowania zawartości poczty elektronicznej.

Ogólnie, jeśli coś jest zbyt piękne, to raczej nie jest prawdziwe. Spodziewamy się, że nasi stali czytelnicy doskonale znają powyższe zasady i stosują je w praktyce. Pozwalają one odsiać przynajmniej te najprostsze formy phishingu.

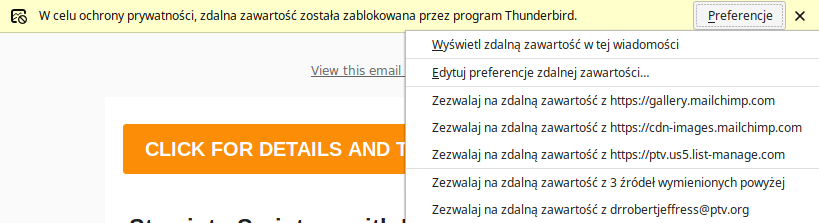

Naprawdę szkodliwa wiadomość elektroniczna może zawierać niebezpieczne skrypty. Dlatego świetnym rozwiązaniem jest blokowanie zawartości pochodzącej z domen niepowiązanych z tą należącą do nadawcy. Nie zawsze pobierana treść jest złośliwa, bo wiele witryn korzysta z serwerów CDN (Content Delivery Network), ale jej domyślne blokowanie jest w pełni uzasadnione.

Czasami zawartość pochodząca z innych stron jest konieczna do poprawnego wyświetlenia wiadomości. Można wtedy zezwolić na jej pobranie, jednak trzeba pamiętać, że serwery dostawcy tych elementów też mogą być skompromitowane i na przykład służyć do przesyłania automatycznie wykonujących się skryptów JavaScript.

Droga jaką musi przemierzyć wiadomość od nadawcy do adresata, jest długa. Zazwyczaj nie zauważamy tego, ale e-mail podczas podróży przez sieć odwiedzi kilka serwerów. Poza tym są szanse, że nieodpowiednio zabezpieczony zostanie przechwycony i wykorzystany do analizy behawioralnej. Nie wyobrażamy sobie, aby dostawca usług pocztowych nie korzystał z protokołu SSL lub lepszego TLS i przesyłał dane plain-textem. Jeśli w dodatku nie zainstalował na serwerze antywirusa, list RBL i nie wspiera protokołów SPF, DKIM, to problemy z bezpieczeństwem gwarantowane.

Na szczęście użytkownicy mogą zabezpieczyć swoje e-maile za pomocą kluczy PGP. Wiadomość będzie wtedy zaszyfrowana, a adresat będzie potrzebował naszego klucza, aby ją odczytać. Oczywiście i w tym przypadku należy zadbać o bezpieczne przesłanie klucza, ponieważ po drodze może zostać przechwycony razem z wiadomością.

Dlaczego nie warto korzystać z darmowych usług polskich dostawców usług pocztowych? W przypadku wydania przez służby nakazu dostępu do poczty najszybciej zostanie on zrealizowany w krajowych firmach, ponieważ są one prawnie zobowiązane do przekazania danych.

Celem phishingu jest wyłudzenie danych. Może to być imię i nazwisko, przestępcę też może interesować np. numer karty kredytowej. W każdym przypadku należy natychmiast zamknąć stronę proszącą o podanie tych informacji oraz poinformowanie o fakcie portale działające w branży bezpieczeństwa. W ten sposób dzięki jednej osobie możliwe jest ostrzeżenie wielu innych.

Szkodliwe e-maile to najprostszy i prawdopodobnie najpopularniejsza metoda infekcji. Poprosiliśmy o komentarz Marcina Śliwickiego, specjalistę odzyskiwania danych, prowadzącego bloga Ekspert Odzyskiwania:

Obecnie ataki wykorzystujące elementy socjotechniki – np. wykorzystujące nieuwagę użytkownika – to jedna z najliczniejszych przyczyn utraty danych. Najczęstszy sposób, to podszywanie się pod bardzo powszechną usługę lub firmę w celu wyłudzenia danych osobowych, dostępu do kont bankowych, czy danych kart płatniczych. Inny rodzaj to ransomware – w tym przypadku tracimy dane z komputera na wskutek zaszyfrowania, a za zwrot danych żądany jest okup. Na przestrzeni kilku ostatnich lat oszuści podszywali się pod banki, przewoźników kurierskich, Pocztę Polską, a teraz przyszedł czas na popularne sklepy. Jedyna szansa obrony to czujność użytkownika i dokładne sprawdzanie takich elementów jak: adres strony www, nadawca wiadomości email, poprawność nazw firm itp. Pamiętać również musimy o zasadach funkcjonowania systemów bankowych, które nigdy nie wymagają podawania loginu, hasła bądź danych osobowych. Wzmożona uwaga zalecana jest także kiedy jakakolwiek strona lub mail kierują nas na zewnętrzny adres za pomocą linków.

Czy ten artykuł był pomocny?

Oceniono: 0 razy